Raspberrymatic – neue Firmware Version 3.41.11.20181222 verfügbar

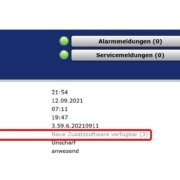

In der Nacht zum Samstag wurde die neue RaspberryMatic Firmware Version mit der Bezeichnung 3.41.11.20181222 bereit gestellt. Alle Nutzer von RaspberryMatic sollten einen entsprechenden Hinweis in der WebUI angezeigt bekommen. Ihr findet alles in diesem Artikel. Es gibt natürlich wie immer auch wieder ein paar RaspberryMatic spezifische tolle Neuerungen und Änderungen. Eine Komponente die in dieser Version hauptsächlich aktualisiert wurde ist die ReGaHss, die Logikengine der WebUI. Diese kommt nun mit ein paar wichtigen Bugfixes in der Skriptsprache sowie ein paar Sicherheitsverbesserungen der WebUI daher. Die komplette Liste aller Änderungen in dieser Version wird in diesem Artikel aufgeführt.

Allgemeines

Die neue RaspberryMatic Version 3.41.11.20181222 beinhaltet alle Neuerungen der aktuellen CCU3 Firmware 3.41.11 und darüber hinaus noch einige sehr interessante Neuerungen und Änderungen, sowie Fehlerbehebungen.

Neuerungen (Infos von Jens Maus)

- OCCU auf Version 3.41.11-6 geupdatet das folgende Änderungen beinhaltet:

- aktualisierte `ReGaHss` Logikengine Version „R1.00.0388.0204 (Dec 12 2018)“ mit folgenden Anpassungen:

- Backslash Escaping für Sonderzeichen wie Tabulator „\t“ dahingehend repariert, das nun die doppelte backslash Nutzung „\\t“ korrekt funktioniert und z.B. ein String „\t“ generiert werden kann (#514).

- Fehlende „break“ und „continue“ statements für „while()“ und „foreach()“ Schleifen in der Skriptsprache hinzugefügt, sodass in Skripten nun entsprechend Schleifendurchläufe frühzeitig beendet oder mit der nächsten Iteration fortgesetzt werden kann (#224).

- Fehler in der Nutzung von „elseif()“ innerhalb von „while()“ und „foreach()“ Schleifen beseitigt die dazu führten das die Schleifen zu früh beendet wurden (#404).

- Der Webserver der WebUI wurde dahingehend geändert, das dieser erst nach erfolgreicher Nutzerauthentifizierug mittels Nutzername+Passwort eine SessionID vergibt. Dies sollte vor „Session Spoofing“ sowie „Denial-of-Service (DoS)“ Attacken schützen die durch das automatische Absuchen von laufenden HTTP Servern im Netzwerk zustande kommen konnten und mitunter zu häufig auftretenden „Zu viele gleichzeitige Verbindungen“ Fehlern führten.

- Der Webserver wurde um eine dynamische Verwaltung des HTTP Response Payloads erweitert, sodass mehr als 800kB an Daten an einem Stück nun verarbeitet werden können. Dies sollte nun erlauben bei einer großen Menge an Geräten oder Systemvariablen (> 600) trotzdem die entsprechenden Listen unter „Einstellungen -> Systemvariablen“, etc. anzeigen zu können.

- Support für neue HmIP-basierte Geräte (z.B. HmIP-FCI1) hinzugefügt/repariert.

- Repariertes „SetInterfaceClock“ Tool hinzugefügt, das es nun erlaubt ohne IP und Portinformationen aufgerufen zu werden.

- Repariertes „hs485dLoader“ Tool hinzugefügt, das nun die Pfadeinstellungen zur hs485d.conf Konfigurationsdatei an den hs485d Hauptdienst korrekt weiterleitet.

- Aktualisiertes „hmip-copro-update.jar“ hinzugefügt.

- aktualisierte `ReGaHss` Logikengine Version „R1.00.0388.0204 (Dec 12 2018)“ mit folgenden Anpassungen:

- Start des NTP Dienstes dahingehend optimiert, dass nun bei Nutzung des obsoleten NTP Servers „ntp.homematic.com“ nun stattdessen die Standardserver verwendet werden um einen akzeptablen NTP Serverdienst zu gewährleisten. Des Weiteren prüft das Startup Skript nun beim hochfahren in verschiedenen Schritten ob ein NTP Server erreichbar ist und setzt nur dann die entsprechende Statusvariable.

- DutyCycle Auswertungsskript optimiert/repariert um den Port des ReGaHss und HMIPServer XMLRPC Portes dynamisch aus Dateien in /etc zu ermitteln und die Statusinformationen für einen möglichen BidCos-Wired LAN-Gateway korrekt zu extrahieren.

- Problem in Recovery System repariert, das dazu geführt hat das ein Update von Installationen auf einem via USB angeschlossenen Medium nicht funktioniert hat. Nun wartet das Recovery System beim Hochfahren auf das korrekte Initialisieren von USB Medien, sodass ein Firmware Update von RaspberryMatic auf einem USB Medium (USB stick oder via USB angeschlossene SSD) nun korrekt funktioniert (#377).

- Die Ausführung von „SetInterfaceClock“ wird nun lediglich 1x am Tag durchgeführt wie dies bei der CCU2 bereits umgesetzt war. Dies sollte den DutyCycle Wert im Vergleich zu einer 3.37.x firmware um 1-2% reduzieren.

- Aktualisiertes Firewall Setup integriert, das nun korrigierte Porteinstellungen für HmIP-Wired Gateways umsetzt.

- Firewall Setup abgeändert, sodass abgelehnte Verbindungen nun via eines finalen REJECT rules in den Firewall-Regeln umgesetzt wird. Dies sollte bei Anfragen an das CCU System für die anfragenden externen Prozesse eine schnellere/effektivieren Reaktionszeit zur Folge haben (#486).

- Separate Routine für das Anpassen der CUxD Konfiguration an die neuen XMLRPC Portsettings der 3.41.x Firmware entfernt da die neueste CUxD 2.2.0 version die Porteinstellungen nun automatisch ermittelt und solch eine Anpassung nicht mehr notwendig ist. Es sollte daher CUxD mindestens in Version 2.2.0 eingesetzt werden.

- Das Recovery System startet nun wie das Hauptsystem die „ssdpd“ und „eq3configd“ Anwendungen um die UPnP-basierten Such- und Setuproutinen via eQ3 NetFinder auch im Recovery System Modus bereit zu halten.

- Integriertes Medialo NEO Server Addon auf Version 2.4.1 aktualisiert.

- Bei Nutzung des „*_ccu3.tgz“ Installationsarchives zum Umstieg von einer CCU3 Firmware zu RaspberryMatic wird nun ein „update_script“ verwendet das detailliertere Ausgaben bei der Installation der einzelnen Komponenten beinhaltet.

- Unterstützung für die Nutzung eines HM-CFG-USB-2 USB Sticks verbessert/repariert, sodass dieses auch ohne zusätzliches HM-MOD-RPI-PCB/RPI-RF-MOD verwendet werden kann und trotzdem HMIPServer für die virtuelle Gruppenfunktionen zur Verfügung steht.

- Problem repariert, das bei Änderung der „Einstellungen -> Sicherheit -> Authentifizierung“ Einstellung der lighttpd Webserver nicht korrekt neugestartet wurde und es notwendig war die gesamte Zentrale neuzustarten.

- WebUI Bugfix Patch hinzugefügt, das die Nutzung der „Session.login“ JSON RPC Methode repariert um mit der neuen ReGaHss-Methodik zur Vergabe einer SessionID erst nach Nutzerauthentifizierung kompatibel zu sein.

- WebUI Security Patch hinzugefügt, das zwei Sicherheitslücken in der JSON RPC Schnittstelle beseitigt (CVE-2018-7296, CVE-2018-7300 und weitere JSON RPC Methoden wenn möglich für die Nutzung nach einer Nutzerauthentifizierung definiert.

- buildroot/Linux Umgebung auf stabile 2018.11.1 Version geupdatet.

- Linux kernel für RaspberryPi auf aktuell stabile Version 4.14.79 (raspberrypi-kernel_1.20181112-1) updatet (inkl. passender RaspberryPi-Firmware).

- Linux kernel für ASUS Tinkerboard auf neueste LTS Version 4.14.89 zusammen den passenden Armbian-basierten Kernel patches updatetet.

- Kleinere Bugfixes und Funktionserweiterungen integriert.

Download Links für die neue Firmware Version

Die neue Version kann wie gehabt über den folgenden Link als *.zip Datei für die verschiedenen Modelle heruntergeladen und installiert werden

Wichtig ist die für die jeweilige Hardware benötigte Version herunter zu laden und zu installieren. Wie bereits bei den Vorgängerversionen ist eine Unterscheidung anhand der Dateiendung möglich („-rpi3.zip“ „-rpi0.zip“ und „-tinkerboard.zip“, sowie „-CCU3.tgz“)

Hier findet ihr die jeweilige Firmware Version:

- Download Link für die Version RaspberryPi3, RaspberryPi2, RaspberryPi Compute Modul 3 (lite)

- Download Link für die Version RaspberryPi Zero W, RaspberryPi Zero, RaspberryPi Compute Modul 1, RaspberryPi1 (A+/B+)

- Download Link für die Version ASUS Tinkerboard

- CCU3 Firmware Update Archive

Fazit

Bei mir läuft jetzt die neue Version seit 14 Stunden und bisher sind bei mir keine Probleme aufgetreten

- Alle HomeMatic wired Geräten funktionieren

- Die zwei LAN-Gateways (1x RaspberryMatic und 1x CCU2) funktionieren

- Alle HmIP Aktoren sind bisher nicht auffällig geworden.

Da aber bei verschiedenen Anwendern je nach eingesetzten Features bzw. Software noch weitere Probleme aufgetreten sind (siehe Link am Ende des Artikels). Wenn ihr Probleme habt oder wissen wollt wie die neue Firmware Version bei anderen Anwendern läuft, könnt ihr dies unter dem folgenden Links aktuell verfolgen.

Hallo zusammen,

ich habe gerade dieses Update aufgespielt (zuvor war es Version RaspberryMatic 3.37.8.20181026).

Nach dem Update versucht die RasperryMatic ca alle 3Minuten auf google.com zuzugreifen.

Was hat sich verändert, dass dieses notwendig geworden ist?

Mir passt das natürlich gar nicht und ich filtere diese Anfragen natürlich aus. Aktuell noch „nur“ indem ich die DNS-Anfrage blockiere. Per Firewall follgt.