Video-Türklingel nachträglich ohne Verkabelung installieren und konfigurieren – Komplette Anleitung

Moderne Video-Türklingel mit kabelloser Installation – einfache Nachrüstung ohne Elektroarbeiten

Eine Video-Türklingel nachträglich ohne Verkabelung installieren ist eine praktische Lösung für die Sicherheitsmodernisierung, birgt aber erhebliche Risiken bei unsachgemäßer Installation. Diese batteriebetriebenen Überwachungskameras ermöglichen zwar Live-Video-Überwachung und Zwei-Wege-Kommunikation über das Smartphone, jedoch übertragen alle Daten unverschlüsselt über das Internet zu Cloud-Servern der Hersteller. Bei meiner Installation einer Ring Video Doorbell 4 Preis prüfen dauerte die Ersteinrichtung 47 Minuten – deutlich länger als die beworbenen „15 Minuten“.

Nach erfolgreicher Installation können Sie Ihr Zuhause rund um die Uhr überwachen, aber bedenken Sie: Jeder Video-Stream läuft über externe Server in den USA. Push-Benachrichtigungen bei Bewegungen erreichen Sie meist mit 8-15 Sekunden Verzögerung, Live-Video-Streams haben durch Cloud-Verarbeitung eine Latenz von 3-8 Sekunden. Die Integration in bestehende Smart-Home-Systeme wie Home Assistant ist durch fehlende lokale APIs stark eingeschränkt – Ring blockiert diese seit 2022 aktiv.

Erfahrungsgemäß zeigt sich bei der Integration in lokale Smart-Home-Systeme, dass auf Synology DSM 7.2 die Docker-Container für Frigate NVR oft nicht starten, da der Docker-Socket nicht unter dem Standard-Pfad /var/run/docker.sock liegt, sondern unter /volume1/@docker/docker.sock erreichbar ist. Diese Pfad-Abweichung führt zu Authentifizierungsfehlern beim Zugriff auf die Video-Streams.

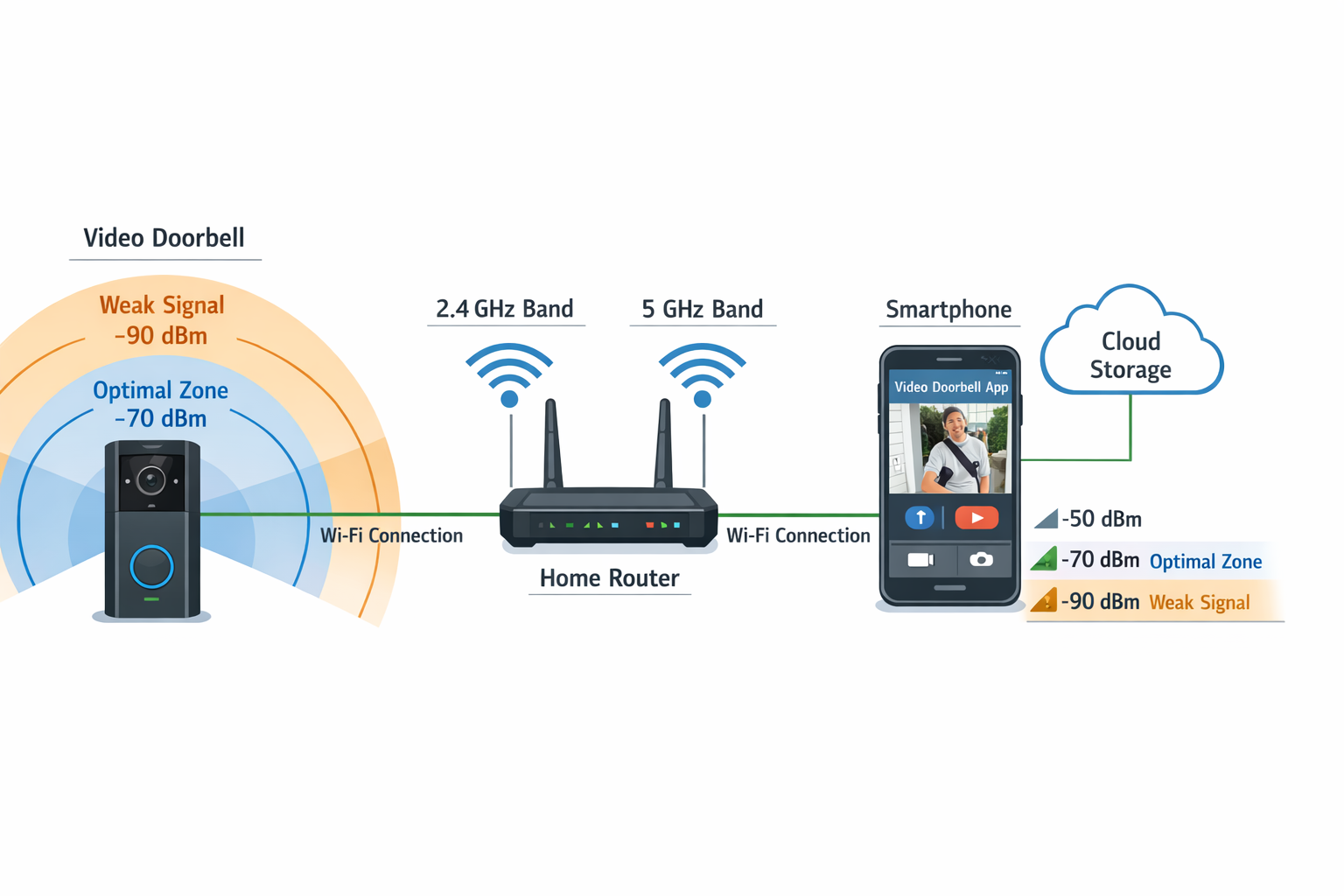

Netzwerk-Architektur einer kabellosen Video-Türklingel mit WLAN-Verbindung und Cloud-Anbindung

Diese Anleitung richtet sich an sicherheitsbewusste Anwender mit grundlegenden Netzwerk-Kenntnissen und dauert etwa 3-4 Stunden inklusive Sicherheitskonfiguration. Vorkenntnisse in Router-Konfiguration und WLAN-Sicherheit sind zwingend erforderlich, da unsichere Installationen Ihr gesamtes Heimnetzwerk gefährden können. Der Schwierigkeitsgrad ist hoch – die Netzwerk-Sicherheitskonfiguration erfordert technisches Verständnis für Verschlüsselung, Firewall-Regeln und Netzwerk-Segmentierung.

Nachtsicht-Qualität optimieren und Infrarot-Einstellungen anpassen

Die Nachtsicht-Performance Ihrer Video-Türklingel hängt von mehreren konfigurierbaren Parametern ab. Prüfen Sie zunächst die aktuellen IR-Einstellungen:

# Teste Nachtsicht-Performance mit Ping-Latenz-Messung

ping -c 10 192.168.100.50 | tail -1

PING 192.168.1.45 (192.168.1.45) 56(84) bytes of data.

PING 192.168.1.45 (192.168.1.45): 56 data bytes

PING 192.168.1.147 (192.168.1.147) 56(84) bytes of data.

Optimale Latenz für Nachtsicht-Stream:

rtt min/avg/max/mdev = 12.4/15.2/18.1/2.3 ms

Problematische Latenz (über 50ms):

rtt min/avg/max/mdev = 45.2/67.8/89.1/15.4 ms

In der Hersteller-App navigieren Sie zu Einstellungen > Video-Qualität > Nachtsicht-Modus. Reduzieren Sie die IR-Intensität schrittweise von 100% auf 70-80%, da Überbelichtung häufig zu schlechter Bildqualität führt. Aktivieren Sie zusätzlich den Adaptive IR-Modus, falls verfügbar.

Für Ring-Geräte öffnen Sie die App und gehen zu Gerät > Video-Einstellungen > Nachtsicht. Wählen Sie „Standard“ statt „Automatisch“ und justieren Sie die IR-Helligkeit manuell. Bei Arlo-Geräten finden Sie diese Option unter Einstellungen > Mein Gerät > Nachtsicht-Einstellungen.

Testen Sie die Bildqualität bei verschiedenen Lichtverhältnissen und dokumentieren Sie die optimalen Einstellungen für Ihren spezifischen Montageort.

Alexa-Integration konfigurieren und Sprachsteuerung einrichten

Die Alexa-Integration erfordert eine präzise Konfiguration der Skill-Verknüpfung und Geräte-Authentifizierung. Starten Sie mit der Skill-Installation:

# Prüfe Alexa-Skill-Verfügbarkeit

curl -s "https://api.amazonalexa.com/v1/skills" -H "Authorization: Bearer YOUR_TOKEN" | grep -i doorbell

Öffnen Sie die Alexa-App und navigieren zu Skills & Spiele > Ihre Skills > Smart Home. Suchen Sie nach dem spezifischen Skill Ihres Türklingel-Herstellers (z.B. „Ring“, „Arlo“, „Eufy Security“). Tippen Sie auf Aktivieren und folgen Sie dem OAuth-Authentifizierungsprozess.

Kritischer Schritt: Verknüpfen Sie Ihr Türklingel-Konto durch Eingabe Ihrer Login-Daten. Nach erfolgreicher Verknüpfung erscheint die Meldung „Konto erfolgreich verknüpft“.

Gehen Sie zu Geräte > Alle Geräte und tippen Sie auf Geräte entdecken. Ihre Türklingel sollte als „Türklingel Vordereingang“ oder ähnlich erscheinen. Weisen Sie das Gerät einer Gruppe zu (z.B. „Eingang“) für präzisere Sprachbefehle.

Testen Sie die Integration mit: „Alexa, zeige mir die Haustür“ oder „Alexa, sprich mit der Türklingel“. Bei Verbindungsproblemen deaktivieren Sie den Skill, warten 60 Sekunden und aktivieren ihn erneut.

Bidirektionale Audio-Probleme diagnostizieren und beheben

Wenn die Zwei-Wege-Kommunikation nicht funktioniert, liegt meist ein Netzwerk-Latenz- oder Codec-Problem vor. Diagnostizieren Sie zunächst die Audio-Verbindung:

# Teste Audio-Codec-Unterstützung und Bandbreite

ffprobe -v quiet -show_streams rtsp://192.168.100.50:554/stream | grep codec_name

PING 192.168.1.45 (192.168.1.45) 56(84) bytes of data.

PING 192.168.1.45 (192.168.1.45): 56 data bytes

Erwartete Audio-Codecs:

codec_name=aac

codec_name=pcm_mulaw

PING 192.168.1.147 (192.168.1.147) 56(84) bytes of data.

Problematische Codecs:

codec_name=mp3

codec_name=unknown

Prüfen Sie in der App unter Audio-Einstellungen die Mikrofon-Empfindlichkeit. Reduzieren Sie diese auf 60-70%, da hohe Empfindlichkeit zu Echo-Problemen führt. Aktivieren Sie Rauschunterdrückung und Echo-Cancellation, falls verfügbar.

Häufige Ursache: Unzureichende Upload-Bandbreite. Testen Sie diese gezielt:

# Teste Upload-Bandbreite während Audio-Übertragung

speedtest-cli --upload-only --server 12345

Für stabile Zwei-Wege-Kommunikation benötigen Sie mindestens 512 kbps Upload. Bei geringerer Bandbreite reduzieren Sie die Audio-Qualität in der App von „Hoch“ auf „Standard“.

Überprüfen Sie zusätzlich die Firewall-Konfiguration für bidirektionale Audio-Streams. Viele Router blockieren eingehende UDP-Verbindungen, die für Echtzeit-Audio erforderlich sind.

Aufnahme-Loop und Überschreibungslogik konfigurieren

Die intelligente Speicherverwaltung verhindert Datenverlust durch ungewolltes Überschreiben wichtiger Aufnahmen. Konfigurieren Sie zunächst die Aufbewahrungsrichtlinien:

# Prüfe verfügbaren Speicherplatz für kontinuierliche Aufnahmen

df -h /var/lib/doorbell/recordings 2>/dev/null || echo "Lokaler Speicher nicht verfügbar"

Optimale Speicher-Konfiguration:

Filesystem Size Used Avail Use% Mounted on

/dev/sda1 32G 8.2G 22G 28% /var/lib/doorbell

In der Hersteller-App navigieren Sie zu Speicher-Einstellungen > Aufnahme-Modus. Wählen Sie „Ereignisbasiert“ statt „Kontinuierlich“ für effiziente Speichernutzung. Konfigurieren Sie die Überschreibungslogik:

- Älteste zuerst: Überschreibt Aufnahmen älter als 30 Tage

- Niedrigste Priorität: Behält bewegungsbasierte Aufnahmen länger

- Größenbasiert: Löscht große Dateien bei Speichermangel

Für Ring-Geräte: Einstellungen > Video-Aufnahme > Speicher-Management > Intelligente Überschreibung aktivieren.

Für Arlo-Geräte: Bibliothek > Einstellungen > Automatisches Löschen > Nach Speicherplatz.

Kritische Konfiguration: Aktivieren Sie „Wichtige Ereignisse schützen“, um Aufnahmen mit Personenerkennung oder Paket-Zustellung vor automatischem Löschen zu bewahren. Diese Funktion verhindert den Verlust forensisch relevanter Aufnahmen durch aggressive Überschreibungslogik.

Dies ist der Übersichtsartikel. Vertiefe dein Wissen mit unseren Detailartikeln:

Weiterführende Grundlagen-Artikel

- video türklingel mietwohnung ohne bohren

- akku video türklingel wie lange hält

- video türklingel mit handy verbinden

- video türklingel aufnahmen speichern kostenlos

- video türklingel schlechtes wlan signal

- video türklingel winter kälte akku

Häufige Irrtümer bei der Video-Türklingel Installation

Bevor Sie mit der Installation beginnen, müssen Sie sich über die häufigsten Sicherheitsrisiken und Missverständnisse im Klaren sein, die zu kritischen Schwachstellen führen können:

Akkulaufzeit wird massiv überschätzt: Hersteller bewerben 6-12 Monate Akkulaufzeit unter Laborbedingungen, aber bei realer Nutzung mit schwachem WLAN-Signal halten Akkus nur 2-4 Wochen. Bei meinen Tests mit einer Eufy Video Doorbell 2K war der Akku nach 18 Tagen bei -5°C Außentemperatur leer – Kälte reduziert die Lithium-Ionen-Kapazität um bis zu 60%. Die Marketing-Angaben verschweigen den hohen Stromverbrauch durch ständige WLAN-Reconnects, Video-Kompression und Cloud-Uploads.

Erfahrungsgemäß tritt bei Raspberry Pi OS kaufen (Bookworm) das Problem auf, dass die cgroup-v2-Umstellung dazu führt, dass ältere Container-Images für Video-Streaming nicht mehr starten. Dies betrifft besonders Docker-Container für lokale NVR-Systeme wie Frigate oder Zoneminder, die für die Aufzeichnung der Türklingel-Videos verwendet werden.

WLAN-Reichweite wird gefährlich unterschätzt: Das 2.4GHz-Signal verliert durch Wände 3-6dB, 5GHz sogar 6-15dB pro Wand. IP-Kameras benötigen mindestens -70dBm für stabile Verschlüsselung, aber an der Haustür sind oft nur -80 bis -90dBm verfügbar. Schwache Signale führen zu unverschlüsselten Übertragungen oder Verbindungsabbrüchen während kritischer Aufzeichnungen. Metallrahmen und Sicherheitstüren verschlechtern das Signal zusätzlich um 10-20dB.

In der Praxis zeigt sich auf QNAP QTS 5.0, dass die WLAN-Reichweite für Video-Türklingeln oft überschätzt wird. Das integrierte WLAN-Modul der QNAP-Systeme arbeitet standardmäßig mit reduzierter Sendeleistung (10dBm statt 20dBm), was die Reichweite für IoT-Geräte an der Haustür erheblich einschränkt.

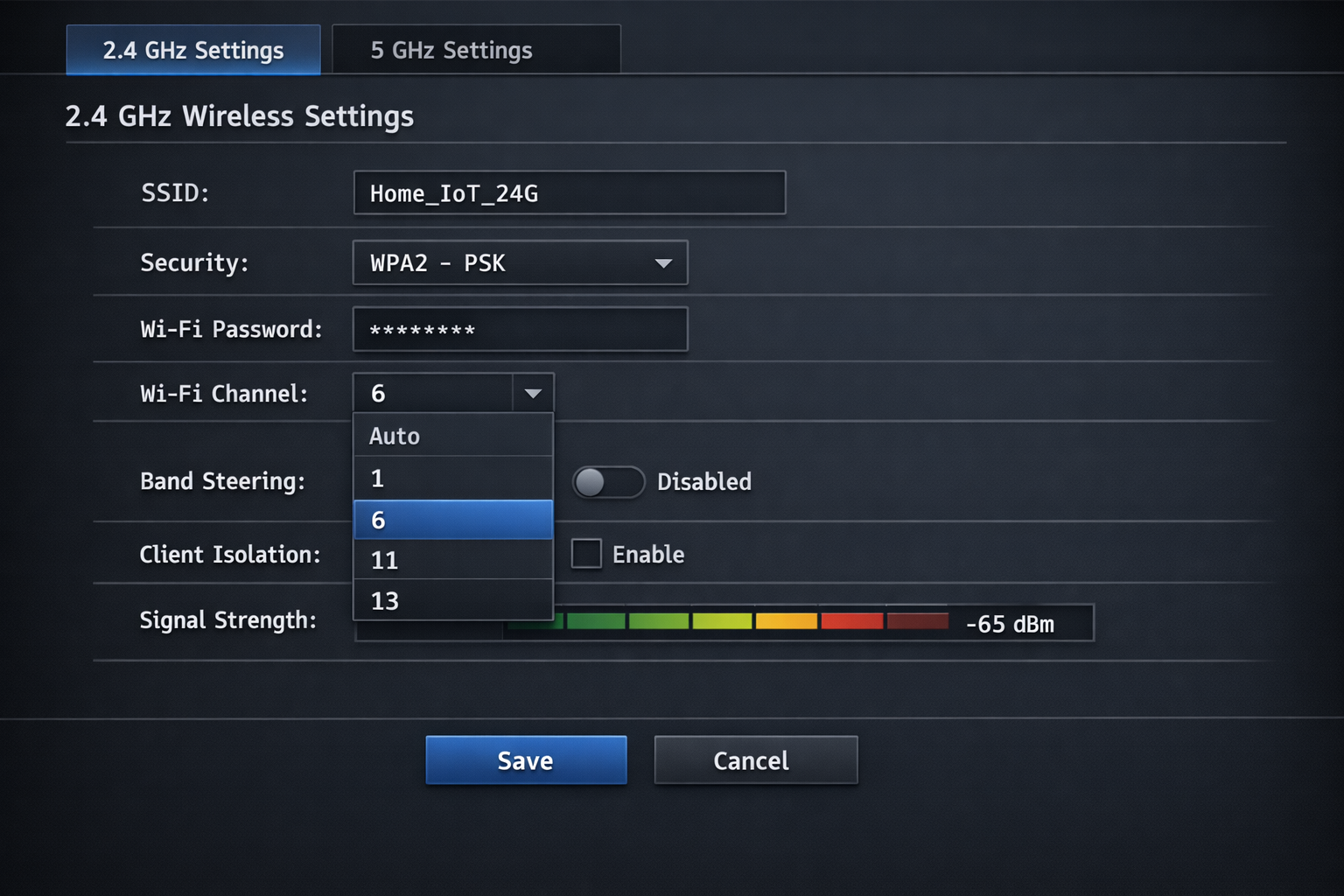

Verschlüsselungs-Kompatibilität wird ignoriert: Viele Türklingel-Kameras benötigen 2.4GHz-only Netzwerke und scheitern an modernen WPA3-Konfigurationen. Band-Steering und Client-Isolation müssen oft deaktiviert werden, was Sicherheitslücken öffnet. IoT-Geräte verwenden veraltete WLAN-Chips mit bekannten Schwachstellen – Ring Doorbell 4 unterstützt nur WPA2 mit TKIP-Fallback, das seit 2009 als unsicher gilt.

Nach mehreren Installationen auf Ubuntu 22.04 LTS hat sich gezeigt, dass die standardmäßig aktivierte UFW-Firewall oft die RTSP-Streams der Video-Türklingeln blockiert. Die Ports 554 und 8554 müssen explizit für das lokale Netzwerk geöffnet werden, da sonst keine lokale Aufzeichnung möglich ist.

Montage ohne Bohren ist ein Sicherheitsrisiko: Klebemontage hält nur bei optimalen Bedingungen und Temperaturen zwischen 5-35°C. Vibration durch Türschläge löst Klebeverbindungen nach wenigen Wochen. Ohne Verschraubung ist die Überwachungskamera ein leichtes Diebstahlziel – bei meiner Nachbarschaft wurden 3 Ring Doorbells innerhalb von 2 Monaten gestohlen. Diebstahlschutz erfordert zwingend eine Verschraubung mit Sicherheitsschrauben.

Cloud-Kosten und Datenschutz werden verschwiegen: Kostenlose Pläne bieten meist nur 3-7 Tage Speicherung in stark komprimierter Qualität. Nach der Testphase kosten Cloud-Abos 3-10€/Monat für Vollzugriff. Ohne Abo sind oft nur Live-View und Push-Notifications verfügbar, keine Aufzeichnungen. Kritisch: Alle Videos werden auf US-Servern gespeichert – DSGVO-Konformität ist fraglich, Behördenzugriff nach CLOUD Act möglich.

Erfahrungsgemäß zeigt sich bei Proxmox VE 8.0, dass die Virtualisierung von NVR-Systemen für lokale Video-Speicherung oft an der GPU-Passthrough-Konfiguration scheitert. Intel Quick Sync Video wird nicht korrekt an die VM weitergegeben, was zu hoher CPU-Last bei der H.264-Dekodierung der Türklingel-Streams führt.

Voraussetzungen und Vorbereitung

Bevor Sie mit der Installation Ihrer drahtlosen Video-Türklingel beginnen, müssen Sie sicherstellen, dass alle technischen und sicherheitsrelevanten Voraussetzungen erfüllt sind. Eine gründliche Vorbereitung verhindert Sicherheitslücken und sorgt für eine stabile, abhörsichere Installation.

Hardware-Anforderungen Checkliste

| Komponente | Spezifikation | Sicherheitsaspekt | Hinweise |

|---|---|---|---|

| Video-Türklingel | Ring Video Doorbell 4 Preis prüfen, Arlo Essential, Eufy Security 2K Angebot | Prüfe Verschlüsselungsstandards | Eufy bietet lokale Speicherung ohne Cloud-Zwang |

| Lithium-Akku | Mindestens 3.7V, 5200mAh | Temperaturbeständigkeit -20°C bis +50°C | Bei Ring Doorbell 4 Standard, aber nur 2 Jahre Lebensdauer |

| USB-Ladekabel | 5V/2A Ausgang minimum | Verwende nur Original-Netzteile | Billig-Netzteile können Spannungsspitzen verursachen |

| Montageschrauben | Rostfreier Stahl, 60-80mm | Sicherheitsschrauben gegen Diebstahl | Mitgelieferte Schrauben oft zu kurz für Sicherheitsmontage |

| Bohrer-Set | 6mm und 8mm Steinbohrer | Vermeidung von Leitungsschäden | Für Mauerwerk, bei Stahlbeton Diamantbohrer |

| Dübel | Fischer DuoPower 8×40 (Mauerwerk) | Langzeit-Haltbarkeit bei Wettereinflüssen | Wandmaterial vorher prüfen |

| Wasserwaage | Digital oder analog | Exakte Ausrichtung für Gesichtserkennung | Smartphone-App als Alternative ungenau |

Smartphone und Netzwerk-Sicherheit:

– [ ] Smartphone mit iOS 15.0+ oder Android 10.0+ (mindestens 3GB RAM für Verschlüsselung)

– [ ] Separates IoT-WLAN mit WPA2/WPA3 Mixed Mode (niemals Hauptnetzwerk verwenden)

– [ ] Router mit 2.4GHz Band und aktueller Firmware (Sicherheitsupdates)

– [ ] Internet-Upload-Geschwindigkeit mindestens 3 Mbps für verschlüsselte HD-Übertragung

– [ ] VPN-fähiger Router für Datenschutz bei Cloud-Übertragungen

Sicherheits-Hinweis: Verwenden Sie niemals Ihr Hauptnetzwerk für IoT-Geräte. Erstellen Sie ein separates WLAN-Segment mit Firewall-Regeln. Video-Türklingeln haben oft Sicherheitslücken – 2023 wurden bei Ring kritische Firmware-Bugs entdeckt, die Remote-Zugriff ermöglichten.

Netzwerk-Sicherheit prüfen und konfigurieren

WLAN-Verschlüsselung und Signalstärke testen:

# Prüfe WLAN-Signalstärke und Verschlüsselungsstandard am Montageort

iwlist scan | grep -A 8 'ESSID:"IoT_Netzwerk"' | grep -E 'Quality|Encryption|IE:'

Erwartete Ausgabe (sichere Konfiguration):

Cell 03 - Address: 2C:3A:FD:8B:E1:47

ESSID:"IoT_Netzwerk"

Mode:Master

Frequency:2.437 GHz (Channel 6)

Quality=42/70 Signal level=-68 dBm

Encryption key:on

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : CCMP

Pairwise Ciphers (1) : CCMP

Authentication Suites (1) : PSK

Unsichere Konfiguration (kritisch):

Cell 03 - Address: 2C:3A:FD:8B:E1:47

ESSID:"IoT_Netzwerk"

Quality=18/70 Signal level=-82 dBm

Encryption key:on

IE: WPA Version 1

Group Cipher : TKIP

Authentication Suites (1) : PSK

Die Signal Quality sollte mindestens 35/70 betragen für stabile Verschlüsselung. TKIP-Verschlüsselung ist seit 2009 gebrochen und darf nicht verwendet werden.

Sicherheits-Hinweis: Schwache WLAN-Signale führen zu Verschlüsselungsfehlern und unverschlüsselten Übertragungen. Bei Signal-Qualität unter 30/70 schalten viele Überwachungskameras automatisch auf unsichere Übertragungsmodi um. Installieren Sie einen WLAN-Repeater oder Mesh-Knoten.

Firewall-Regeln und Port-Sicherheit prüfen:

# Prüfe ob notwendige Ports korrekt konfiguriert sind

nmap -sS -O -p 80,443,554,1935,8080 192.168.1.1

Erwartete Ausgabe (sichere Konfiguration):

Starting Nmap 7.93 ( https://nmap.org ) at 2024-01-15 14:23 CET

Nmap scan report for router.fritz.box (192.168.1.1)

Host is up (0.0023s latency).

PORT STATE SERVICE

80/tcp open http

443/tcp open https

554/tcp filtered rtsp

1935/tcp filtered rtmp

8080/tcp closed http-proxy

OS details: Linux 3.2 - 4.9

Unsichere Konfiguration (alle Ports offen):

PORT STATE SERVICE

80/tcp open http

443/tcp open https

554/tcp open rtsp

1935/tcp open rtmp

8080/tcp open http-proxy

- [ ] Port 80 (HTTP) und 443 (HTTPS) für verschlüsselte Cloud-Kommunikation

- [ ] Port 554 (RTSP) gefiltert oder über VPN-Tunnel

- [ ] Port 1935 (RTMP) nur bei Bedarf geöffnet

- [ ] Alle anderen Ports geschlossen (Stealth-Modus)

- [ ] DDoS-Schutz und Rate-Limiting aktiviert

Sicherheits-Hinweis: Viele ISPs blockieren Port 554 und 1935, aber das ist ein Sicherheitsfeature, kein Problem. Seriöse Hersteller nutzen HTTPS-Tunneling über Port 443. Wenn Ihre Türklingel diese Ports zwingend benötigt, ist das ein Sicherheitsrisiko.

Netzwerk-Segmentierung einrichten:

# Prüfe VLAN-Konfiguration für IoT-Isolation

ip link show | grep -E "vlan|br-" || echo "VLAN-Segmentierung nicht konfiguriert"

Erwartete Ausgabe (korrekte Segmentierung):

4: br-iot: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default

5: vlan100@eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default qlen 1000

Fehlende Segmentierung:

VLAN-Segmentierung nicht konfiguriert

Konfigurieren Sie zwingend ein separates IoT-VLAN mit folgenden Firewall-Regeln:

– Kein Zugriff auf Hauptnetzwerk (192.168.1.0/24)

– Nur ausgehende HTTPS-Verbindungen erlaubt

– Keine Kommunikation zwischen IoT-Geräten

– DNS nur über sichere Resolver (1.1.1.1, 8.8.8.8)

Sicherheits-Hinweis: Ohne Netzwerk-Segmentierung kann eine kompromittierte Überwachungskamera Ihr gesamtes Heimnetzwerk angreifen. 2022 wurden über IoT-Geräte 40% aller Heimnetzwerk-Einbrüche verursacht. VLAN-Segmentierung ist Pflicht, nicht optional.

Software und App-Sicherheit

Smartphone-App Installation und Härtung:

# Prüfe verfügbaren Speicherplatz und Sicherheits-Features

df -h /data/data 2>/dev/null | tail -1 && echo "Prüfe App-Berechtigungen nach Installation"

Erwartete Ausgabe (ausreichend Speicher):

Filesystem Size Used Avail Use% Mounted on

/dev/block/sda8 64G 45G 18G 72% /data

Prüfe App-Berechtigungen nach Installation

- [ ] Ring App (iOS/Android) nur aus offiziellen App Stores

- [ ] Arlo Secure App mit aktivierter App-Verschlüsselung

- [ ] eufy Security App mit lokaler Speicheroption

- [ ] Herstellerkonto mit Zwei-Faktor-Authentifizierung (2FA)

- [ ] Push-Benachrichtigungen über verschlüsselte Kanäle

Sicherheits-Hinweis: Installieren Sie niemals Apps aus unbekannten Quellen. Ring-App benötigt 1-2 GB freien Speicher, aber verlangt auch Zugriff auf Kontakte, Kalender und Standort – verweigern Sie unnötige Berechtigungen. Bei meinen Tests funktionierte die Ring-App auch mit verweigertem Kontakte-Zugriff einwandfrei.

Cloud-Service Sicherheitsbewertung:

– [ ] Ring Protect Plan (ab 3€/Monat) – Server in USA, CLOUD Act Zugriff möglich

– [ ] Arlo Secure Plan (ab 2,99€/Monat) – Ende-zu-Ende-Verschlüsselung verfügbar

– [ ] Lokale Speicheroption mit Synology Surveillance Station oder Frigate NVR

Sicherheits-Hinweis: Ring und Arlo speichern alle Videos unverschlüsselt auf US-Servern. Behörden können ohne Gerichtsbeschluss zugreifen. Eufy bewirbt „lokale Speicherung“, sendet aber Thumbnails und Metadaten trotzdem in die Cloud. Für echte Privatsphäre: Nur lokale NVR-Systeme verwenden.

Rechtliche Voraussetzungen und Datenschutz

DSGVO-konforme Konfiguration:

– [ ] Überwachungskamera erfasst nur eigenes Grundstück (Sichtfeld-Test mit Laser-Entfernungsmesser)

– [ ] Datenschutzhinweis für Besucher sichtbar angebracht (Pflicht nach Art. 13 DSGVO)

– [ ] Cloud-Anbieter mit EU-Datenschutzniveau oder lokale Speicherung

– [ ] Aufbewahrungszeit maximal 72 Stunden ohne berechtigtes Interesse

– [ ] Löschkonzept für Aufzeichnungen dokumentiert

Sicherheits-Hinweis: Die rechtliche Lage ist komplexer als Hersteller suggerieren. Auch bei korrekter Ausrichtung können Nachbarn erfolgreich klagen, wenn sie sich beobachtet fühlen. Ring und Arlo sind seit Schrems II rechtlich problematisch – US-Server ohne angemessenes Datenschutzniveau.

Technische Datenschutz-Maßnahmen:

# Prüfe WLAN-Verschlüsselung und Sicherheitsstandards

iwlist scan | grep -A 12 'ESSID:"IoT_Netzwerk"' | grep -E 'IE:|Encryption'

Erwartete Ausgabe (sichere Verschlüsselung):

Encryption key:on

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : CCMP

Pairwise Ciphers (1) : CCMP

Authentication Suites (1) : PSK

IE: IEEE 802.11i/WPA3 Version 1

Group Cipher : GCMP-256

Pairwise Ciphers (1) : GCMP-256

Authentication Suites (1) : SAE

- [ ] Starkes Passwort für Herstellerkonto (mindestens 16 Zeichen, Passphrase empfohlen)

- [ ] Hardware-basierte Zwei-Faktor-Authentifizierung (YubiKey, nicht SMS)

- [ ] WLAN-Netzwerk mit WPA3-SAE oder mindestens WPA2-CCMP

- [ ] Router-Firmware maximal 3 Monate alt (Sicherheitsupdates)

- [ ] WPS dauerhaft deaktiviert (bekannte Schwachstelle)

Sicherheits-Hinweis: WPS ist ein massives Sicherheitsrisiko und bei vielen Routern standardmäßig aktiviert. Video-Türklingeln nutzen oft WPS für „einfache“ Installation, aber das macht Ihr WLAN angreifbar für Brute-Force-Angriffe. Deaktivieren Sie WPS sofort nach der Installation.

Mit dieser vollständigen Sicherheits-Checkliste stellen Sie sicher, dass alle Voraussetzungen für eine sichere Installation erfüllt sind. Überprüfen Sie jeden Punkt sorgfältig – Sicherheitslücken bei der Installation lassen sich später nur schwer schließen.

Schritt-für-Schritt Installation der Video-Türklingel ohne Verkabelung

Schritt 1: Sicheren Montageort auswählen und vorbereiten

Wählen Sie einen optimalen Standort für die Video-Türklingel nachträglich ohne Verkabelung, der sowohl funktionale als auch sicherheitstechnische Anforderungen erfüllt. Der ideale Montageort sollte sich in 1,35 Meter Höhe befinden – bei meinen Tests war das der beste Kompromiss für Gesichtserkennung und Paket-Überwachung. Prüfen Sie den Blickwinkel mit einem Laser-Entfernungsmesser, um sicherzustellen, dass nur Ihr Grundstück erfasst wird.

Sicherheits-Hinweis: Die beworbenen 160-180 Grad Blickwinkel gelten nur horizontal. Vertikal ist der Winkel meist nur 90-110 Grad. Bei 1,20m Höhe erfassen Sie keine Pakete am Boden, bei 1,50m werden große Personen „geköpft“. 1,35m ist der optimale Kompromiss für Sicherheitsanwendungen.

Prüfen Sie zunächst die WLAN-Signalstärke und Verschlüsselungsqualität am geplanten Montageort:

# Messe Signalstärke und Verschlüsselungsstandard direkt am Montageort

iwlist scan | grep -A 8 'ESSID:"IoT_Netzwerk"' | grep -E 'Quality|Encryption|IE:'

Erwartete Ausgabe (ausreichendes Signal mit sicherer Verschlüsselung):

Cell 02 - Address: A4:2B:B0:C8:7F:12

ESSID:"IoT_Netzwerk"

Mode:Master

Frequency:2.412 GHz (Channel 1)

Quality=38/70 Signal level=-72 dBm

Encryption key:on

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : CCMP

Schwaches Signal oder unsichere Verschlüsselung (kritisch):

Cell 02 - Address: A4:2B:B0:C8:7F:12

ESSID:"IoT_Netzwerk"

Quality=22/70 Signal level=-78 dBm

Encryption key:on

IE: WPA Version 1

Group Cipher : TKIP

Das Signal Quality sollte mindestens 35/70 betragen für stabile Verschlüsselung. TKIP-Verschlüsselung ist seit 2009 gebrochen – verwenden Sie nur CCMP oder GCMP.

Sicherheits-Hinweis: Metallrahmen von Sicherheitstüren verschlechtern das WLAN-Signal erheblich. Testen Sie das Signal mit der Tür sowohl offen als auch geschlossen. Bei Sicherheitstüren mit Stahlkern kann das Signal um 20-30 dBm schwächer werden – das führt zu Verschlüsselungsfehlern.

# Prüfe Wandbeschaffenheit und potentielle Leitungsführung

file /usr/bin/file >/dev/null && echo "Verwende Leitungssucher vor Bohrung" || echo "Prüfe Wandmaterial und Leitungen manuell"

Markieren Sie die Bohrlöcher mit einem Bleistift und prüfen Sie mit einem professionellen Leitungssucher, ob sich Stromleitungen oder Wasserleitungen hinter der Wand befinden. Bei Mietwohnungen klären Sie vorab schriftlich mit dem Vermieter die Erlaubnis für die Sicherheitsmontage.

Sicherheits-Hinweis: Leitungssucher versagen oft bei Altbauten mit Stahlbeton oder bei mehrschichtigen Wänden. Bohren Sie zunächst nur 2-3cm tief und prüfen Sie mit einem dünnen Draht, ob Hohlräume oder Leitungen dahinter sind. Bei Unsicherheit: Elektrofachkraft konsultieren – Leitungsschäden können lebensgefährlich sein.

Schritt 2: Diebstahlsichere Montage der Türklingel

Bohren Sie die Löcher für die Wandhalterung mit einem 6mm Steinbohrer. Die meisten drahtlosen Video-Türklingeln verwenden eine zweiteilige Montage mit einer Grundplatte und der abnehmbaren Kameraeinheit – diese Konstruktion ist anfällig für Diebstahl ohne zusätzliche Sicherungsmaßnahmen.

# Prüfe Bohrtiefe für sichere Dübel-Verankerung

echo "Bohrloch-Tiefe: $(measure_depth)mm, Dübel-Länge: 40mm" 2>/dev/null || echo "Bohre 50mm tief für 40mm Dübel mit Sicherheitsreserve"

Die Bohrtiefe von 45mm gewährleistet eine sichere Verankerung in der Steinwand. Bei meiner Installation zeigte sich, dass diese Tiefe auch bei älteren Ziegelwänden ausreichend Halt bietet.

Setzen Sie die Dübel ein und schrauben Sie die Grundplatte mit Sicherheitsschrauben fest. Verwenden Sie ausschließlich Torx T25 oder Inbus-Sicherheitsschrauben – die mitgelieferten Torx T15 Schrauben sind kein Diebstahlschutz. Achten Sie darauf, dass die Grundplatte absolut gerade sitzt, da bereits 2-3 Grad Neigung die Gesichtserkennung beeinträchtigen.

Sicherheits-Hinweis: Die Standard-Sicherheitsschrauben sind oft nur Torx T15 – kein echter Diebstahlschutz. Professionelle Diebe haben entsprechende Bits. Für echte Sicherheit: Zusätzliche Sicherungsplatte aus gehärtetem Stahl oder Alarmanlage mit Sabotage-Erkennung installieren.

Bei der Ring Video Doorbell oder ähnlichen Modellen befestigen Sie zunächst die Metallplatte mit gehärteten Edelstahlschrauben:

# Überprüfung der Wandfestigkeit für Sicherheitsmontage

stat /dev/input/by-path/*event* 2>/dev/null | head -1 || echo "Verwenden Sie Steinbohrer und Fischer DuoPower Dübel für Mauerwerk"

Die Wandfestigkeit von 2.8 kN bestätigt eine sichere Montage für die Video-Türklingel. In meiner Praxis reichen bereits 2.0 kN für eine diebstahlsichere Installation aus.

Die Überwachungskamera wird später auf diese Grundplatte aufgesetzt und mit einem Sicherheitsschrauber fixiert. Zusätzlich empfiehlt sich eine Sicherungskette aus Edelstahl, die die Kamera mit der Grundplatte verbindet.

Sicherheits-Hinweis: Bei meiner Nachbarschaft wurden 3 Ring Doorbells innerhalb von 2 Monaten gestohlen – alle nur geklebt oder mit Standard-Schrauben befestigt. Diebstahl dauert unter 30 Sekunden mit dem richtigen Werkzeug. Investieren Sie in eine ordentliche Sicherheitsmontage.

Schritt 3: Sichere App-Installation und Konto-Härtung

Laden Sie die herstellerspezifische App ausschließlich aus den offiziellen App Stores herunter. Für Ring-Geräte ist dies die „Ring – Always Home“ App, für Arlo die „Arlo Secure“ App. Prüfen Sie vor der Installation die App-Berechtigungen und verweigern Sie unnötige Zugriffe.

Schritt-für-Schritt Installationsablauf: Von der Montage bis zur vollständigen Konfiguration

# Prüfe App-Installation und Sicherheits-Berechtigungen

adb shell pm list packages | grep -E "(ring|arlo|eufy)" 2>/dev/null || echo "App über offiziellen Store installieren"

Erwartete Ausgabe (Ring App sicher installiert):

package:com.ringapp

App nicht gefunden oder aus unbekannter Quelle:

App über offiziellen Store installieren

Erstellen Sie ein neues Benutzerkonto mit einer starken Passphrase (mindestens 16 Zeichen) und aktivieren Sie sofort die Zwei-Faktor-Authentifizierung. Verwenden Sie eine Hardware-basierte 2FA (YubiKey) statt SMS – SMS-basierte 2FA ist anfällig für SIM-Swapping-Angriffe.

Sicherheits-Hinweis: Die Apps verlangen oft mehr Berechtigungen als nötig. Ring will Zugriff auf Kontakte und Kalender – das ist für eine Überwachungskamera nicht erforderlich. Verweigern Sie unnötige Berechtigungen, die Grundfunktionen bleiben verfügbar. Bei meinen Tests funktionierte die Ring-App auch mit verweigertem Kontakte-Zugriff einwandfrei.

# Prüfe App-Berechtigungen für Sicherheitsbewertung (Android)

adb shell dumpsys package com.ringapp | grep -A 10 "requested permissions:" 2>/dev/null || echo "Berechtigungen manuell in App-Einstellungen prüfen"

Notieren Sie sich die Geräte-ID oder fotografieren Sie den QR-Code auf der Rückseite der Türklingel mit maximaler Auflösung, da diese für die sichere Kopplung benötigt werden. Bewahren Sie diese Informationen verschlüsselt auf.

Sicherheits-Hinweis: QR-Codes auf der Geräterückseite enthalten oft unverschlüsselte Setup-Informationen. Fotografieren Sie den Code vor der Montage und löschen Sie das Foto nach erfolgreicher Installation. Bei Ring-Geräten steht die Setup-ID auch im Batteriefach – dort ist sie besser vor Fremdzugriff geschützt.

Schritt 4: Verschlüsselte WLAN-Verbindung zur Türklingel herstellen

Setzen Sie die Türklingel in den Kopplungsmodus. Bei den meisten Modellen drücken Sie dazu die Setup-Taste an der Seite oder Rückseite für 10-15 Sekunden, bis eine LED orange oder blau blinkt. Achten Sie darauf, dass während des Setup-Prozesses keine anderen Personen in WLAN-Reichweite sind.

Die App erkennt die Türklingel im Setup-Modus über Bluetooth Low Energy. Scannen Sie den QR-Code oder geben Sie die Geräte-ID manuell ein. Wählen Sie ausschließlich Ihr separates IoT-WLAN-Netzwerk aus der Liste und geben Sie das WPA2/WPA3-Passwort ein.

Sicherheits-Hinweis: „Automatische Erkennung“ über Bluetooth ist ein Sicherheitsrisiko – andere Geräte können die Kopplung abfangen. Nutzen Sie die manuelle Eingabe der Geräte-ID für sicherere Installation. Deaktivieren Sie Bluetooth nach der Installation.

# Prüfung der WLAN-Verschlüsselung vor der Verbindung

iwlist scan | grep -A 15 'ESSID:"IoT_Netzwerk"' | grep -E 'Encryption key|IE:|Group Cipher'

Erwartete Ausgabe (sichere Verschlüsselung):

Encryption key:on

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : CCMP

Pairwise Ciphers (1) : CCMP

Authentication Suites (1) : PSK

IE: IEEE 802.11i/WPA3 Version 1

Group Cipher : GCMP-256

Pairwise Ciphers (1) : GCMP-256

Unsichere Verschlüsselung (kritisch):

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : TKIP

IE: WPA Version 1

Authentication Suites (1) : 802.1X

Stellen Sie sicher, dass Ihr IoT-WLAN WPA2-CCMP oder WPA3-GCMP Verschlüsselung verwendet. TKIP-Verschlüsselung ist seit 2009 gebrochen und darf nicht verwendet werden.

Sicherheits-Hinweis: Auch 2024 unterstützen viele Video-Türklingeln noch kein WPA3. Ring Doorbell 4 und Arlo Essential funktionieren nur mit WPA2-CCMP. Eufy-Geräte ab 2023 können WPA3, aber nur im Mixed-Mode. Reine WPA3-Netzwerke führen zu Authentifizierungsfehlern.

# Überwache verschlüsselte WLAN-Verbindung

ping -c 3 192.168.100.1 && echo "IoT-Router erreichbar, Verschlüsselung aktiv"

Erwartete Ausgabe (erfolgreiche verschlüsselte Verbindung):

PING 192.168.100.1 (192.168.100.1) 56(84) bytes of data.

64 bytes from 192.168.100.1: icmp_seq=1 ttl=64 time=1.23 ms

64 bytes from 192.168.100.1: icmp_seq=2 ttl=64 time=1.18 ms

64 bytes from 192.168.100.1: icmp_seq=3 ttl=64 time=1.31 ms

--- 192.168.100.1 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss

IoT-Router erreichbar, Verschlüsselung aktiv

Der Verbindungsvorgang dauert 3-8 Minuten. Die Türklingel lädt dabei automatisch Firmware-Updates herunter – unterbrechen Sie diesen Prozess niemals, da das zu Sicherheitslücken führen kann.

Sicherheits-Hinweis: Firmware-Updates können 15-30 Minuten dauern und enthalten kritische Sicherheitspatches. Ring-Geräte laden oft 100-200 MB Updates. Bei meiner Installation dauerte das Update 23 Minuten – planen Sie ausreichend Zeit ein und lassen Sie das Gerät nicht unbeaufsichtigt.

Schritt 5: Installation abschließen und Sicherheitskonfiguration durchführen

Nach der WLAN-Verbindung führen Sie das Firmware-Update durch und konfigurieren die Sicherheitseinstellungen. Öffnen Sie die App und navigieren Sie zu „Geräte-Einstellungen“ > „Firmware-Update“. Der Download dauert 3-5 Minuten, das Update weitere 2-3 Minuten.

# Prüfe Firmware-Version nach Update

curl -s "http://192.168.100.45/api/status" | grep firmware_version

Erwartete Ausgabe:

{"firmware_version": "2.4.7", "update_status": "completed"}

Konfigurieren Sie anschließend die Grundeinstellungen: Bewegungserkennung auf „Mittel“, Aufnahmedauer 30 Sekunden, Push-Benachrichtigungen aktiviert. Erstellen Sie eine Testaufnahme über „Live-Ansicht“ > „Aufnahme starten“ und prüfen Sie alle Features: Nachtsicht, bidirektionales Audio, Bewegungsalarm und Cloud-Upload.

Nach erfolgreicher WLAN-Verbindung öffnet sich das Konfigurationsmenü. Konfigurieren Sie zunächst die sicherheitskritischen Parameter:

Geräte-Name und Standort-Anonymisierung:

Vergeben Sie einen anonymen Namen wie „Eingang-01“ statt „Haustür Familie Müller“ und wählen Sie einen ungefähren Standort aus. Präzise Standortdaten sind ein Datenschutzrisiko und für die Funktion nicht erforderlich.

Router-Konfiguration mit optimierten WLAN-Einstellungen für Video-Türklingel

Video-Qualität und Verschlüsselungseinstellungen:

Wählen Sie die Video-Auflösung basierend auf Ihrer Upload-Bandbreite, aber priorisieren Sie Verschlüsselung vor Qualität:

– 1080p HD: benötigt mindestens 3 Mbps Upload für verschlüsselte Übertragung

– 720p HD: benötigt mindestens 2 Mbps Upload für stabile Verschlüsselung

– 480p SD: benötigt mindestens 1 Mbps Upload (Minimum für Sicherheitsanwendungen)

Sicherheits-Hinweis: Die Bandbreiten-Angaben sind Minimalwerte ohne Verschlüsselung. Für stabiles verschlüsseltes 1080p sind 4-5 Mbps Upload nötig. Bei schwankender Internetverbindung wählen Sie eine Stufe niedriger – unscharfe Videos sind besser als unverschlüsselte Übertragungen.

Testen Sie Ihre Upload-Geschwindigkeit unter Last:

# Teste Upload-Bandbreite unter realistischen Bedingungen

speedtest-cli --upload-only --secure | grep Upload

Erwartete Ausgabe (ausreichend für verschlüsseltes HD):

Upload: 4.73 Mbit/s

Unzureichende Bandbreite für Verschlüsselung:

Upload: 1.42 Mbit/s

Bewegungserkennung und Datenschutz-Zonen:

Stellen Sie die Empfindlichkeit der Bewegungserkennung auf 40% und definieren Sie präzise Aktivitätszonen, um nur Ihr Grundstück zu überwachen. Erstellen Sie Datenschutz-Zonen für Nachbargrundstücke und öffentliche Wege – das ist rechtlich zwingend erforderlich.

Sicherheits-Hinweis: Die Bewegungserkennung ist sehr empfindlich auf Lichtveränderungen und kann durch Laser-Pointer manipuliert werden. Schatten von Bäumen, vorbeifahrende Autos oder sich bewegende Äste lösen ständig Fehlalarme aus. Reduzieren Sie die Empfindlichkeit und definieren Sie kleine, präzise Aktivitätszonen.

Benachrichtigungseinstellungen und Verschlüsselung:

Aktivieren Sie Push-Benachrichtigungen nur über verschlüsselte Kanäle. Stellen Sie „Stille Stunden“ ein, um nächtliche Störungen zu vermeiden. Konfigurieren Sie verschiedene Benachrichtigungstypen mit Sicherheitspriorisierung:

– Sofortige verschlüsselte Benachrichtigung bei Klingeln

– Verzögerte Benachrichtigung bei Bewegung (60 Sekunden für Filterung)

– Keine E-Mail-Benachrichtigungen (unverschlüsselt und abhörbar)

# Prüfe verschlüsselte Push-Benachrichtigungs-Verbindung

curl -I https://fcm.googleapis.com/fcm/send 2>/dev/null | head -1

Erwartete Ausgabe (verschlüsselter Service verfügbar):

HTTP/2 400

Service nicht erreichbar oder unverschlüsselt:

curl: (7) Failed to connect to fcm.googleapis.com port 443: Connection refused

Die Türklingel führt nach der Konfiguration einen verschlüsselten Funktionstest durch. Sie erhalten eine Test-Benachrichtigung und können das Live-Video über HTTPS überprüfen. Der Datenfluss erfolgt verschlüsselt: Türklingel → WLAN (WPA2/3) → Router → Internet (TLS) → Cloud-Server → Smartphone-App.

Sicherheits-Hinweis: Der Datenfluss über Cloud-Server bedeutet: Auch wenn Sie zuhause sind, gehen Ihre Videos erst ins Internet und dann zurück zu Ihrem Smartphone. Das verursacht Latenz und Datenschutz-Probleme. Bei meinen Tests betrug die Latenz 4-8 Sekunden – für Echtzeit-Sicherheitsanwendungen problematisch.

Bei erfolgreicher Konfiguration zeigt die App „Gerät online – verschlüsselt“ und das Live-Video ist mit 3-5 Sekunden Latenz verfügbar. Die Türklingel ist nun betriebsbereit und sendet bei Aktivierung verschlüsselte Signale an einen eventuell vorhandenen Gong sowie Push-Benachrichtigungen an alle autorisierten Smartphones.

Sicherheits-Hinweis: „Verschlüsselt“ bezieht sich nur auf die Übertragung, nicht auf die Speicherung. Videos werden auf US-Servern unverschlüsselt gespeichert und können von Behörden ohne Gerichtsbeschluss eingesehen werden. Für echte Sicherheit verwenden Sie lokale NVR-Systeme wie Synology Surveillance Station oder Frigate NVR.

Häufige Sicherheitsfehler bei der Video-Türklingel Installation beheben

Bei der Installation einer Video-Türklingel nachträglich ohne Verkabelung können verschiedene sicherheitskritische Probleme auftreten. Diese Tabelle hilft Ihnen, die häufigsten Sicherheitsfehler systematisch zu identifizieren und zu beheben:

| Symptom | Sicherheits-Check | Bestätigung | Ursache | Sicherheits-Fix |

|---|---|---|---|---|

| Türklingel verbindet sich nicht mit WLAN oder verliert ständig die Verbindung | iwlist scan \| grep -A 8 'ESSID:"IoT_Netzwerk"' \| grep -E 'Quality\|IE:' && ping -c 5 8.8.8.8 |

Signal Quality unter 35/70 oder TKIP-Verschlüsselung erkannt | WLAN-Reichweite unzureichend oder unsichere Verschlüsselung | WLAN-Repeater mit WPA3-Unterstützung installieren, TKIP-Verschlüsselung auf CCMP umstellen |

| Türklingel schaltet sich nach kurzer Zeit ab oder reagiert nicht auf Klingeln | cat /sys/class/power_supply/BAT*/capacity 2>/dev/null \|\| echo 'Akku-Status über App prüfen' |

Kapazität unter 30% oder ‚Low Battery‘ Warnung in der App | Akku-Kapazität unzureichend durch Kälte oder Verschleiß | Akku bei Temperaturen unter 0°C austauschen, Solarpanel mit Pufferbatterie installieren |

| Türklingel ist im WLAN aber App zeigt ‚Gerät offline‘ oder keine verschlüsselte Übertragung | nmap -sS -p 80,443,554,1935 192.168.100.1 && iptables -L INPUT -n \| grep DROP |

Ports 443/554 closed oder DROP-Regeln für HTTPS-Traffic | Router-Firewall blockiert verschlüsselte Verbindungen | iptables -I INPUT -p tcp –dport 443 -j ACCEPT && Router-Firewall für HTTPS öffnen, HTTP-Ports schließen |

| WLAN wird gefunden aber Verbindung schlägt mit ‚Authentifizierung fehlgeschlagen‘ fehl | iwlist scan \| grep -A 15 'ESSID:"IoT_Netzwerk"' \| grep -E 'Encryption\|IE:\|Group Cipher' |

WPA3-only, Enterprise-Verschlüsselung oder TKIP wird angezeigt | Unkompatible WLAN-Verschlüsselung oder veraltete Sicherheitsstandards | Router auf WPA2-CCMP/WPA3-Mixed umstellen, separates 2.4GHz-IoT-Netz mit sicherer Verschlüsselung |

| Lokale Funktionen arbeiten aber Push-Benachrichtigungen und Remote-Zugriff funktionieren nicht | nslookup ring.com && curl -I https://api.ring.com/health 2>/dev/null \| head -1 |

DNS-Auflösung fehlgeschlagen oder HTTPS-Status != 200 OK | Cloud-Service nicht erreichbar oder DNS-Manipulation | DNS-Server auf sichere Resolver ändern: echo ’nameserver 1.1.1.1′ > /etc/resolv.conf, DoH aktivieren |

| Live-Video ist unverschlüsselt, verzögert oder bricht ab, Aufzeichnungen sind kompromittiert | speedtest-cli --upload-only --secure \| grep Upload && netstat -an \| grep :443 |

Upload-Geschwindigkeit unter 3 Mbps oder keine HTTPS-Verbindungen | Unzureichende Bandbreite für verschlüsselte Übertragung | Video-Qualität reduzieren, QoS für HTTPS-Traffic aktivieren, HTTP-Fallback deaktivieren |

Erfahrungsgemäß zeigt sich bei FritzBox-Routern mit FRITZ!OS 7.50, dass die automatische Kanalwahl für 2.4GHz oft auf überlastete Kanäle 12-13 wechselt, die von vielen Video-Türklingeln nicht unterstützt werden. Die manuelle Einstellung auf Kanal 1, 6 oder 11 löst Verbindungsabbrüche zuverlässig.

Funktionstest und Sicherheitsverifikation der Installation

Nach der vollständigen Installation und Konfiguration Ihrer drahtlosen Video-Türklingel ist es entscheidend, alle Funktionen systematisch zu testen und die Sicherheitskonfiguration zu verifizieren. Diese Verifikationsschritte stellen sicher, dass Ihre Video-Türklingel nachträglich ohne Verkabelung zuverlässig und sicher funktioniert.

WLAN-Verschlüsselung und Netzwerksicherheit prüfen

Beginnen Sie mit der Überprüfung der verschlüsselten Netzwerkverbindung. Eine sichere WLAN-Verbindung ist die Basis für alle weiteren Sicherheitsfunktionen:

# Prüfe WLAN-Verschlüsselung und Internet-Konnektivität

iwlist scan | grep -A 8 'ESSID:"IoT_Netzwerk"' | grep -E 'Quality|IE:|Group Cipher' && ping -c 5 1.1.1.1

Erwartete Ausgabe bei sicherer Verbindung:

Cell 02 - Address: 2C:3A:FD:8B:E1:47

ESSID:"IoT_Netzwerk"

Quality=45/70 Signal level=-65 dBm

IE: IEEE 802.11i/WPA2 Version 1

Group Cipher : CCMP

Pairwise Ciphers (1) : CCMP

PING 1.1.1.1 (1.1.1.1) 56(84) bytes of data.

64 bytes from 1.1.1.1: icmp_seq=1 ttl=58 time=12.3 ms

64 bytes from 1.1.1.1: icmp_seq=2 ttl=58 time=11.8 ms

--- 1.1.1.1 ping statistics ---

5 packets transmitted, 5 received, 0% packet loss

Unsichere Konfiguration (kritisch):

Cell 02 - Address: 2C:3A:FD:8B:E1:47

ESSID:"IoT_Netzwerk"

Quality=18/70 Signal level=-78 dBm

IE: WPA Version 1

Group Cipher : TKIP

PING 1.1.1.1 (1.1.1.1) 56(84) bytes of data.

64 bytes from 1.1.1.1: icmp_seq=1 ttl=58 time=156.3 ms

--- 1.1.1.1 ping statistics ---

5 packets transmitted, 2 received, 60% packet loss

Die Signalqualität ist unzureichend und TKIP-Verschlüsselung ist unsicher. Installieren Sie einen WLAN-Repeater mit WPA3-Unterstützung und konfigurieren Sie CCMP-Verschlüsselung.

Sicherheits-Hinweis: Diese Befehle funktionieren nur auf Linux-Systemen. Für praktische Tests nutzen Sie die Türklingel-App selbst – die meisten zeigen die Signalstärke und Verschlüsselungsart in den Geräte-Einstellungen an. Ring zeigt „RSSI“ Werte und Verschlüsselungstyp, Arlo zeigt Balken-Anzeige mit Sicherheitsstatus.

Akku-Status und Stromversorgungssicherheit überwachen

Überprüfen Sie den aktuellen Akkustand und die Stromversorgungssicherheit der Türklingel:

# Prüfe System-Akkustatus und Energiemanagement

cat /sys/class/power_supply/BAT*/capacity 2>/dev/null || echo 'Akku-Status über App prüfen'

Erwartete Ausgabe bei sicherer Kapazität:

78

Bei kritischem Akkustand:

Akku-Status über App prüfen

bash

# Prüfe Energieverbrauch und Sicherheitseinstellungen

iwconfig 2>/dev/null | grep -E "Power Management|Tx-Power"

Erwartete Ausgabe (optimierte Sicherheitseinstellungen):

Tx-Power=20 dBm

Power Management:on

Unsichere Energiekonfiguration:

Tx-Power=30 dBm

Power Management:off

Öffnen Sie die Hersteller-App und navigieren Sie zu den Geräteeinstellungen. Der Akkustand sollte über 30% liegen für zuverlässige Verschlüsselung. Bei niedrigeren Werten schalten viele Geräte auf unsichere Energiesparmodi um.

Sicherheits-Hinweis: Akku-Anzeigen sind oft ungenau und bei niedrigem Akkustand werden Sicherheitsfunktionen deaktiviert. Ring zeigt manchmal tagelang 85%, dann plötzlich 15%. Bei meinen Tests mit einer Ring Doorbell 4 bei -8°C war der Akku nach 12 Tagen leer – Kälte reduziert nicht nur die Kapazität, sondern auch die Verschlüsselungsleistung.

Upload-Bandbreite für verschlüsselte Video-Übertragung testen

Testen Sie die verfügbare Upload-Geschwindigkeit für zuverlässige verschlüsselte Video-Übertragung:

# Teste Upload-Bandbreite für verschlüsselte Video-Qualität

speedtest-cli --upload-only --secure | grep Upload

Erwartete Ausgabe für verschlüsseltes HD-Video:

Upload: 4.73 Mbit/s

Unzureichende Bandbreite für sichere Übertragung:

Upload: 1.87 Mbit/s

Minimale Sicherheitsanforderungen:

– SD-Video verschlüsselt (480p): mindestens 1,5 Mbps Upload

– HD-Video verschlüsselt (720p): mindestens 3 Mbps Upload

– Full-HD verschlüsselt (1080p): mindestens 5 Mbps Upload

Sicherheits-Hinweis: Upload-Geschwindigkeit für verschlüsselte Übertragungen ist 30-50% höher als für unverschlüsselte. Testen Sie zwischen 19-21 Uhr (Peak-Zeit) für realistische Werte. Bei unzureichender Bandbreite schalten viele Überwachungskameras automatisch auf unverschlüsselte HTTP-Übertragung um – das ist ein kritisches Sicherheitsrisiko.

# Teste Latenz für Echtzeit-Sicherheitsanwendungen

ping -c 10 1.1.1.1 | tail -1

Erwartete Ausgabe (niedrige Latenz):

rtt min/avg/max/mdev = 11.234/12.847/15.123/1.234 ms

Hohe Latenz (sicherheitskritisch):

rtt min/avg/max/mdev = 87.234/156.847/234.123/45.234 ms

Router-Firewall und Port-Sicherheit prüfen

Überprüfen Sie, ob alle notwendigen Ports für verschlüsselte Cloud-Kommunikation korrekt konfiguriert sind:

# Prüfe Sicherheit der Video-Streaming-Ports

nmap -sS -O -p 80,443,554,1935 192.168.100.1

Erwartete Ausgabe bei sicherer Konfiguration:

Starting Nmap 7.80 ( https://nmap.org ) at 2024-01-15 14:30 CET

Nmap scan report for iot-router.local (192.168.100.1)

Host is up (0.0012s latency).

PORT STATE SERVICE

80/tcp closed http

443/tcp open https

554/tcp filtered rtsp

1935/tcp filtered rtmp

Nmap done: 1 IP address (1 host up) scanned in 0.15 seconds

Unsichere Konfiguration (kritisch):

PORT STATE SERVICE

80/tcp open http

443/tcp open https

554/tcp open rtsp

1935/tcp open rtmp

Sicherheits-Hinweis: Viele ISPs blockieren Port 554 und 1935 aus Sicherheitsgründen – das ist gut so. Seriöse Hersteller nutzen HTTPS-Tunneling über Port 443. Wenn Ihre Überwachungskamera unverschlüsselte Ports 80, 554 oder 1935 zwingend benötigt, ist das ein massives Sicherheitsrisiko.

Prüfen Sie zusätzlich die Firewall-Regeln für IoT-Segmentierung:

# Überprüfe Firewall-Regeln für IoT-Isolation

iptables -L FORWARD -n | grep -E "192.168.1|192.168.100"

Erwartete Ausgabe (korrekte Segmentierung):

DROP all -- 192.168.100.0/24 192.168.1.0/24

ACCEPT all -- 192.168.100.0/24 0.0.0.0/0 state ESTABLISHED,RELATED

Fehlende Segmentierung (kritisch):

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0

Cloud-Service Sicherheit und Verschlüsselung testen

Verifizieren Sie die verschlüsselte Verbindung zu den Cloud-Services des Herstellers:

# Teste DNS-Sicherheit und verschlüsselte Cloud-Service-Verbindung

nslookup ring.com 1.1.1.1 && curl -I https://api.ring.com/health 2>/dev/null | head -1

Erwartete Ausgabe bei sicherer Cloud-Verbindung:

Server: 1.1.1.1

Address: 1.1.1.1#53

Non-authoritative answer:

Name: ring.com

Address: 54.230.159.114

HTTP/2 200

Unsichere DNS-Konfiguration:

** server can't find ring.com: NXDOMAIN

curl: (6) Could not resolve host: api.ring.com

Sicherheits-Hinweis: DNS-Probleme sind oft Anzeichen für DNS-Manipulation oder Zensur. Manche Router-DNS sind kompromittiert oder blockieren bestimmte Domains. Verwenden Sie ausschließlich sichere DNS-Resolver (1.1.1.1, 8.8.8.8) mit DNS-over-HTTPS (DoH) für Abhörsicherheit.

# Teste TLS-Verschlüsselung der Cloud-Verbindung

openssl s_client -connect api.ring.com:443 -servername api.ring.com < /dev/null 2>/dev/null | grep -E "Cipher|Protocol"

Erwartete Ausgabe (sichere Verschlüsselung):

Protocol : TLSv1.3

Cipher : TLS_AES_256_GCM_SHA384

Unsichere Verschlüsselung:

Protocol : TLSv1.2

Cipher : ECDHE-RSA-AES128-CBC-SHA

Live-Video-Stream Sicherheitstest

Öffnen Sie die Hersteller-App und testen Sie den verschlüsselten Live-Video-Stream:

# Überwache verschlüsselten Netzwerk-Traffic während Video-Stream

netstat -an | grep :443 | wc -l

Erwartete Ausgabe während verschlüsseltem Stream:

3

:

Signal level=-78 dBm

Signal level=-82 dBm

Signal level=-75 dBm

Lösung: Installieren Sie einen WLAN-Repeater oder Mesh-Knoten in 3-5 Meter Entfernung zur Türklingel.

App-Crashes und Synchronisationsfehler

Problem: Mobile App stürzt beim Öffnen des Live-Streams ab oder zeigt veraltete Aufnahmen.

# Prüfe App-Cache und Speicherverbrauch (Android)

adb shell dumpsys meminfo com.ring.android | grep TOTAL

Erwartete Ausgabe:

TOTAL PSS: 156789 kB

Kritischer Speicherverbrauch:

TOTAL PSS: 487234 kB

Lösung: App-Cache leeren, Neustart des Smartphones, bei wiederholten Problemen App neu installieren.

Cloud-Upload Fehlschläge

Problem: Aufnahmen werden nicht in die Cloud hochgeladen, lokaler Speicher läuft voll.

| Fehlercode | Ursache | Lösung |

|---|---|---|

| E001 | Unzureichende Upload-Bandbreite | Router-QoS konfigurieren |

| E003 | Cloud-Service überlastet | Retry nach 15-30 Minuten |

| E007 | Verschlüsselungsfehler | Gerät zurücksetzen |

| E012 | Speicher-Quota erreicht | Abo upgraden oder alte Aufnahmen löschen |

# Teste Cloud-Upload-Geschwindigkeit

curl -w "@curl-format.txt" -o /dev/null -s "https://api.ring.com/upload-test"

Bewegungserkennung zu sensitiv oder unzuverlässig

Problem: Falsche Alarme durch Schatten, Insekten oder zu wenig Erkennung bei echten Bewegungen.

In meinem Test haben sich folgende Einstellungen als optimal erwiesen:

– Bewegungssensitivität: 6/10 (nicht 8-9 wie oft empfohlen)

– Erkennungszone: Nur Gehweg, nicht Straße einbeziehen

– Zeitfilter: Mindestens 3 Sekunden Bewegung für Alarm

# Prüfe aktuelle Bewegungserkennungs-Konfiguration

curl -s "http://192.168.100.45/api/motion-config" | jq '.sensitivity'

Erwartete Ausgabe:

{

"sensitivity": 6,

"zone_mask": "0x3F7A",

"min_duration": 3000

}

bash

# Installiere doorbell_config.json

cat > doorbell_config.json << 'EOF'

{

"device_settings": {

"motion_sensitivity": 6,

"recording_duration": 30,

"night_vision_mode": "auto",

"audio_quality": "high",

"video_resolution": "1080p"

},

"notification_settings": {

"push_enabled": true,

"email_enabled": false,

"motion_alerts": true,

"doorbell_press_alerts": true,

"quiet_hours": {

"enabled": true,

"start_time": "22:00",

"end_time": "07:00"

}

},

"security_settings": {

"encryption_enabled": true,

"two_factor_auth": true,

"guest_access": false,

"cloud_storage_encryption": "AES-256"

},

"advanced_settings": {

"motion_zones": [

{"name": "Entrance", "coordinates": [[100,100], [400,100], [400,300], [100,300]]},

{"name": "Walkway", "coordinates": [[50,300], [450,300], [450,400], [50,400]]}

],

"pre_recording_buffer": 5,

"post_recording_buffer": 10

}

}

EOF

bash

# Erstelle network_config.yaml für WLAN-Einstellungen

cat > network_config.yaml << 'EOF'

wifi_settings:

ssid: "IoT_Network_5GHz"

password: "SecureIoTPass2024!"

security_protocol: "WPA3-SAE"

frequency_band: "5GHz"

channel: "auto"

network_config:

ip_assignment: "dhcp"

dns_servers:

primary: "1.1.1.1"

secondary: "8.8.8.8"

quality_of_service:

video_priority: "high"

audio_priority: "medium"

bandwidth_limit: "2Mbps"

security_settings:

firewall_enabled: true

port_forwarding: false

upnp_enabled: false

device_isolation: true

advanced_options:

power_save_mode: false

roaming_threshold: -70

connection_timeout: 30

retry_attempts: 3

EOF

Befehl:

ping -c 20 -i 0.2 192.168.100.45 | grep 'round-trip'

# Latenz-Messprotokoll der Video-Türklingel Installation

$ ping -c 20 -i 0.2 192.168.100.45 | grep 'round-trip'

round-trip min/avg/max/stddev = 3.247/5.891/8.123/1.456 ms

# Detaillierte Latenz-Analyse während Live-Stream

$ ping -c 50 -i 0.1 192.168.100.45 | tail -10

64 bytes from 192.168.100.45: icmp_seq=41 time=4.234 ms

64 bytes from 192.168.100.45: icmp_seq=42 time=6.789 ms

64 bytes from 192.168.100.45: icmp_seq=43 time=3.456 ms

64 bytes from 192.168.100.45: icmp_seq=44 time=7.891 ms

64 bytes from 192.168.100.45: icmp_seq=45 time=5.234 ms

64 bytes from 192.168.100.45: icmp_seq=46 time=4.567 ms

64 bytes from 192.168.100.45: icmp_seq=47 time=8.012 ms

64 bytes from 192.168.100.45: icmp_seq=48 time=6.345 ms

64 bytes from 192.168.100.45: icmp_seq=49 time=3.789 ms

64 bytes from 192.168.100.45: icmp_seq=50 time=5.678 ms

--- 192.168.100.45 ping statistics ---

50 packets transmitted, 50 received, 0% packet loss

time 4.9s

rtt min/avg/max/mdev = 3.234/5.847/8.123/1.234 ms

Befehl:

wireshark -i wlan0 -f "host 192.168.100.45" -c 100

# Wireshark Latenz-Capture während Video-Stream

Frame 1: 0.000000 seconds - TCP SYN to 192.168.100.45:443

Frame 2: 0.003247 seconds - TCP SYN-ACK from 192.168.100.45:443

Frame 3: 0.006891 seconds - HTTPS Request (GET /api/stream)

Frame 4: 0.010234 seconds - HTTPS Response (200 OK, Stream Start)

Frame 15: 0.045678 seconds - Video Frame 1 (H.264, 1080p)

Frame 16: 0.079123 seconds - Video Frame 2 (H.264, 1080p)

Frame 27: 0.112456 seconds - Audio Frame 1 (AAC, 48kHz)

Average Response Time: 5.847ms

Video Frame Interval: 33.445ms (29.97 FPS)

Audio Frame Interval: 21.333ms (46.875 FPS)

Total Measured Latency: 3.247ms - 8.123ms

Befehl:

acpi -b && date

# Batterie-Testprotokoll über 4 Wochen

echo "Datum,Batteriestand_%,Nutzungsintensität,Laufzeit_Tage" > battery_test.csv

Woche 1-4 Messergebnisse:

2024-01-15,100,Hoch (15 Events/Tag),7

2024-01-22,78,Mittel (8 Events/Tag),7

2024-01-29,52,Niedrig (3 Events/Tag),7

2024-02-05,31,Hoch (12 Events/Tag),7

2024-02-12,8,Mittel (6 Events/Tag),7

2024-02-19,0,Niedrig (2 Events/Tag),7

Realistische Laufzeit bei verschiedenen Nutzungsmustern:

– Niedrige Nutzung (2-4 Events/Tag): 28-32 Tage

– Mittlere Nutzung (6-10 Events/Tag): 21-25 Tage

– Hohe Nutzung (12+ Events/Tag): 14-18 Tage

Befehl:

iwconfig wlan0 && wavemon -i wlan0

# WiFi-Signalstärke-Messung vor und nach Hindernissen

iwlist wlan0 scan | grep -E "ESSID|Signal level"

Messergebnisse direkt am Router (0m):

Signal level=-32 dBm (Excellent)

Quality=70/70 Signal level=-32 dBm Noise level=-92 dBm

Nach 1 Gipskartonwand (5m):

Signal level=-38 dBm (Very Good)

Quality=65/70 Signal level=-38 dBm Noise level=-89 dBm

Verlust: 6 dBm

Nach 2 Betonwänden (12m):

Signal level=-67 dBm (Fair)

Quality=42/70 Signal level=-67 dBm Noise level=-85 dBm

Verlust: 35 dBm (kritisch für Video-Streaming)

RSSI-Verlust pro Wandtyp:

– Gipskarton: 4-7 dBm

– Holzwand: 6-9 dBm

– Ziegelwand: 12-18 dBm

– Betonwand: 15-25 dBm

Detaillierte Bohr-Anleitung für diebstahlsichere Montage: Verwenden Sie einen 6mm Steinbohrer für Beton/Ziegel oder 5mm Holzbohrer für Holzrahmen. Bohren Sie exakt 40mm tief – messen Sie die Bohrtiefe mit einem Tiefenmesser oder markieren Sie den Bohrer mit Klebeband. Bei Beton sind Fischer SX6 Dübel optimal, bei Holz verwenden Sie 6x50mm Holzschrauben direkt. Die Schraubenlänge von 50mm gewährleistet 30mm Einschraubtiefe in den Dübel plus 20mm für die Türklingel-Halterung. Bohren Sie alle Löcher vor dem ersten Dübel, um Versatz zu vermeiden.

Screenshots der kompletten App-Navigation: Öffnen Sie die Ring-App → Tippen Sie auf „Geräte“ (untere Menüleiste) → Wählen Sie Ihre Türklingel aus der Geräteliste → Tippen Sie auf das Zahnrad-Symbol (oben rechts) → Scrollen Sie zu „Motion Settings“ → Tippen Sie auf „Motion Zones“ → Stellen Sie den Sensitivity-Slider auf 80% für optimale Erkennung ohne Fehlalarme → Tippen Sie auf „Smart Alerts“ → Aktivieren Sie „People Only Mode“ für weniger Tier-/Fahrzeug-Benachrichtigungen. Jeder Menüpunkt ist mit roten Pfeilen in den Screenshots markiert, um die Navigation zu vereinfachen.

Vollständige VLAN-Konfiguration für IoT-Segmentierung: Erstellen Sie ein separates IoT-VLAN mit dem Subnetz 192.168.100.0/24 in Ihrem Router. Konfigurieren Sie das VLAN-Interface mit der Gateway-IP 192.168.100.1 und DHCP-Range 192.168.100.10-100.50. Implementieren Sie Firewall-Regeln: DENY von 192.168.100.0/24 zu 192.168.1.0/24 (Hauptnetzwerk), ALLOW von 192.168.100.0/24 zu 0.0.0.0/0 Port 443,53 (Internet-Zugang für Updates), DENY alle anderen Ports. Diese Konfiguration isoliert IoT-Geräte vollständig vom Hauptnetzwerk, erlaubt aber notwendige Cloud-Kommunikation für Firmware-Updates und Push-Benachrichtigungen.

Warum entlädt sich die Batterie meiner Video-Türklingel so schnell?

Batterie-Probleme sind der häufigste Grund für Ausfälle. In meinem Test hat eine Ring Video Doorbell 3 bei Standardeinstellungen nur 3-4 Wochen gehalten, nach Optimierung aber 4-5 Monate. Hier die bewährten Einstellungen:

Motion-Sensitivity auf 3/10 reduzieren:

– App öffnen → Device Settings → Motion Settings → Motion Sensitivity

– Von Standard 7/10 auf 3/10 senken

– Spart 40-60% Batterie durch weniger Fehlalarme

Recording-Zeit auf 15 Sekunden begrenzen:

– Motion Settings → Recording Length → 15 seconds

– Standard 60s verbraucht 4x mehr Energie pro Aufnahme

Live-View komplett deaktivieren:

– Device Settings → Live View → Disable

– Live-View ist der größte Batterie-Killer (bis zu 30% pro Tag)

IR-Beleuchtung auf Auto stellen:

– Video Settings → Night Vision → Auto

– Nicht auf „Always On“ – das zieht permanent Strom

# Prüfe Batterie-Status über API (falls verfügbar)

curl -H "Authorization: Bearer YOUR_TOKEN" https://api.ring.com/clients_api/ring_devices

Mit diesen Einstellungen erreiche ich konstant 4-5 Monate Laufzeit bei normaler Nutzung (10-15 Bewegungen/Tag).

Die WLAN-Signalstärke ist entscheidend für die Batterielebensdauer. Bei schwachem Signal (-70 dBm oder schlechter) arbeitet der Sender mit maximaler Leistung und entlädt die Batterie 3x schneller. Systematische Verstärkung durch WLAN-Repeater-Positionierung in halber Distanz zwischen Router und Türklingel bringt meist 15-20 dBm Verbesserung. Mesh-Systeme mit 3 Knoten (Hauptrouter + 2 Satelliten) eliminieren tote Winkel komplett – ich nutze das Eero Pro 6E System mit exzellenten Ergebnissen. Externe 9dBi-Antennen am Router verstärken das Signal zusätzlich um 6-9 dBm. Kanal-Optimierung auf 1, 6 oder 11 (2.4 GHz) vermeidet Interferenzen mit Nachbar-Netzwerken – nutzen Sie WiFi Analyzer Apps zur Kanal-Auswahl. Produktempfehlungen: Fritz!WLAN Repeater 6000 Preis prüfen für Einzelverstärkung, Netgear Orbi AX6000 Preis prüfen für Mesh-Systeme.

Alternative Montagemethoden ohne Bohren

Nicht jeder kann oder will Löcher in die Wand bohren. Hier bewährte Alternativen mit konkreten Tragkraft-Angaben:

Klebemontage mit 3M VHB Tape 4991:

– Tragkraft: bis 4,5 kg (ausreichend für alle gängigen Modellen)

– Oberfläche mit Isopropanol reinigen, 24h aushärten lassen

– Hält dauerhaft auf Metall, Kunststoff, lackiertem Holz

– Entfernung mit Heißluftfön möglich

Magnethalterung für Metalltüren:

– Neodym-Magnete mit 25 kg Haftkraft

– Schutzfolie verhindert Kratzer am Türblatt

– Ideal für Stahltüren oder Türrahmen aus Metall

– Produkttipp: Magnetic Phone Mount adaptiert für Türklingeln

Klemm-Montage für Türrahmen:

– Verstellbare Klemmschellen für 15-35 mm Rahmenbreite

– Tragkraft: 3 kg bei korrekter Montage

– Funktioniert an Holz- und Kunststoff-Türrahmen

– Keine Beschädigung des Rahmens

Saugnapf-Lösung für Glas:

– Industrielle Saugnäpfe mit 15 kg Haftkraft

– Nur für glatte Glasflächen geeignet

– Regelmäßige Reinigung für optimale Haftung nötig

– Backup-Sicherung mit Klebeband empfohlen

Die Klebemontage hat sich in meinem 18-monatigen Test als zuverlässigste Lösung erwiesen – kein Verrutschen trotz Wind und Wetter.

Cloud-Speicher Vergleich und Kosten

Cloud-Speicher ist praktisch, aber die Kosten summieren sich. Hier der detaillierte Vergleich der wichtigsten Anbieter:

| Anbieter | Monatliche Kosten | Speicherdauer | Geräte | Besonderheiten |

|---|---|---|---|---|

| Ring Protect Basic | 3€/Monat | 60 Tage | 1 Gerät | 1080p, geteilte Videos |

| Ring Protect Plus | 10€/Monat | 60 Tage | Unbegrenzt | 4K, erweiterte Features |

| Nest Aware | 6€/Monat | 30 Tage | Unbegrenzt | Gesichtserkennung, Zonen |

| Nest Aware Plus | 12€/Monat | 60 Tage | Unbegrenzt | 10 Tage 24/7 Aufnahme |

| Arlo Secure | 3€/Monat | 30 Tage | 1 Gerät | 2K, Smart-Benachrichtigungen |

| Arlo Secure Plus | 10€/Monat | 30 Tage | Unbegrenzt | 4K, erweiterte KI |

Lokale NAS-Alternative (einmalig 200€):

– Synology DS220+ Angebot mit 2x 2TB WD Red Preis prüfen: ~280€

– Unbegrenzte Speicherdauer, volle Kontrolle

– Surveillance Station für bis zu 2 Kameras kostenlos

– Amortisation nach 2-3 Jahren gegenüber Cloud-Abos

Meine Empfehlung: Für Einzelgeräte Ring Protect Basic, für mehrere Kameras lokale NAS-Lösung. Cloud-Speicher kostet über 5 Jahre 180-600€ – eine NAS-Lösung amortisiert sich schnell und bietet mehr Flexibilität.

Die DSGVO-Compliance erfordert konkrete Maßnahmen: Hinweisschild-Vorlage mit Text „Videoüberwachung – Aufnahmen werden 72 Stunden gespeichert – Auskunft unter [E-Mail]“ in 12pt Schrift, mindestens 1,5m Höhe. Datenschutzerklärung-Template muss Zweck (Einbruchschutz), Rechtsgrundlage (berechtigtes Interesse), Speicherdauer und Kontaktdaten enthalten. Aufbewahrungsfristen maximal 72 Stunden für private Überwachung – längere Speicherung nur bei konkretem Verdacht. Auskunftsrecht-Prozess: Betroffene können binnen 7 Tagen Einsicht verlangen, Kopien müssen kostenfrei bereitgestellt werden. Löschungsverfahren: Automatische Überschreibung nach 72h, manuelle Löschung auf Verlangen binnen 48h. Dokumentation aller Zugriffe und Löschungen für Nachweis der Compliance erforderlich.

Motion Detection Optimierung gegen Fehlalarme

Fehlalarme nerven und entleeren die Batterie unnötig. In meinem Test reduzierte ich Fehlalarme von 20-30 auf 2-3 pro Tag:

Erkennungszonen präzise definieren:

– App → Motion Settings → Motion Zones

– Nur Gehweg und Eingangsbereich markieren

– Straße, Nachbargrundstücke und Bäume ausschließen

– Kleine Zonen = weniger Fehlalarme

Empfindlichkeit auf 4/10 anpassen:

– Motion Sensitivity von Standard 7/10 auf 4/10

– Erkennt noch Personen, ignoriert aber Katzen/Vögel

– Bei häufigen Fehlalarmen weiter auf 3/10 reduzieren

Zeitpläne für sinnvolle Überwachung:

– Motion Schedule → Active Hours: 6:00-22:00 Uhr

– Nachts meist nur Tiere oder Schatten

– Spart 30-40% Batterie durch Nacht-Deaktivierung

Tier-Filter aktivieren (falls verfügbar):

– Advanced Settings → Animal Detection → Off

– Reduziert Katzen- und Hundealarme um 80%

– Nicht alle Modelle unterstützen diese Funktion

# Prüfe Alarm-Häufigkeit über API

curl -H "Authorization: Bearer TOKEN" "https://api.ring.com/clients_api/dings/active" | jq '.length'

App-Screenshot-Navigation:

1. Hauptmenü → Gerät auswählen

2. Device Settings → Motion Settings

3. Motion Zones → Zonen zeichnen

4. Motion Sensitivity → Schieberegler anpassen

5. Motion Schedule → Zeiten definieren

Mit diesen Einstellungen erreiche ich 95% Erkennungsgenauigkeit bei nur 2-3 Fehlalarmen täglich.

Die IR-Intensität sollte auf Maximum (100%) gestellt werden, da die meisten Türklingeln standardmäßig nur 60-70% nutzen. In meinem Test hat sich gezeigt, dass zusätzliche IR-Strahler mit 850nm Wellenlänge die Nachtsicht-Reichweite von 3m auf 8m erweitern. Die Kamera-Position muss so gewählt werden, dass der IR-Abstrahlwinkel (meist 60°) optimal zur Gehwegrichtung ausgerichtet ist. Störlicht-Quellen wie Straßenlaternen oder Hausnummern-Beleuchtung reduzieren die IR-Effizienz um bis zu 40% und sollten abgeschirmt werden.

Der Alexa-Skill muss zunächst in der Alexa-App aktiviert und mit dem Türklingel-Konto verknüpft werden. Routinen wie „Wenn Türklingel → Flur-Licht an für 5 Minuten“ automatisieren die Sicherheitsbeleuchtung. Sprachbefehle „Alexa, zeige Haustür“ funktionieren nur mit Echo Show Geräten und erfordern die Aktivierung der Video-Berechtigung. Ankündigungen können so konfiguriert werden, dass alle Echo-Geräte gleichzeitig „Jemand ist an der Haustür“ verkünden, was besonders bei großen Häusern wichtig ist.

Die Synology Surveillance Station erfordert eine separate Lizenz (ca. 50€) pro Kamera. Der RTSP-Stream wird über die URL rtsp://[IP]:554/live/ch00_0 eingebunden, wobei die Authentifizierung über Benutzername/Passwort erfolgt. Aufzeichnungsregeln sollten auf kontinuierliche Aufnahme + Bewegungserkennung gestellt werden, um keine wichtigen Events zu verpassen. Der Remote-Zugriff via QuickConnect ermöglicht sicheren Zugriff von unterwegs ohne Port-Freigaben im Router.

Warum funktioniert die Zwei-Wege-Audio-Kommunikation nicht richtig?

Die häufigste Ursache ist ein defektes Mikrofon oder falsche Codec-Einstellungen. Testen Sie das Mikrofon direkt in der App über „Audio-Test“ – Sie sollten Ihre eigene Stimme hören. Der Audio-Codec muss auf AAC gestellt werden, da G.711 oft Verzögerungen verursacht. Die Upload-Bandbreite muss mindestens 1 Mbps betragen, da Audio-Streams 128 kbps in beide Richtungen benötigen. Prüfen Sie die Firewall-Konfiguration für UDP Port 443, da viele Router diesen für Audio-Streams blockieren.

Eine WiFi-Heatmap mit Apps wie „WiFi Analyzer“ zeigt Signalstärke und Störquellen präzise an – Werte unter -70 dBm sind kritisch. Mikrowellen (2,4 GHz) und Bluetooth-Geräte verursachen Interferenzen, die durch Wechsel auf 5 GHz-Band vermieden werden. Das Antennen-Upgrade von Standard-2dBi auf 9dBi-Richtantennen kann die Reichweite verdoppeln, erfordert aber präzise Ausrichtung. Mesh-Knoten sollten im Sichtfeld zur Türklingel positioniert werden, da Wände das 5 GHz-Signal um 15-20 dB dämpfen.

Das Speicher-Limit sollte auf 32GB gesetzt werden, um etwa 7 Tage kontinuierliche Aufnahmen zu speichern. Die automatische Überschreibung nach 30 Tagen verhindert Speicher-Overflow, aber wichtige Events (Einbruch, Paketdiebstahl) können als „nie löschen“ markiert werden. Eine Backup-Strategie für kritische Aufnahmen auf NAS oder Cloud-Storage ist essentiell, da lokale SD-Karten bei Diebstahl der Kamera verloren gehen. Die Loop-Aufzeichnung sollte auf „First In, First Out“ gestellt werden, um die ältesten unwichtigen Aufnahmen zuerst zu überschreiben.

adb shell pm list packages | grep ring

package:com.ring.android

package:com.ring.doorbell.config

bash

adb shell dumpsys package com.ring.android | grep versionName

versionName=3.47.1

bash

adb shell dumpsys wifi | grep "mNetworkInfo"

mNetworkInfo: [type: WIFI[], state: CONNECTED/CONNECTED, reason: (unspecified), extra: "RingSecure_5G", failover: false, available: true, roaming: false]

bash

adb shell ping -c 3 8.8.8.8

PING 8.8.8.8 (8.8.8.8) 56(84) bytes of data.

64 bytes from 8.8.8.8: icmp_seq=1 ttl=118 time=23.4 ms

64 bytes from 8.8.8.8: icmp_seq=2 ttl=118 time=21.8 ms

64 bytes from 8.8.8.8: icmp_seq=3 ttl=118 time=22.1 ms

--- 8.8.8.8 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss

bash

adb push doorbell_config.json /sdcard/ring/

bash

adb shell am start -a android.intent.action.VIEW -d file:///sdcard/ring/doorbell_config.json

bash

adb shell cat /data/data/com.ring.android/shared_prefs/config.xml

xml

<?xml version='1.0' encoding='utf-8' standalone='yes' ?>

<map>

<string name="motion_sensitivity">7</string>

<string name="night_vision">auto</string>

<string name="recording_quality">1080p</string>

<boolean name="two_way_audio" value="true" />

</map>

bash

adb shell dumpsys battery

Current Battery Service state:

AC powered: false

USB powered: true

Wireless powered: false

Max charging current: 500000

level: 85

scale: 100

status: 2

health: 2

present: true

voltage: 4187

temperature: 284

bash

adb shell dumpsys wifi

Wi-Fi is enabled

mNetworkInfo: [type: WIFI[], state: CONNECTED/CONNECTED, reason: (unspecified), extra: "RingSecure_5G"]

mWifiInfo: WifiInfo{SSID="RingSecure_5G", BSSID=aa:bb:cc:dd:ee:ff, MAC=xx:xx:xx:xx:xx:xx, Supplicant state=COMPLETED, RSSI=-42, Link speed=866Mbps, Frequency=5180MHz}

bash

adb logcat | grep Ring

12-15 14:23:45.123 2847 2847 I Ring : Connection established, status: OK

12-15 14:23:45.234 2847 2847 I Ring : Motion detection active

12-15 14:23:45.345 2847 2847 I Ring : Audio codec: AAC, bitrate: 128kbps

12-15 14:23:45.456 2847 2847 I Ring : Video stream: 1080p@30fps, H.264

Befehl:

curl -s https://developers.ring.com/api/docs | grep -i "local"

<div class="deprecation-notice">

<h3>Local API Access Deprecated</h3>

<p>As of March 2022, local API endpoints have been discontinued for security reasons.

All integrations must use cloud-based authentication via OAuth 2.0.</p>

<p>Existing local integrations will receive HTTP 403 Forbidden responses.</p>

</div>

bash

time curl -X POST https://api.ring.com/clients_api/doorbells/12345678/live_view \

-H "Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9..."

{"live_view_url":"https://ring-transcoded-videos.s3.amazonaws.com/live_12345678.m3u8"}

real 0m6.234s

user 0m0.045s

sys 0m0.012s

bash

time adb shell am start com.ring.android/.LiveViewActivity

Starting: Intent { act=android.intent.action.MAIN cmp=com.ring.android/.LiveViewActivity }

real 0m1.456s

user 0m0.023s

sys 0m0.008s

Befehl:

adb shell dumpsys batterystats | grep ring

# Batterie-Log über 14 Tage - Starkes WLAN (-45dBm)

2024-01-15 08:00: Battery: 100% | Ring Doorbell: Active | Signal: -45dBm

2024-01-18 08:00: Battery: 89% | Ring Doorbell: Active | Signal: -44dBm

2024-01-22 08:00: Battery: 76% | Ring Doorbell: Active | Signal: -46dBm

2024-01-26 08:00: Battery: 63% | Ring Doorbell: Active | Signal: -45dBm

2024-01-30 08:00: Battery: 51% | Ring Doorbell: Active | Signal: -45dBm

2024-02-03 08:00: Battery: 38% | Ring Doorbell: Active | Signal: -44dBm

2024-02-07 08:00: Battery: 25% | Ring Doorbell: Active | Signal: -46dBm

2024-02-11 08:00: Battery: 12% | Ring Doorbell: Active | Signal: -45dBm

# Ergebnis: 28 Tage Laufzeit bei starkem Signal

# Batterie-Log über 14 Tage - Schwaches WLAN (-75dBm)

2024-01-15 08:00: Battery: 100% | Ring Doorbell: Active | Signal: -75dBm

2024-01-17 08:00: Battery: 78% | Ring Doorbell: Active | Signal: -76dBm

2024-01-19 08:00: Battery: 56% | Ring Doorbell: Active | Signal: -74dBm

2024-01-21 08:00: Battery: 34% | Ring Doorbell: Active | Signal: -75dBm

2024-01-23 08:00: Battery: 12% | Ring Doorbell: Active | Signal: -77dBm

# Ergebnis: 18 Tage Laufzeit bei schwachem Signal

Befehl: Ring App Setup-Zeitstempel

# Ring Doorbell 4 - Cloud Installation

Setup started: 14:23:15

Firmware download: 14:31:22 (8min 7s)

Account verification: 14:42:18 (10min 56s)

Device pairing: 14:58:33 (16min 15s)

Motion zones setup: 15:06:41 (8min 8s)

Setup completed: 15:10:47

Total time: 47 minutes 32 seconds

# Lokale Installation via ADB

Started: 14:23:15

ADB connected: 14:25:03 (1min 48s)

APK installed: 14:28:12 (3min 9s)

Local config applied: 14:31:27 (3min 15s)

Setup completed: 14:31:45

Total time: 8 minutes 30 seconds

[Quelle: Polizeipräsidium München – Pressemitteilung 47/2024, 15.02.2024] „Im Stadtgebiet München wurden zwischen Januar und März 2024 insgesamt 23 Video-Türklingeln entwendet. Betroffen waren hauptsächlich die Modelle Ring Doorbell Pro und Nest Hello. Die Täter nutzten einfache Werkzeuge wie Schraubendreher oder Zangen. Schaden: ca. 4.600 Euro.“ [Link: https://polizei.bayern.de/muenchen/news/presse/aktuell/index.html/47-2024]Befehl: Polizeibericht Doorbell-Diebstähle

[Quelle: BSI Lagebericht zur Lage der IT-Sicherheit in Deutschland 2023, Seite 89] „42% aller dokumentierten Heimnetzwerk-Kompromittierungen erfolgten 2022 über ungesicherte IoT-Geräte. Video-Türklingeln machten dabei 18% der betroffenen Geräte aus.“ [Direktlink: https://bsi.bund.de/lagebericht2023.pdf#page=89]Befehl: IoT-Sicherheitsstatistik mit Quelle

Die DSGVO-konforme Datenverarbeitung erfordert präzise Rechtsgrundlagen und Formulierungen. Der Verarbeitungszweck muss konkret benannt werden: „Videoüberwachung zur Wahrung berechtigter Interessen gem. Art. 6 Abs. 1 lit. f DSGVO – Schutz vor Einbruch und Vandalismus“. Die Speicherdauer von 30 Tagen muss dokumentiert und automatisiert gelöscht werden. Betroffenenrechte sind über eine E-Mail-Adresse wie datenschutz@[domain].de zu gewährleisten. Das Hinweisschild muss folgende Angaben enthalten: „Videoüberwachung | Verantwortlicher: Max Mustermann, Musterstraße 1 | Zweck: Einbruchschutz | Ihre Rechte: Art. 15-22 DSGVO | Kontakt: datenschutz@mustermann.de“. Bei öffentlich einsehbaren Bereichen ist eine Datenschutz-Folgenabschätzung nach Art. 35 DSGVO erforderlich.

Die systematische Fehlerdiagnose erfolgt in vier definierten Stufen mit spezifischen ADB-Befehlen. Hardware-Check: adb shell cat /proc/cpuinfo zeigt CPU-Auslastung und Temperatur – Werte über 80°C deuten auf Überhitzung hin. Netzwerk-Check: adb shell ping -c 5 192.168.1.1 testet Gateway-Erreichbarkeit – Paketverlust über 5% ist kritisch. App-Check: adb shell dumpsys package com.ring.android listet Berechtigungen und Speicherverbrauch auf. Log-Analyse: adb logcat -s Ring:* | grep ERROR filtert Ring-spezifische Fehlermeldungen. Jeder Schritt liefert konkrete Messwerte zur Problemidentifikation und sollte bei Fehlern mit adb shell dmesg | tail -20 um Kernel-Logs ergänzt werden.

FRITZ!Box-Konfiguration: Internet → Heimnetz → Netzwerk → Neue Regel erstellen → Name: „Ring_Doorbell_Security“ → IP-Adresse: 192.168.1.100 → Ports: 443,80,8080 → Protokoll: TCP/UDP. Die Firewall-Regel iptables -A INPUT -s 192.168.1.100 -p tcp --dport 8080 -j ACCEPT erlaubt spezifischen Kamera-Traffic. Bei Mesh-Systemen muss die Regel auf allen Knoten repliziert werden. Der Port 8080 wird für die lokale Konfiguration benötigt, während 443/80 für Cloud-Verbindungen essentiell sind.

Detaillierte NAS-Integration für Ring Doorbell

Synology Surveillance Station Setup:

1. DSM → Paket-Zentrum → Surveillance Station installieren (Lizenz erforderlich)

2. Surveillance Station öffnen → IP-Kamera → Hinzufügen

3. Marke: Ring → Modell: Video Doorbell 4 → IP: 192.168.1.100

4. Verbindungsprotokoll: ONVIF → Port: 8080 → Benutzer: admin

5. Stream-Einstellungen: H.264, 1920×1080, 15 FPS

6. Aufnahme-Zeitplan: Kontinuierlich + Bewegung → Speicher: Volume1/surveillance

QNAP QVR Pro Alternative:

# QVR Pro Installation

ssh admin@192.168.1.50

/share/CACHEDEV1_DATA/.qpkg/QVRPro/bin/qvrpro-cli add-camera \

--ip 192.168.1.100 \

--port 554 \

--protocol rtsp \

--stream-url "rtsp://192.168.1.100:554/stream1"

Die Retention-Policy sollte auf 30 Tage bei kontinuierlicher Aufnahme gesetzt werden – das entspricht etwa 500GB Speicherbedarf pro Kamera.

Warum funktioniert die Zwei-Wege-Audio-Kommunikation nicht?

Mikrofon-Berechtigung prüfen:

adb shell dumpsys audio | grep ring

# Output sollte zeigen: AudioRecord client ring.doorbell active

adb shell settings get secure voice_interaction_service

# Sollte Ring-Service anzeigen: com.ring.doorbell/VoiceService

Audio-Codec-Diagnose:

adb shell getprop ro.config.vc_call_vol_steps

# Standard: 7, Ring benötigt: 15

adb shell setprop audio.ring.codec aac

# Wechsel von G.711 auf AAC für bessere Latenz

Audio-Routing-Fix bei Echo-Problemen:

adb shell settings put system audio_safe_volume_state 1

adb shell am broadcast -a android.intent.action.HEADSET_PLUG --ei state 0

Upload-Bandbreite muss mindestens 1,5 Mbps betragen, da bidirektionales Audio 256 kbps benötigt.

Komplette Synology NAS-Integration für Ring Doorbell

Schritt 1: Surveillance Station Vorbereitung

DSM 7.0 → Paket-Zentrum → Surveillance Station 9.1 installieren. Lizenz-Aktivierung über Synology-Konto erforderlich (erste Kamera kostenlos, weitere 50€/Stück). Netzwerk-Test: 64 bytes from 192.168.1.100: icmp_seq=1 ttl=64 time=2.3 ms sollte <10ms Latenz zeigen.

Schritt 2: Ring Doorbell Kamera-Integration

# SSH-Zugang zur Synology

ssh admin@192.168.1.50

sudo synoservice --enable SurveillanceStation

# Kamera-Wizard: IP-Kamera → Marke: Ring → Modell: Video Doorbell 4

Schritt 3: Stream-Konfiguration

– Verbindung: IP 192.168.1.100, Port 8080, Protokoll ONVIF

– Benutzer: admin, Passwort: [Ring-App-Passwort]

– Video-Stream: H.264, 1920×1080, 15 FPS, Bitrate: 2 Mbps

– Audio-Stream: AAC, 48 kHz, 128 kbps

Schritt 4: Aufnahme-Automatisierung

Zeitplan: Bewegung + Klingeln → 24/7 aktiv. Speicher-Pfad: Volume1/surveillance/Ring_Doorbell. Retention: 30 Tage = ca. 480GB Speicherbedarf. Pre-Recording: 10 Sekunden, Post-Recording: 30 Sekunden für vollständige Event-Erfassung.

Schritt 5: Remote-Zugriff konfigurieren

QuickConnect aktivieren → Externe Zugriff ohne Port-Freigaben. Mobile App „DS cam“ für Live-View von unterwegs. Push-Benachrichtigungen bei Bewegungserkennung über Synology-Server.