Wenn ich gefragt werde, welches Videosystem sich für ein modernes Smart Home am meisten lohnt, fällt die Antwort selten eindeutig aus. Zwischen Ubiquiti Protect🛒 und Hikvision liegen Welten – nicht nur technisch, sondern vor allem wirtschaftlich. Ich habe in meinem eigenen Haus beide Systeme über längere Zeit getestet und dabei akribisch auf die Gesamtkosten geachtet: Anschaffung, Betrieb, Wartung, Erweiterbarkeit und nicht zuletzt Datenschutz. Dieser Artikel ist also keine reine Produktvorstellung, sondern eine echte Kostenanalyse aus der Praxis. Mein Ziel: herauszufinden, welches System langfristig den besseren Gegenwert bietet – und warum der vermeintlich höhere Einstiegspreis bei Ubiquiti manchmal doch günstiger sein kann.

Wenn man sein Zuhause oder Büro mit einer zuverlässigen Videoüberwachung ausstatten möchte, landet man schnell bei zwei großen Namen: Ubiquiti UniFi Protect🛒 und Hikvision. Beide Systeme haben sich einen festen Platz im Markt erarbeitet – das eine durch seine nahtlose Integration ins Smart-Home-Ökosystem, das andere durch ein riesiges Kamera-Portfolio und KI-Funktionen. Ich selbst nutze in meinem Haus ein voll ausgestattetes UniFi-System, habe aber auch zahlreiche Hikvision-Installationen bei Kunden umgesetzt. In diesem Beitrag schauen wir uns die beiden Systeme im Detail an: von der Hardware über die Einrichtung bis hin zu Datenschutz und Zukunftsperspektiven. Ziel ist nicht, ein System zum Sieger zu erklären, sondern dir zu helfen, die passende Lösung für dein Einsatzszenario zu finden.

Wenn du dich schon einmal gefragt hast, warum smarte Überwachungskameras teils doppelt so viel kosten wie andere – und ob sich das überhaupt lohnt – bist du nicht allein. Ich stand genau vor dieser Entscheidung, als ich meine Außenüberwachung erneuern wollte. Zwischen Reolink, Arlo und Ring schwanken die Preise massiv, und auf den ersten Blick sind die Unterschiede kaum zu greifen. Doch hinter den Anschaffungskosten verbergen sich laufende Gebühren, technische Einschränkungen und unterschiedliche Speicherstrategien, die den echten Preis erst sichtbar machen. In diesem Artikel analysiere ich die Gesamtkosten und das Preis-Leistungs-Verhältnis dieser drei großen Systeme – basierend auf realen Marktpreisen, Abo-Kosten und Funktionsumfang. Ziel ist, dass du am Ende klar weißt, welche Kamera langfristig die beste Investition für dein Smart Home ist.

In diesem Artikel zu „Reolink Argus 4 Pro im Detail: 4K-Farbnachtsicht auf neuem Level“ steht im Mittelpunkt, wie du schnell zu einem belastbaren Ergebnis kommst. 📦 zum ersten Mal in meinem Garten montiert habe. Es war ein klarer Herbstabend, das Licht schwand langsam – und genau hier zeigt sich, was diese Kamera ausmacht: echte Farbnachtsicht in 4K, ohne Flutlicht, ohne Infrarot-Schimmer. Für mich als Smart-Home-Enthusiasten, der seit Jahren verschiedenste Überwachungssysteme testet, war das ein kleiner Meilenstein. In diesem Artikel nehme ich dich mit auf einen tiefen technischen Einblick in die Argus 4 Pro – von der Hardware über die Integration bis zur praktischen Anwendung in meinem vernetzten Zuhause. Wenn du also wissen willst, wie Reolink mit dieser Kamera neue Maßstäbe setzt, lies weiter.

Beim Thema Reolink-Kameras im Smart Home: Einfache Einrichtung und Integration für Einsteiger zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Heute ist das ganz anders: moderne IP-Kameras wie die Reolink Argus 4 Pro📦 lassen sich mit wenigen Handgriffen ins Smart Home integrieren. Besonders spannend finde ich, dass Reolink auf offene Standards wie ONVIF und RTSP setzt. Dadurch kann man die Kameras nicht nur über die Reolink-App, sondern auch lokal über Home Assistant oder ein NAS-System einbinden – ganz ohne Cloud-Zwang oder monatliche Kosten. In diesem Praxis-Tutorial zeige ich dir Schritt für Schritt, wie du eine Reolink-Kamera installierst, einrichtest und in dein Smart Home integrierst. Egal ob du gerade erst anfängst oder schon ein paar Geräte vernetzt hast – mit ein wenig Geduld und dieser Anleitung bekommst du dein eigenes, voll integriertes Überwachungssystem hin.

Wenn ich heute in mein Smart Home schaue, fällt mir auf, wie selbstverständlich die Kameras inzwischen dazugehören. Noch vor ein paar Jahren war eine smarte Überwachungskamera ein Luxus – heute ist sie Standard. Doch die Entwicklung steht nicht still: Hersteller wie Reolink, Arlo und Ring treiben die Technologie rasant voran. 4K-Auflösung, Farbnachtsicht ohne Zusatzlicht, lokale KI-Analysen – all das war früher Zukunftsmusik. In diesem Artikel werfe ich einen Blick darauf, wohin die Reise geht: Welche Trends zeichnen sich ab, welche Technologien prägen die nächsten Jahre – und was bedeutet das für dich als Smart-Home-Nutzer?

Beim Thema Reolink vs. Arlo vs. Ring: Welche Kamera passt zu deinem Zuhause? zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Plötzlich war das Sicherheitsgefühl nicht mehr nur ein abstraktes Konzept, sondern etwas, das ich live auf meinem Smartphone sehen konnte. Heute, einige Jahre und viele Modelle später, hat sich der Markt enorm weiterentwickelt. Drei Namen dominieren dabei die Diskussion: Reolink, Arlo und Ring. Jede Marke verfolgt ein eigenes Konzept, und genau hier liegt die Herausforderung: Welche Kamera passt wirklich zu deinem Zuhause, deinem Netzwerk und deinem Datenschutzverständnis? In diesem Beitrag vergleiche ich die drei Systeme aus meiner Sicht als Smart-Home-Technik-Enthusiast und zeige, welche Stärken und Schwächen sie in der Praxis haben.

Ich hatte Euch vor wenigen Tagen berichtet, wie ich technikkram, smartkram und smartfabrik auf einen eigenen Root-Server umgezogen habe. Wir verwenden dort ein Debian Linux und als Konfigurationstool für WordPress die Software Plesk. Heute will ich Euch kurz beschreiben, wie Ihr in nginx alle nötigen Security-Header implementieren könnt. Die Website Webpagetest.org hat eine zusätzliche Prüfung eingefügt, die verschiedene Security-Header abfragt. Wie Ihr diese Header auf Eurer Seite einfügt um diese gegen Angriffe zu schützen, will ich Euch kurz in diesem Beitrag zeigen.

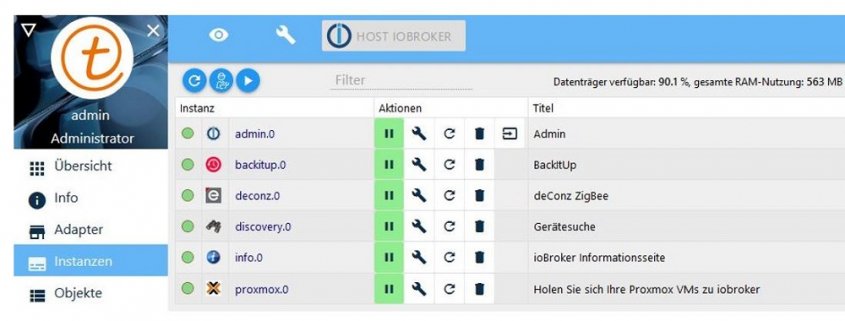

WeiterlesenIn diesem Artikel möchte ich euch zeigen, wie ihr eure ioBroker Installation über HTTPS absichern könnt. Damit werden die Daten verschlüsselt gesendet und ihr müsst euch mit einem Benutzernamen und einem Passwort anmelden. Zusätzlich habt ihr auf eine recht einfache Art und Weise die Möglichkeit, euer eigenes Logo mit einer Benutzerkennung zu verbinden. Im Titelbild könnt ihr sehen, dass ich in meiner Installation das ioBroker Standard Logo durch das technikkram Logo ersetzt habe. Viel Spaß beim Lesen und ausprobieren.

WeiterlesenAufgrund diverser Nachfragen und den Kommentar von Markus auf den Artikel „Vergleich zwischen Homematic IP und Homematic Fenster-/Türkontakt mit Magnet (HM-Sec-SC-2 und HmIP-SWDM)“ möchte ich hier noch einen Artikel nachschieben. HomeMatic und auch HomeMatic IP ist ein Hausautomations System und keine Alarmanlage. Wir sind zwar in der Lage mit den Mitteln von HomeMatic eine Einbruchmeldeanlage aufzubauen, aber keine VDS zertifizierte Alarmanlage, was aber auch nicht der Ansatz von eQ-3 ist. In den beiden folgenden Artikeln findet ihr dazu bereits einige ausführliche Beschreibungen: „Haussicherheit: Alarmanlage mit HomeMatic (Einführung)“ und „HomeMatic: Erfahrungsbericht Fenster- und Türkontakt zum verdeckten Einbau„. In diesem Artikel möchte ich nochmal gezielt auf die Fenster-/Türkontakte von eQ-3 eingehen. Wir können damit eine funktionierte Einbruchmeldeanlage aufbauen.

WeiterlesenWie im Bericht von der diesjährigen IFA in Berlin hat eQ-3 einen neuen Homematic IP Fenster- und Türkontakt mit Magnet vorgestellt. Da in der letzten Zeit immer mehr auf die optischen Fenster- und Türkontakte gesetzt wurde, hat mich diese Neuvorstellung zumindest überrascht. Natürlich gibt es bauliche Situationen, wo es nicht so einfach ist, einen optischen Sensor ohne „Gegenpart“ zu installieren (Türe ohne überstehenden Rahmen). Dann kann man auch gleich einen Sensor mit Magnet verwenden, die ja seit Jahren zuverlässig funktionieren. Aus diesem Grund möchte ich euch in diesem Artikel die Unterschiede zwischen dem HomeMatic HM-Sec-SC-2 und dem HomeMatic IP HmIP-SWDM Sensor im Detail aufzeigen.

WeiterlesenSehr sehr lange haben wir von der ersten Ankündigung bis zur Auslieferung warten müssen… Nun halten wir sie endlich in den Händen, unsere Homematic IP Alarmsirene Außen mit der Bezeichnung HmIP-ASIR-O.

WeiterlesenHeute hat eQ-3 eine neue Firmware mit der Versionsnummer 2.45.7 veröffentlicht. Nutzer der CCU2 werden über die WebUI darüber informiert. Hauptgrund dieses Firmware Updates ist das es möglich war, durch inkompatible Einstellungsmöglichkeiten in der Firewall den Zugriff auf die CCU2 zu sperren. Diese Änderung ist so wichtig, das sich eQ-3 entschieden hat, diese Version zu veröffentlichen, auch wenn sonst keine weiteren Veränderungen in dieser Version beinhaltet sind. Da die Sicherheit immer eine wichtige Komponente in eurem Smart Home sein sollte, ist ein Update auf die neue Firmware 2.45.7 sehr empfehlenswert.

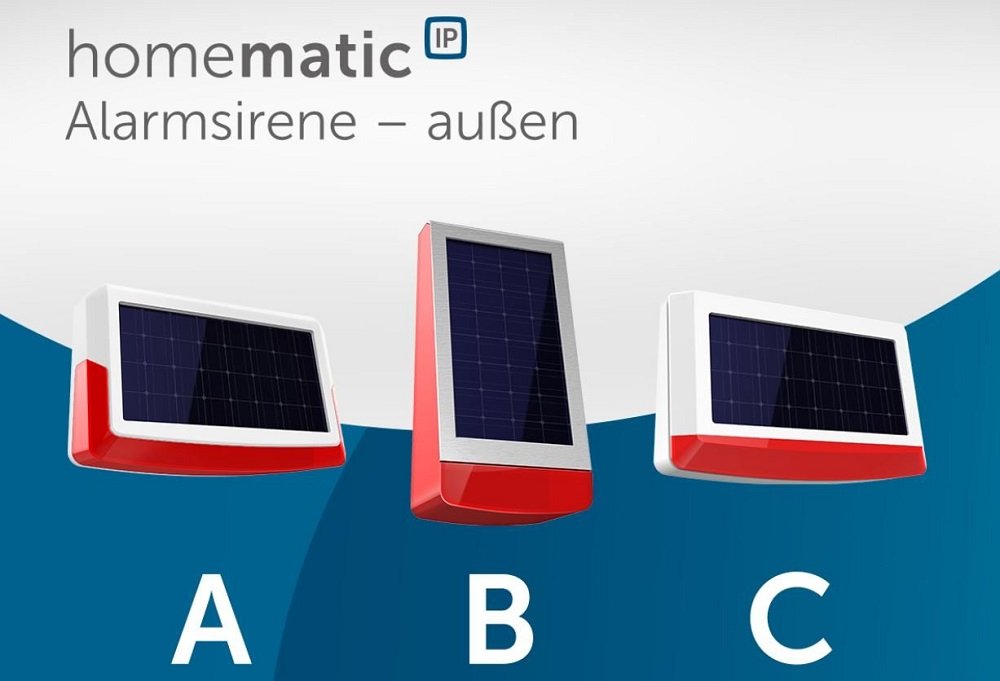

WeiterlesenEnde Mai habe ich euch informiert, das eQ-3 eine Alarmsirene Außen plant und interessierte Kunden zu einer Design Abstimmung einlädt. Hier könnt ihr nochmal auf diesen Artikel zugreifen. In der Zwischenzeit ist die Abstimmung natürlich erfolgt und in diesem Artikel informiere ich euch über das Abstimmergebnis, das Gewinner Design und die technischen Daten, die nun endlich bekannt sind. Ab sofort ist die Sirene auch unter der Bezeichnung Homematic IP Alarmsirene HmIP-ASIR-O bestellbar.

Die Smart-Home-Möglichkeiten für den Homematic IP Endverbraucher wachsen mit dem stetigen Ausbau der eQ-3 Partnerschaften. Durch die Kooperation mit Smartfrog, einem europäischen Technologieunternehmen im Bereich Internet der Dinge, wurde jetzt auch die Smartfrog HD Kamera ins Homematic IP System integriert.

Ich stelle hier eine sehr außergewöhnliche IP-Überwachungskamera für den Außenbereich vor. Es ist die erste Kamera, welche zwischen Mensch, Tier und Auto unterscheiden kann und zusätzlich über ein intelligentes LED-Flutlicht verfügt. Abhängig vom erkannten „Auslöser“ können unterschiedliche Aktionen ausgelöst werden. Beispielweise eine Push Nachricht auf Handy, Anschalten des LED-Fluters, oder auch Beides. Eines kann ich schon vorab verraten: Es ist die beste Kamera, die ich bisher getestet habe!

Gesetzeslage bei Außenkameras beachten!

So schön der Gedanke auch ist, dass man seinen Garten oder die Einfahrt überwachen kann, sind dennoch einige Fakten zu beachten. Eine Überwachungskamera auf dem privaten Grundstück ist zulässig, darf jedoch öffentliche Wege und Straßen nicht aufnehmen. Auch der Blick hin zum Nachbargarten ist nicht gestattet. Hinzu kommt, dass ein Hinweisschild angebracht werden muss, das auf die installierte IP-Kamera hinweist. Die Aufnahmen von Außenkameras müssen zudem vor dem Zugriff durch Dritte geschützt werden. Dies ist vor allem dann relevant, wenn die Aufnahmen auf einer integrierten Speicherkarte oder z.B. auf einem NAS-Server gespeichert werden. Die gespeicherten Aufnahmen sollten regelmäßig gelöscht werden.

Es muss nicht immer der komplette Stromausfall sein. Schon ein lokaler unbemerkter Stromausfall kann enorme Schäden verursachen. Dies könnte beispielsweise der Ausfall der Heizung, der abtauenden Tiefkühlschrank oder die Pumpe des znetralen Pumpensumpfes sein. Die neue Homematic IP Netzausfallüberwachung ist genau dafür konzipiert – in eine zu überwachende Steckdose gesteckt, meldet sie einen Netzausfall an eine Zentrale, und man kann von dort ausgehend eine Warnung absetzen oder automatisch reagieren.

Quelle: ELV

Allgemeines

Als ich Ende Januar von diesem Aktor gehört habe, war ich der Meinung dass dies kein großer Wurf sein wird. In der Zwischenzeit sehe ich das ein wenig differenzierter. Natürlich kann ich damit nicht den kompletten Stromausfall im Haus feststellen oder den Aktor im Sicherungskasten installieren.

Aber mal ganz ehrlich ist das sicher auch nicht die grundsätzliche Anforderung an die Überwachung bestimmter wichtiger Komponenten im Haus. Ausserdem ist nicht jeder HomeMatic User ein ausgebildeter Elektriker und könnte so etwas selbsttätig installieren. Weiterlesen

In den meisten Bundesländern sind Rauchwarnmelder bereits gesetzlich vorgeschrieben. Unabhängig davon sind Rauchwarnmelder immer eine gute Entscheidung. Denn sie warnen frühzeitig vor einem Feuer, so dass sich alle Bewohner in Sicherheit bringen können. Mit dem HomeMatic IP Rauchwarmelder HmIP-SWSD ist es jetzt auch möglich, den Aktor zusätzlich als Alarmsirene für eine Einbruchmeldeanlage zu nutzen. In diesem Artikel möchte ich euch zeigen wie ihr das mit einer CCU2 oder RaspberryMatic (Preis prüfen) umsetzen könnt.

\n

\n

\n

Allgemeines

\nVorab hier wichtige Informationen zum Thema Rauchwarnmelder

\n

Produkteigenschaften

\n

-

\n \t

- Optischer Streulicht-Rauchwarnmelder mit Q-Label. Zertifiziert nach EN 14604 und vfdb 14-01 durch das KRIWAN Testzentrum

- Testsieger bei Stiftung Warentest: Homematic IP Rauchwarnmelder belegt ersten Platz in der Kategorie „Smart-Home-Rauchmelder“ und überzeugt durch zuverlässige Warnung und datensparsame App

- Frühzeitige Erkennung von gefährlichen Rauchentwicklungen und Alarmierung über die laute Sirene

- Wartungsfrei durch eine eingebaute Batterie mit 10 Jahren Batterielebensdauer

- LED-Notbeleuchtung zum Ausleuchten des Fluchtwegs

- Zusätzlich auch als Sirene, z. B. für einen Einbruchsalarm, in der Homematic IP Sicherheitslösung nutzbar

- Metallnetz um die Rauchkammer verhindert Fehlalarme durch Insekten

- Großer, leicht bedienbarer Taster für Funktionstest und Stummschaltfunktion

- Selbsttest- und Batterieüberwachungsfunktion

- Vernetzung von bis zu 40 Rauchwarnmeldern desselben Typs über den Access Point möglich – per Repeaterfunktion wird der Alarm an die anderen Rauchwarnmelder weitergegeben

- Alle Homematic IP Rauchwarnmelder einer Installation werden nach dem Anlernen automatisch verknüpft

- Funk-Rauchwarnmelder mit Homematic IP Protokoll und AES-128 Security

- Für den Betrieb ist der HomeMatic IP Access Point (Preis prüfen) in Verbindung mit der Homematic IP App (keine Folgekosten), die HomeMatic Zentrale CCU2 (Preis prüfen) oder eine geeignete Partnerlösung notwendig

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n

\n Weiterlesen

In meinem letzten Artikel „Raspberrymatic – Einfache automatische Sicherung auf USB Medium“ habe ich beschrieben, wie es möglich ist mit RaspberryMatic ein sicheres Backup-Verfahren aufzubauen. Es sind seitdem mehrere Fragen bei mir eingegangen, ob und wie es möglich ist automatisch alte Sicherungsdateien zu löschen. Aus diesem Grund habe ich getestet, wie das umzusetzen ist. Das möchte ich in diesen Artikel beschreiben.

Ausgangsituation

Wie im oben genannten Artikel beschrieben sind die Sicherungsdateien auf dem USB-Stick abgelegt worden. Im Sicherungsverfahren führe ich täglich um 02:00 Uhr nachts den Backup der HomeMatic Daten durch. Ich nehme mal das Szenario, welches Mathias in seinem Kommentar geschrieben hat als Ziel, welches es zu erreichen gilt. Er möchte Sicherungsdateien, welche älter als drei Tage sind, automatisch löschen. Weiterlesen

Bereits seit der RaspberryMatic Version 2.27.8.20170410 gibt es die Möglichkeit, Backups nicht nur über die WebUI durchzuführen. Es ist seit dieser Version möglich über eine SSH-Verbindung ein Linux Programm per Kommando auszuführen. Hierbei wird eine Standard *.sbk Backupdatei auf der internen Micro-SD-Card erzeugt. Eine gute Idee wie ich finde, jedoch mit dem Problem, das der Backup auf der internen Micro-SD-Card erstellt wird. In diesem Artikel beschreibe ich, wie ihr mit Onboard Mitteln von RaspberryMatic eine automatische Sicherung auf einen an der Raspberry angeschlossenen USB-Stick realisieren könnt.

Bedeutung einer Sicherung

Viele Anwender von Computern oder SmartPhones haben schon die bittere Erfahrung gemacht was es bedeutet, wenn man seine Daten nicht gesichert hat. Das tut richtig weh und im schlimmsten Fall sind unwiederbringliche Dateien (Fotos) für immer verloren.

Da ich beruflich in der IT tätig bin und weiß wieviel Aufwand und Geld in eine sichere Backup-Lösung investiert wird, halte ich das auch für eine HomeMatic Installation für sehr wichtig.

Ich habe mir daher angewöhnt, vor allen Änderungen an meinem System (neue Aktoren oder Programme) eine Sicherung durchzuführen. Ebenso nach der durchgeführten Änderung. Somit habe ich immer einen Aufsetzpunkt, zu dem ich im Problemfall zurück kehren kann. Diese Vorgehensweise hat sich schon mehr als einmal bewährt. Weiterlesen

Auch in diesem Jahr boomt das Thema Smart Home, wie sich auch auf der IFA 2017 gezeigt hat. Das Thema fasziniert immer mehr Interessenten, was auch der rege Besuch beim europäischen Marktführer eQ-3 gezeigt hat.

Die Vorzüge des vernetzten Zuhause liegen auf der Hand. Per Smartphone oder Tablet lassen sich IP-Kamera, Beleuchtung, Rollläden oder Heizung ansteuern – sogar von unterwegs. Doch die Vernetzung von Geräten, welche bisher nicht in das Heimnetzwerk integriert wurden, bringt auch zusätzliche Risiken mit sich.

Schwachstellen in Protokollen können Manipulation begünstigen

Bernd Grohmann (links), Vorstand von HomeMatic IP bei der Zertifikat Übergabe durch Wolfgang Niedziella (rechts), Geschäftsführer des VDE-Instituts. (Quelle eQ-3)

Zugangsmöglichkeit für Einbrecher

Dieses Thema wird im Zusammenhang mit Smart Home immer bedeutender. Wenn ich mein eigenes Zuhause umfassend vernetze, sollte ich mir auch Gedanken um den Datenschutz machen. Vielleicht entsteht dabei anfangs der Eindruck, dass es nicht wichtig ist zu wissen, wann Licht eingeschaltet, Rollläden hoch oder runter gefahren werden oder die Heizung heruntergedreht wird. Geraten diese Daten jedoch in die falschen Hände, könnten daraus sogenannte Bewegungsprofile erstellt werden. Aus diesen kann man ableiten, dass ausgeschaltete Geräte darauf hinweisen können, dass niemand zu Hause ist. Das wäre dann eine optimale Gelegenheit für einen Einbruch. Wenn für diesen Zweck auch noch die in das Smart Home integrierte Alarmanlage ausgeschaltet werden kann, wäre das der Super Gau. Weiterlesen

Nachdem unser Ausweis „endlich“ ein wenig intelligenter geworden ist und selbst auch diverse Krypto-Funktionen bietet, habe ich mich natürlich gefragt, wie sich damit der PGP Schlüssel signieren lässt. Da der Ausweis selber kein PGP unterstützt, ist das nur über einen Umweg möglich. Genaugenommen erfolgt die Signatur durch die Governikus GmbH, welche mit der Entwicklung der Ausweis App beauftragt wurde.

Wie das funktioniert werde ich hier beschreiben. Voraussetzung ist natürlich ein grundlegendes Verständnis von PGP und eine vorhandene und lauffähige PGP Software (z.B. GnuPG).

In unserer digitalen Welt hat der Drucker noch lange nicht seine Daseinsberechtigung verloren. Insbesondere in Firmen kommt er nach wie vor täglich zum Einsatz. Auch Freelancer und Selbstständige, die von zu Hause arbeiten, können auf diesen praktischen Helfer nicht verzichten. Doch nur wenige Menschen machen sich um die Sicherheit des Gerätes Gedanken.

\\n

\\n

\\n

\\nIT-Sicherheit ist ein kompliziertes Thema, mit dem viele Personen mehr als überfordert sind. In der Vergangenheit wurde dies bei verschiedenen Fällen deutlich, zum Beispiel, als das IoT-Botnetz Mirai DDoS-Angriffe startete (heise.de berichtet). Das Botnetz besteht aus unsicher konfigurierten Geräten wie Toastern, IP-Kameras und Kaffeemaschinen. Weiterlesen

Gefahrenmelder in HomeMatic integrieren Teil 02 – CO Melder

Ich verwende meine HomeMatic neben den klassischen Smart-Home-Funktionen und der Alarmanlage zusätzlich noch um mich über weitere Gefahren im Haus informieren zu lassen.

Dies sollen in der Endausbaustufe die folgenden Situationen sein:

- Gas Alarm Artikel ist hier zu finden.

- CO Alarm

- Wasser Alarm

In diesem Artikel geht es um den zweiten Punkt, dem Alarm wenn in den zu überwachenden Bereichen Kohlenmonoxid (CO) austritt.

Was ist Kohlenmonoxid und wie entsteht es?

Kohlenmonoxid (CO) ist ein unsichtbares, geruchloses, geschmackloses und für den Menschen extrem giftiges und tödliches Gas. CO-Gas entsteht unter anderem durch Haushaltsgeräte welche kohlenstoffhaltige Substanzen wie beispielsweise Erdgas, Flaschengas, Holz, Öl oder auch Holzkohle unter unzureichender Sauerstoffzufuhr verbrennen. Weiterlesen

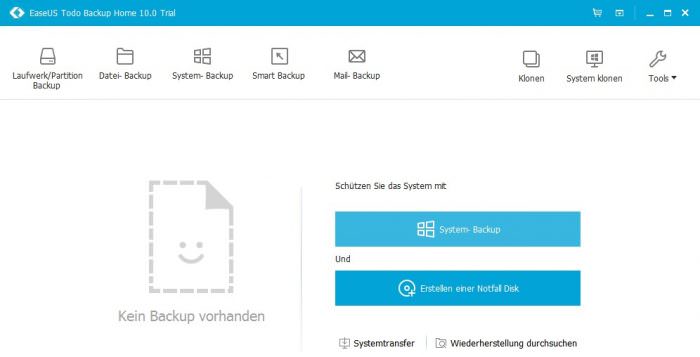

Über die einfach zu bedienende Backuplösung EaseUS Todo Backup Home, habe ich hier im Blog bereits berichtet. Die Software kann nicht nur Ordner, sondern auch ganze Festplatten sichern. Sollte es dann mal zu einem Ausfall kommen, lässt sich das System in kürzester Zeit auf den zuletzt gesicherten Stand zurücksetzen. Die Sicherung läuft auf Wunsch automatisch im Hintergrund und es ist eine inkrementelle und differentielle Sicherung möglich.

\nDie Backups kann man auf einem externen Datenträger, FTP Server, NAS, usw. speichern. Es werden aber auch Backups auf einem Cloud Speicher wie OneDrive, Google Drive und Dropbox unterstützt. Auch das Erstellen einer Boot-CD ist möglich, mit der die Wiederherstellung im Fall der Fälle noch schneller gelingt. Die aktuelle Version 10.0 hat jetzt mit einer OS-Migration.

\n

Wir verlosen 10 Lizenzen von EaseUS Todo Backup Home 10 (Preis prüfen)

\n

\n

\nAchtung: Eine Teilnahme über unser Kontaktformular ist leider nicht möglich!

\n

\n

\n

\n

-

\n \t

- Teilnehmen kann jeder, der seinen Wohnsitz in Deutschland, Österreich oder der Schweiz hat. Der Teilnehmer muss mindestens 18 Jahre alt sein. Bei Personen unter 18 Jahren, benötigen diese zur Teilnahme am Gewinnspiel die Zustimmung ihres gesetzlichen Vertreters

- Von der Teilnahme ausgeschlossen sind Angehörige vom Blog.

- Die Auslosung endet am 19.02.2017 um 20:00 Uhr. Wir behalten uns vor, das Gewinnspiel frühzeitig zu beenden.

- Die erhobenen persönlichen Daten werden nur für die Verlosung genutzt und danach gelöscht

- Teilnahmen über Dritte, z. B. Gewinnspielagenturen werden nicht berücksichtigt

- Der Rechtsweg ist ausgeschlossen

- Eine Barauszahlung des Gewinns ist nicht möglich

- Die Gewinnerin/der Gewinner erklären sich damit einverstanden, über den Gewinn informiert zu werden und mit gekürzten Namen im Blog bekannt gegeben zu werden.

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n \t

\n

\n

\n

\n

\n

\nSämtliche Daten werden nur zum Zwecke der Durchführung des Gewinnspiels erhoben und verarbeitet. Nach der Auslosung werden diese mit Ausnahme der Daten der/des Gewinners/in gelöscht. Die Daten der/des Gewinners/in werden nach erfolgreicher Einlösung des Gewinnes gelöscht.

\n

\nMit der Teilnahme an dem Gewinnspiel erklärt Ihr Euch mit der Verwendung Eurer Daten zu vorgenannten Zwecken einverstanden. Eure Einwilligung könnt Ihr jederzeit widerrufen. Dazu genügt eine formlose Nachricht über das Kontaktformular.

\n

\n

\n

Im Zeit Magazin gibt es eine wahre Geschichte mit dem Titel „Der Feind in unserem Netz“ gelesen, welche sich wie ein Krimi ließt. Es geht dabei um Cyberstalking. Familie Mierau aus Berlin wird dabei von einem Stalker komplett aus dem Leben gerissen. Der „Krimi“ mit seinen 4666 Wörtern ist sehr spannend zu lesen und erzählt von der Anonymität des Internets und die Schwerfälligkeit des Deutschen Rechtsstaats.

Es klingelt wieder, er stellt das Gerät auf lautlos. Vielleicht ein Callcenter. Oder jemand aus dem Netz, dem seine Meinung nicht passt. Als Blogger und Medienwissenschaftler ist Mierau Belästigung gewohnt, sie ist für ihn eine hässliche, aber unvermeidliche Begleiterscheinung des Jobs. Dieses Mal ist der Störer penetrant: Das Handy klingelt den ganzen Abend. Am nächsten Morgen zeigt Mieraus Display 22 anonyme Anrufe, darunter zwei um 1.42 Uhr, einen um 3.55 Uhr und einen um 5.31 Uhr. Gleich nach dem Aufstehen ruft Mierau bei der Telefongesellschaft O₂ an und lässt alle anonymen Anrufer sperren.

Wenige Stunden später klingelt es wieder – eine unbekannte Nummer leuchtet auf. Es ist ein sonniger Winternachmittag. Mierau ist gerade mit seiner Frau Susanne im Auto unterwegs. „Ruf doch mal zurück“, sagt er, während er den Wagen über die Straßen steuert. Aus dem Freisprecher tönt es: „Kein Anschluss unter dieser Nummer.“ Es ist der 12. Januar 2014, und er wird sich später oft an Susannes ungläubiges Gesicht erinnern. Sie ahnen nicht, dass ihnen in den nächsten anderthalb Jahren die Kontrolle über ihr Leben entrissen wird. Dass sie zu Protagonisten in einem Krimi werden, der von der Macht des anonymen Internets und der Schwerfälligkeit des Rechtsstaats handelt……

Den ganzen Text findet ihr kostenlos im Zeit Magazin.

Vor einiger Zeit habe ich bereits über den Yubikey berichtet. Jetzt hat endlich Facebook den dahinter steckenden Sicherheitsstandard implementiert. Somit lässt sich der Facebook Login mit einem zusätzlichem Stück Hardware absichern. Somit wird zum Login auf fremden (!) Rechnern ein Passwort und der USB-Sicherheitsschlüssel benötigt.

Zuvor ließ sich der Login auch mit einer zweistufigen Authentifizierung absichern, welche jedoch nicht sicher gegen sogenannte man-in-the-middle Angriffe ist. Bei diesem Angriff schaltet sich ein Trojaner zwischen den Benutzer und die Webseite. Das neu implementierte U2F (Universal Second Factor) ist dagegen geschützt.

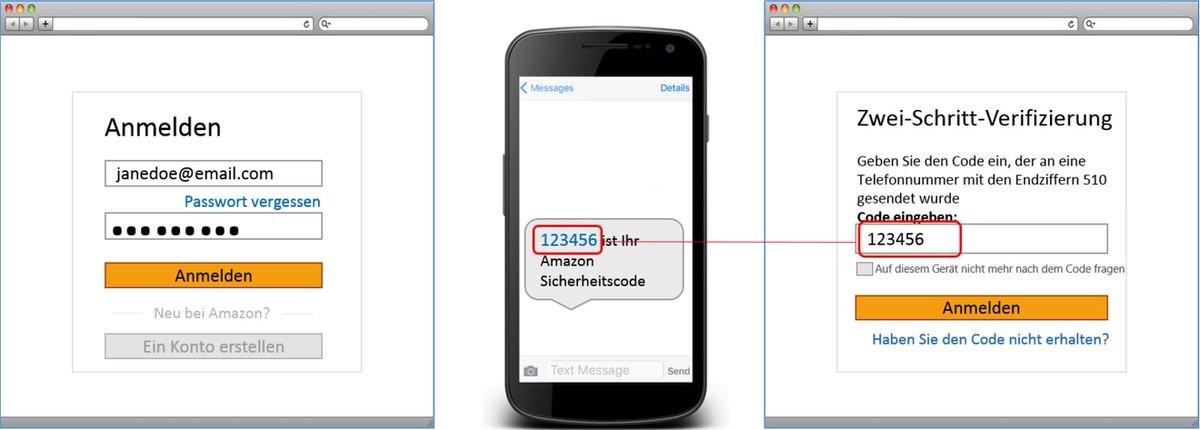

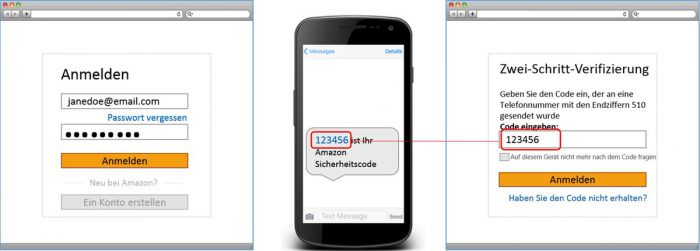

Ab sofort können auch Deutsche Amazon Kunden die Zwei-Faktor-Authentifizierung nutzen. Mit der Zwei-Faktor-Authentifizierung schütze ich seit Jahren alle meine Accounts, wenn die Funktion zur Verfügung steht. Nun hat auch Amazon Deutschland nachgezogen und stellt erfreulicherweise dieses Feature zur Verfügung.

Im Alltag ist das ganze super einfach, denn man benötigt für den Login lediglich zum eigenen Benutzernamen und dem Passwort, einen einmalig gültigen Code, wie man es vom Online Banking und dem TAN Verfahren her kennt. Den Code bekommt man entweder kostenlose per SMS, oder am bequemsten über die kostenlose App Google Authenticator zugestellt.

Durch diese Feature erhöht man die Sicherheit seines Accounts um ein vielfaches. Wenn man sich häufiger vom selben Gerät aus bei Amazon anmeldet, etwa vom heimischen PC aus, dann kann man diesen auch von der Zwei-Faktor-Authentifizierung ausnehmen.

Wer seinen Amazon-Account jetzt mit einem solchen Schutz versehen wollen, geht dazu auf Amazon und dort auf Mein Konto -> Einstellungen -> Anmelde- und Sicherheitseinstellungen -> Erweiterte Sicherheitseinstellungen und folgt dem Assistenten.

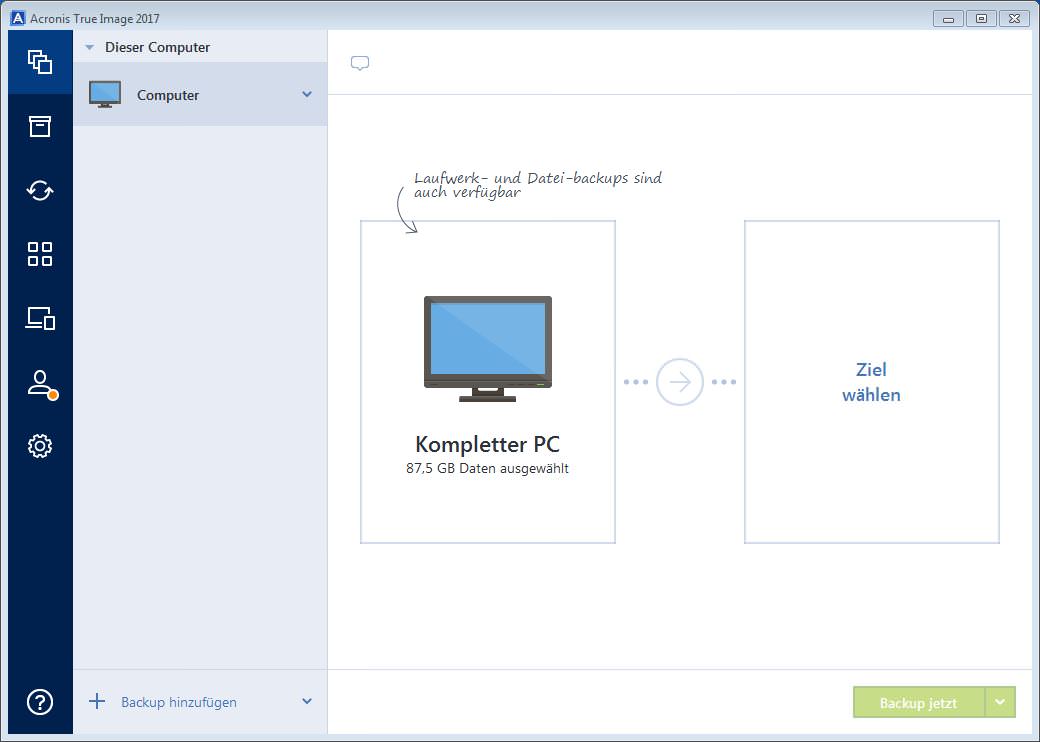

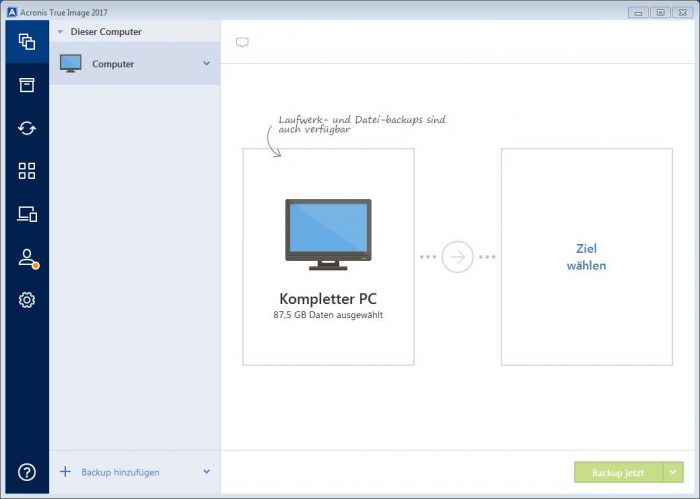

Über die dringende Notwendigkeit einer regelmäßigen Datensicherung, habe ich bereits mehrfach berichtet. Mein aktuelles Backup Konzept habe ich auch bereits vorgestellt und eine ich kann das Thema Sicherung nur jedem ans Herz legen, bevor es zu spät ist. Eine Sicherung zu erstellen, ist kein großes Hexenwerk und geht mit Tools wie Acronis True Image sehr schnell und einfach. Ihr könnt 5 Lizenzen für Acronis True Image 2017 gewinnen.

Es braucht nur zwei Klicks, um ein Image-Backup zu erstellen. Einen Klick, um einen neuen Backup-Plan hinzuzufügen – der dann mit einem zweiten Klick gestartet wird. Mit einem weiteren Klick sind bei Bedarf natürlich auch erweiterte technische Optionen und Einstellungen verfügbar. Die neue Version von Acronis True Image 2017 liefert nicht nur schnellen und einfachen Schutz, sondern mehr als 50 neue Funktionen, darunter auch:

- Wireless-Backup von Mobilgeräten auf Windows-Rechner – Beliebig viele iPhones, iPads und Android-Mobilgeräte können mit der vollen Geschwindigkeit des lokalen Wi-Fi-Netzwerks gesichert werden. Der gesamte Inhalt kann auf das gleiche oder ein anderes Gerät wiederhergestellt werden.

- Backup-Verwaltung per Fernzugriff – Alle Rechner werden geschützt, auch wenn sie weit entfernt stehen. Der Datenschutz jedes Rechners und jedes Mobilgeräts kann in Echtzeit über ein Online-Dashboard überprüft werden.

- Inkrementelles Facebook-Backup – der gesamte Inhalt des eigenen Facebook-Accounts, inklusive Fotos, Videos, Kontakte, Kommentare und Likes wird automatisch gesichert.

- Archivierung in der Cloud oder auf externe Festplatten – Große oder selten genutzte Dateien lassen sich vom eigenen Windows- oder Mac-Rechner auf eine externe Festplatte, eine NAS-Festplatte, ein Netzwerk-Drive oder in die Acronis Cloud verschieben. Die Daten sind weiterhin per Datei-Explorer, Finder oder Web-Browser nutzbar.

- Verbesserte NAS – Verfügbare Netzwerk-Festplatten (NAS) im lokalen Netzwerk werden automatisch gefunden, für Backups vorkonfiguriert und automatisch neu verbunden, falls sie ausfallen sollten.

Hinzu kommen bei Acronis True Image 2017 viele neue Funktionen wie die Suche einzelner Dateien in lokalen und Cloud-Backups, Verschlüsselung der Archive, Kommentare bei Backups, die Integration des Windows-Explorers, ein neues Interface auf iOS- und Android-Geräten für Touch-Bedienung und vieles mehr.

Wir verlosen 5 Lizenzen von Acronis True Image 2017

Achtung: Eine Teilnahme über unser Kontaktformular ist leider nicht möglich!

- Teilnehmen kann jeder, der seinen Wohnsitz in Deutschland, Österreich oder der Schweiz hat. Der Teilnehmer muss mindestens 18 Jahre alt sein. Bei Personen unter 18 Jahren, benötigen diese zur Teilnahme am Gewinnspiel die Zustimmung ihres gesetzlichen Vertreters

- Von der Teilnahme ausgeschlossen sind Angehörige vom Blog.

- Die Auslosung endet am 06.12.2016 um 18:00 Uhr. Wir behalten uns vor, das Gewinnspiel frühzeitig zu beenden.

- Die erhobenen persönlichen Daten werden nur für die Verlosung genutzt und danach gelöscht

- Teilnahmen über Dritte, z. B. Gewinnspielagenturen werden nicht berücksichtigt

- Der Rechtsweg ist ausgeschlossen

- Eine Barauszahlung des Gewinns ist nicht möglich

- Die Gewinnerin/der Gewinner erklären sich damit einverstanden, über den Gewinn informiert zu werden und mit gekürzten Namen im Blog bekannt gegeben zu werden.

Sämtliche Daten werden nur zum Zwecke der Durchführung des Gewinnspiels erhoben und verarbeitet. Nach der Auslosung werden diese mit Ausnahme der Daten der/des Gewinners/in gelöscht. Die Daten der/des Gewinners/in werden nach erfolgreicher Einlösung des Gewinnes gelöscht.

Mit der Teilnahme an dem Gewinnspiel erklärt Ihr Euch mit der Verwendung Eurer Daten zu vorgenannten Zwecken einverstanden. Eure Einwilligung könnt Ihr jederzeit widerrufen. Dazu genügt eine formlose Nachricht über das Kontaktformular.

In seinem aktuellen knapp 70 Seiten langen Bericht zur Lage der IT-Sicherheit, beurteilt das Bundesamt für Sicherheit in der Informationstechnik (BSI) die aktuelle Gefahrensituation für den IT Sektor. Einfach zusammengefasst sieht es nicht wirklich gut aus.

Die Zahl bekannter Schadprogrammvarianten ist 2016 weiter gestiegen und lag im August 2016 bei mehr als 560 Millionen. Die Anti-Virenprogramme kommen kaum hinterher und die größte Gefahr geht vom Anwender aus, weil am häufigsten schleichen sich Schädlinge über gefälschte E-Mails mit einem Dateianhang ein und dafür muss das Opfer immer noch den Anhang öffnen. Ein Rechner (zumindest der erste im Netzwerk) wird nie von alleine infiziert und somit Bedarf es immer die „Mithilfe“ des ahnungslosen Anwenders, damit sich ein Virus und Trojaner einnisten können.

Vor allem Unternehmen müssen demzufolge ihre Mitarbeiter im Bereich IT-Sicherheit mehr schulen, weil auch die besten Firewall Systeme nicht helfen können, wenn das Netzwerk „von innen“ infiziert wird. Sei es durch das öffnen eines infizierten Anhangs, dem Besuch einer manipulierten Webseite und eines Downloads, oder durch das verwenden von bereits infizierten Datenträgers, wie einem auf dem Parkplatz gefundenen USB Stick. Weiterlesen