Auf dem diesjährigen Congress [31c3] des CCC (Chaos Computer Club) gab es unter dem Namen „Ich sehe, also bin ich … Du“ einen auch für nicht Tekkies verständlichen und beindruckenden Vortrag von Jan Krissler alias Starbug. Der Vortrag soll zeigen, das es sehr „einfach“ ist, biometrische Merkmale wie die Iris oder der Fingerabdruck bei Authentifizierungsverfahren unter anderem bei dem bekannten Apple Touch ID Sensor zu umgehen.

Ja man benötigt „lediglich“ ein auf einem normalen Drucker ausgedrucktes Foto von einem Gesicht, um damit Zugangskontrollsysteme die auf Gesichts bzw. Augenerkennung setzen umgehen zu können und dieses wird in Minute 16:05 des Vortrags auch demonstriert.

Was den Fingerabdruck als Schutz angeht, so hat sich spätestens seit dem iPhone 5s ein solcher Sensor bei Highend Smartphones als Schutzmechanismus etabliert. Das sich ein solcher „Schutz“ aber anscheinend recht einfach umgehen lassen kann, soll man wiederum ab Minute 30:45 des Vortrags sehen.

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen

Nichts gegen den CCC, aber so eine Meldung lässt sich natürlich in den Massenmedien einfach und schnell verbreiten, denn „iPhone Touch ID Fingerabdrucksensor gehackt“ verkauft sich in der großen deutschen Sonntagszeitung mit vier Buchstaben einfach wunderbar.

Was man aber hierbei aber vergisst ist, dass man um einen Fingerabdruck so wie im Video zu sehen nachzubauen, schon ein bisschen mehr Equipment benötigt, als man es im guten alten YPS Heft findet und vor allem was ist denn die Alternative und wie stand es denn bitte „vorher“ um das Thema Sicherheit ?

Keine Ahnung wie oft ich in den letzten Jahren allen möglichen Menschen erklärt habe, was so alles passieren könnte, wenn das Smartphone ungeschützt in Fremde und Böswillige Hände gelangt. Eine zu hohe Telefonrechnung und der eigentliche finanziellen Verlust des Gerätes, ist dann eher das kleinere Problem wenn man mal bedenkt, welcher Schaden durch den Missbrauch der vorhandenen Daten auf dem Telefon bzw. dem Zugriff auf vorhandene Apps entstehen könnte.

Somit ist es auf jeden Fall besser, Touch ID als wirklich einfach zu bedienenden Schutz auf dem Gerät zu verwenden, als keinen Schutz auf dem Gerät. Früher waren die meisten Smartphones ohne eine Code Sperre, oder zumindest mit einer langer Anforderungszeit unterwegs. Jetzt geht das entsperren des Smartphones schnell, einfach und auch mal ganz ehrlich, in den meisten Fällen auch sicher von statten.

Dennoch ist der Vortrag natürlich sehr beeindruckt und erschreckend zugleich und zeigt klar auf, dass es in dem Bereich Sicherheit noch sehr viel zu verbessern gibt .

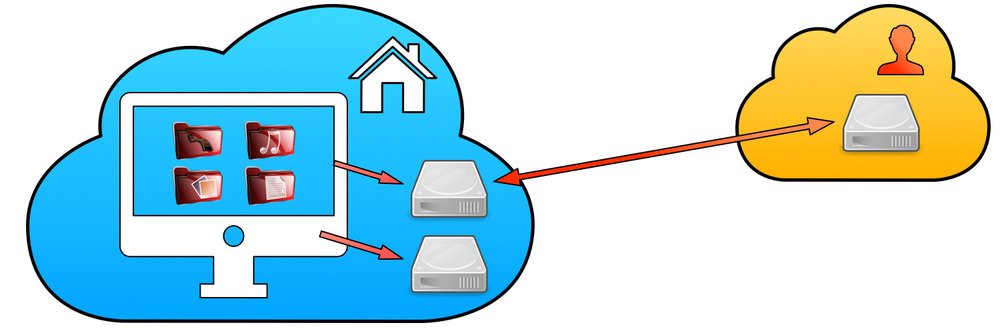

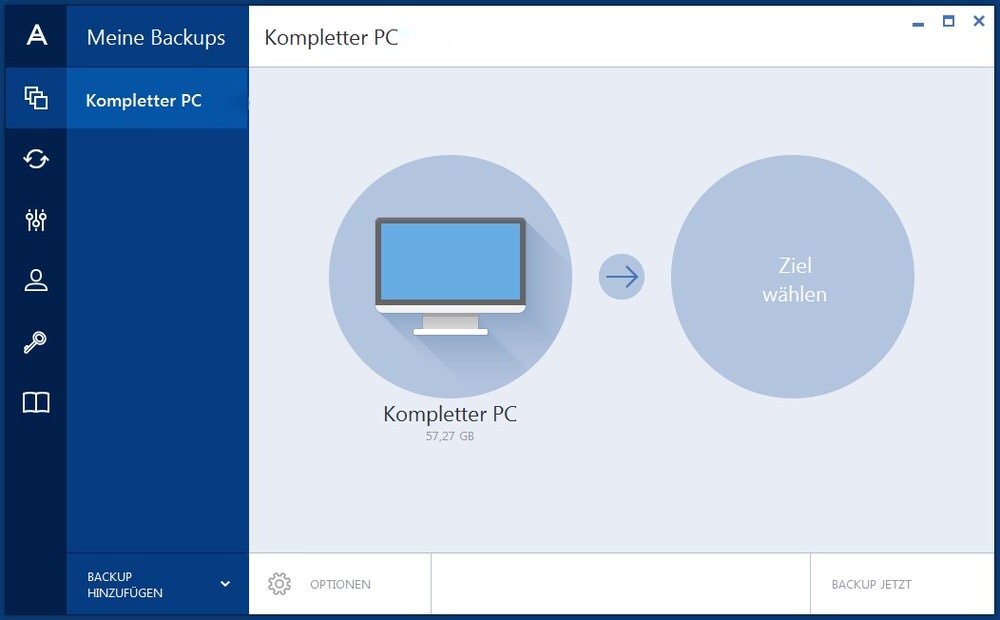

Acronis True Image sichert bewährt und vor allem zuverlässig Euer gesamtes System, einschließlich Bilder, Videos, Dokumente, Applikationen, Passwörter, Einstellungen und das sowohl lokal als auch in der sicheren Cloud von Acronis in Frankfurt.

Acronis True Image sichert bewährt und vor allem zuverlässig Euer gesamtes System, einschließlich Bilder, Videos, Dokumente, Applikationen, Passwörter, Einstellungen und das sowohl lokal als auch in der sicheren Cloud von Acronis in Frankfurt.