Seit Jahren nutze ich unter Windows für die Sicherung von Dateien und zum erstellen eines Systemabbild die Software Acronis True Image (Amazon-Link). Die Notwendigkeit einer regelmäßige Datensicherung, die ich immer wieder aufs neue predige, wird leider von den meisten Anwendern noch unterschätzt und die Einsicht kommt, meistens erst wenn es schon zu spät ist und Daten unwiderruflich verloren sind, oder das System sich nicht mehr starten lässt. Den Softwarefehler, Viren & Trojanerbefall oder einen Hardwardefekt, kann eine Sicherungs-Software natürlich nicht vermeiden, aber einem zumindest schnellstmöglich in dieser sehr ärgerlichen Situation mit einer Wiederherstellung helfen, damit man umgehend weiterarbeiten kann.

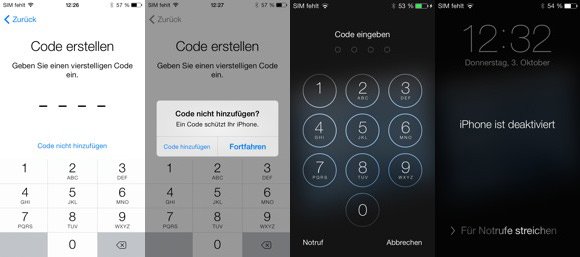

Seit der offiziellen Veröffentlichung von iOS 7, häufen sich bei mir die Anfragen mit Problemen von gesperrten Geräten. Die im Display erscheinende Meldung lautet iPhone ist deaktiviert, iPad ist deaktiviert oder iPod touch ist deaktiviert. Dieses tritt vor allem bei Anwendern auf, die bis zu dem Update von iOS keine Code-Sperre verwendet haben.

Die Schlagzeile „Apple Touch-ID schon gehackt“ zieht zwar erstmal viele Leser an, weicht aber dann doch stark von der Realität ab. Ja der Chaos Computer Club (CCC) hat 3 Tage nach dem Verkaufsstart vom iPhone 5S dessen Fingerabdrucksensor (Touch ID) gehackt, oder sagen wird doch mal der Genauigkeit halber, der CCC hat den Sensor überlistet.

Aber wenn man sich mal kurz an das Jahr 2008 erinnern möge, denn damals hat der CCC sich den Fingerabdruck von Minister Schäuble über ein überreichtes Glas besorgt und auf die gleiche Art einen Fingerabdruck nachgebaut. Also erstmal ist die Vorgehensweise nichts neues und natürlich ist ein biometrischer Schutz nicht 100% sicher, das hat ja auch nie einer behauptetet, auch Apple nicht. Vergessen wir hier bitte auch nicht, es ist ein kann und kein muss, den Sensor zu verwenden. Wer möchte kann bei seinem Gerätecode und dem Passwort für den AppStore bleiben.

Doch was den Ablauf des „Hacks“ vom CCC angeht, ist dieser nicht an die Realität geknüpft. Was soll denn die Sicherheitskombination, aus Touch ID und der Aktivierungssperre (ich berichtete) unter iOS 7 bewirken? Sie soll die Diebstähle von iPhone und iPad reduzieren und das tut sie definitiv.

Der CCC benötigte einen gut lesbaren Fingerabdruck des Besitzers, um den dann zu digitalisieren und nachzubearbeiten. Im Anschluss wurde dieser Abdruck dann auf eine Folie gedruckt, das Druckbild wird dann Latexmilch oder Holzleim aufgetragen, die getrocknete Flüssigkeit enthält anschließend ein Relief-Abbild des Fingerabdrucks. Feuchte man diesen Abdruck leicht an, lässt sich ein iPhone 5S damit entsperren. Hat ein Dieb auch meinen Fingerabdruck? NEIN und kann er einen Abdruck von der iPhone Glasscheibe verwenden/gebrauchen? NEIN. Na merkst du was?

Viele Smartphone Besitzer haben weder eine Gerätesperre, noch bietet Ihr Smartphone eine Aktivierungssperre an und bei einem Verlust lassen sich Daten kompromittieren und am Ende wird das Gerät auf die Werkseinstellungen zurückgesetzt und verkauft. Selbst wenn eine Gerätesperre vorhanden ist, lassen sich alle „anderen“ Smartphones ohne große Kenntnisse per Hardreset zurücksetzen, das ist die bittere Realität!

Ein mit iOS 7 ausgestattetes Gerät, mit einer aktiven Aktivierungssperre ist für einen Dieb unbrauchbar, weil er nicht die Apple iCloud Daten des Besitzers kennt und dann nicht am Aktivierungsserver von Apple vorbeikommt und somit ist das Gerät nicht zu verkaufen. Wenn jetzt noch ein weiterer Schutzmechanismus, die Daten auf dem Gerät vor dem Zugriff unbefugter Personen schützt, ist das doch ein großer Vorschritt. Ob nun Touch ID oder der klassischer Gerätecode verwendend wird, ist hierbei auch egal. Es gibt aber nunmal viele Menschen, die es zu „lästig“ finden, immer einen Gerätecode oder ein Muster einzugeben, bevor sie das Gerät verwenden können. Dann wird entweder der Schutz komplett deaktiviert, oder die Zeit ab dem der Schutz (bei Nichtbenutzung) aktiv wird, ist einfach zu hoch eingestellt.

Wenn Apples Touch ID solchen Menschen hilft, Ihr Gerät zu schützen, weil das entsperren einfach und bequem geht und halt nicht mehr lästig und nervig ist, dann ist das gut so.

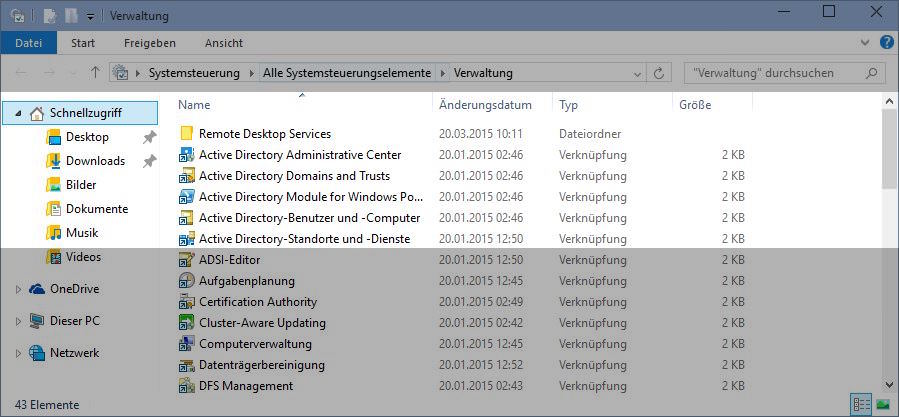

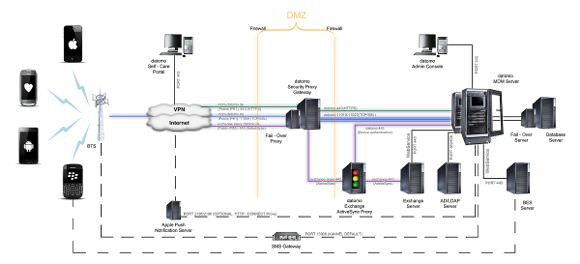

Wenn ein Unternehmen seinen Mitarbeitern eine drahtlose Synchronisierung mit dem E-Mail Server wie Microsoft Exchange ermöglicht, dann sollte ein MDM (Mobile Device Management) System mit einem Mail-Proxy verwendet werden, wie es von Pretioso mit dem Produkt Datomo angeboten wird.

Mit einer solchen Lösung kann man die mobilen Endgeräte effektiv verwalten und mit dem Mail-Proxy, eine gesicherte Kommunikation gewährleisten und auch sehr umfangreiche Unternehmensrichtlinien auf den Geräten erzwingen. Das MDM System kümmert sich um die Authentifizierung etwa per LDAP und kann eine unter anderem, eine Jailbreak und Rootingerkennung für alle bekannten Exploits durchführen.

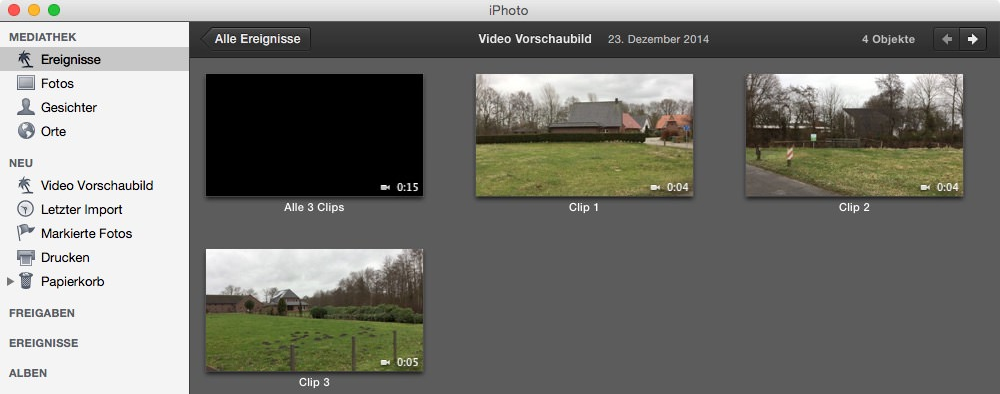

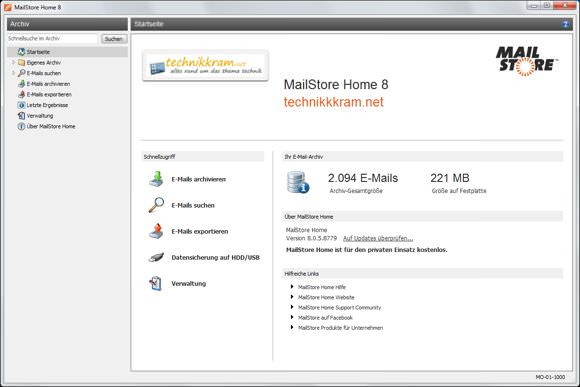

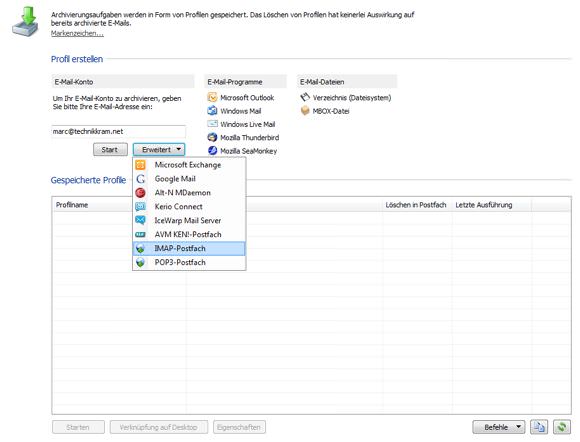

Ein Großteil der heutigen Kommunikation läuft neben Kurznachrichtendiensten, wie WhatsApp und iMessage über E-Mail. Vor allem geschäftliche Korrespondenzen werden auf diesem Wege verfasst. Neben der Frage, welchen E-Mail Provider man verwenden sollte, der einem im Supportfall helfen kann, ist eine eigene Datensicherung des gesamten Systems immer noch die beste Lösung, bei einem Datenverlust-Desater. Wer aber sein E-Mail Postfach in einem verschlüsselten und durchsuchbaren Archiv abspeichern möchte, sollte sich die kostenlose Software MailStore Home 8.0.5 zulegen.

MailStore Home kann fest installiert, oder als portable Version etwa vom USB-Stick gestartet werden und man kann alle E-Mails, auch wenn diese über unterschiedliche Computer, Programme oder Postfächer verteilt, in einem zentralen Archiv sichern.

Die zu sichernde Quelle kann ein lokales Programm wie Outlook, Thunderbird, Windows Live Mail und Co. sein, man kann auch auch direkt jegliche Form von POP3- oder iMAP-Konte unter “Erweitert” angeben, wodurch die E-Mail´s direkt aus der Cloud gesichert werden.

Die gesamte Bedienung des Programms ist sehr einfach und die einzelnen Menüpunkte sind verständlich aufgebaut und meine persönliche Empfehlung zum sichern von E-Mails.

- Ein zentrales Archiv für alle E-Mails

- Direkter Abruf von Internet-Postfächer wie Google Mail oder GMX

- Beliebige Postfächer über POP3 oder IMAP

- Unterstützung aller gängigen E-Mail Programme wie Outlook XP, 2003, 2007, 2010, 2013, Outlook Express, Windows Mail, Exchange Server 2003, 2007, 2010 und 2013, Office 365 (Exchange Online), Mozilla Thunderbird und SeaMonkey.

Mit Hilfe vielseitiger Exportfunktionen können E-Mails zu jeder Zeit aus dem Archiv heraus wiederhergestellt werden. MailStore Home kann so auch zur Migration von E-Mails verwendet werden.

Und wieder gibt es eine neue Welle mit Phishing-Mails. Diesmal sind es keine angeblichen Mahnungen von Dress for less und weiteren Onlineshops, sondern eine angeblich erfreuliche Nachricht vom Finanzamt, für eine Einkommensteuerrückzahlung.

Die Betrüger geben sich per E-Mail als „Bundeszentralamt für Steuern (BZSt)“ aus und geben vor, man hätte zuviel Einkommensteuer gezahlt und um diese zurückzuerhalten, müsse ein in der E-Mail angehängtes Antragsformular ausgefüllt werden, bei dem unter anderem Angaben zu Kontoverbindung und Kreditkarte sowie Sicherheitscode gemacht werden sollen.

Hier sollten aber nun wirklich alle nur erdenklichen Alarmglocken laut erklingen. Denn erstens ist das zuständigen Finanzamt und nicht das Bundeszentralamt für Steuern für die Einkommensteuer zuständig und zweitens kommunizieren die Finanzämter bis jetzt und in Anbetracht von PRISM auch hoffentlich in Zukunft, niemals per E-Mail mir Ihren Kunden.

Leider werden solange Phishing und Vorschussbetrug E-Mails wie von der Nigeria-Connection verschickt, wie es Internet-Nutzer gibt, die darauf reinfallen.

Ich hatte hatte meinen digitalen Briefkasten, wie sicher viele von Euch jahrelang bei einem der führenden kostenlosen Anbieter, wie Google, Apple und Microsoft. Vom Leistungsumfang ist Googlemail sicherlich unschlagbar. Speicherplatz ohne Ende und eine super Zusammenarbeit per IMAP mit allen E-Mail Programmen, macht google hier zum Liebling vieler und das alles für lau. Auch Microsoft hat nach seinem Umstieg von Hotmail zu Outlook.com vieles richtig gemacht und bietet für 19,99 € im Jahr seinen Service dann auch Werbefrei an.

Hochwerte Smartphones und Tablets sind bei Dieben seit jeher sehr beliebt. Wenn es nach Apple geht, ist es damit im Herbst für alle Geräte mit iOS 7 aber vorbei und es sieht bis jetzt sehr gut aus, das die Aktivierungssperre von Apple hällt was sie verspricht.

So sehr Moderne Informationstechnologie unser Leben auch revolutioniert hat, der intensive elektronische Austausch von Daten und Informationen bringt auch Gefahren für das Unternehmen mit sich. Denn auch ein ausgeklügeltes Sicherheitssystem ist stets nur so stark, wie das schwächste Glied in der Kette – und das sind oft die eigenen Mitarbeiter.

Die Bedrohungen für die IT-Organisation sind theoretisch vielfältig, sie reichen von Systemausfällen, Betrug und Diebstahl bis zu einer möglichen Sabotage oder Spionage mit dem Ziel, das Unternehmen nachhaltig zu schädigen. Die Verantwortung für die Sicherheit von IT-Systemen liegt idealerweise in den Händen eines IT-Sicherheitsbeauftragten, fehlt eine solche Stelle, so ist die Verantwortung für die Informationssicherheit hierarchisch der Unternehmens- bzw. Organisationsleitung zuzuordnen.

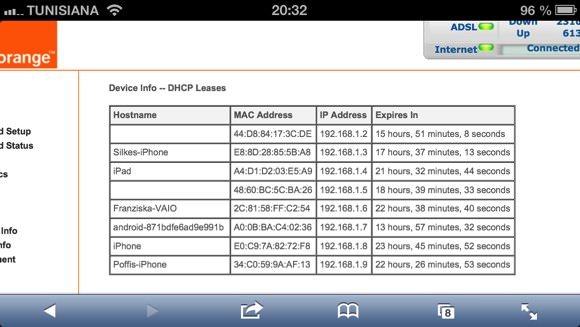

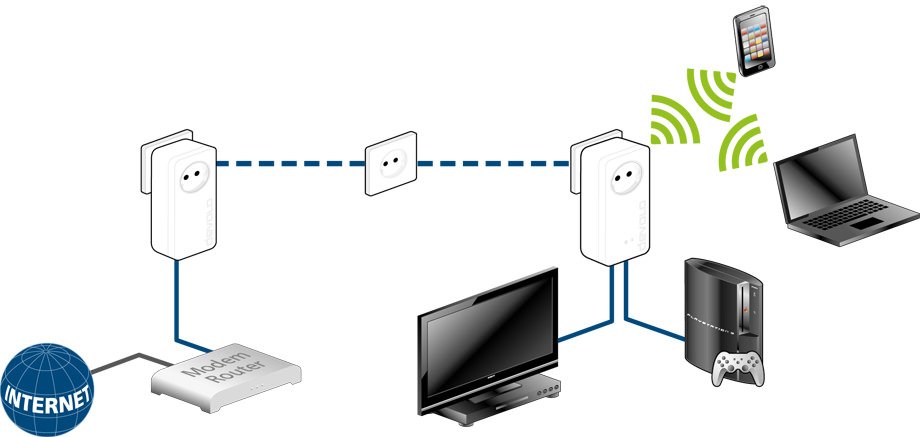

Dieses Jahr ist WLAN und der damit verbundene Internetzugang im Hotel meines aktuellen Urlaubs für alle Gäste kostenlos. Die Nachfrage ist groß und das sieht man schön an den leuchtenden Displays der Smartphones und Tablets am Abend. Letztes Jahr wollte der Club noch 80,00€ für 14 Tage Internetzugang haben. Jetzt hat der Anbieter reagiert und es stellt es kostenlos zur Verfügung, aber in Tunesien ist es mit der Geschwindigkeit des Internets eh so ne Sache und wenn sich jetzt noch alle Gäste den Zugang teilen, dann wird es nicht schneller.

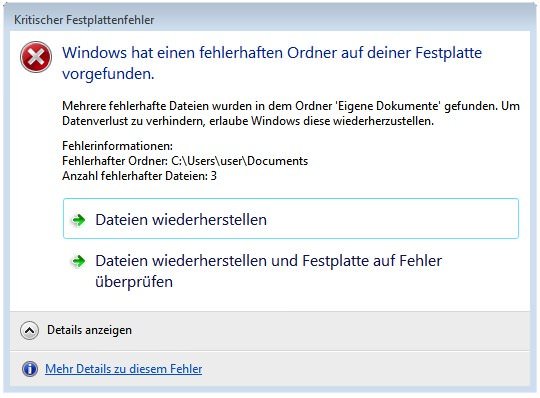

Wer die Meldung „Windows hat einen fehlerhaften Ordner auf einer Festplatte vorgefunden“ erhält, und dann die Wiederherstellung als angeblichen Lösungsweg auswählt, wird einem kleinen hinterlistigen Bot namens „Beta Bot“ die Tür öffnen. Also Vorsicht !

Der Antivirus Hersteller G Data hat diesen neuen Bot entdeckt, der mit einem wirkliche gemeinen Trick versucht, den Virenscanner zu deaktivieren. Dafür benötigt der Bot Admin Rechte auf dem System und die bekommt er, indem er eine gefälschte Fehlermeldung anzeigt. Der User soll glauben, dass sein Ordner Dokumente defekt sei, und eine Wiederherstellung hier notwenig ist.

Klickt der Nutzer auf „Dateien wiederherstellen“, erscheint ein Dialog der Windows Benutzerkontensteuerung (UAC) und dieser Dialog ist tatsächlich echt. Sobald der User der Wiederherstellung zustimmt, verleiht er dem Bot die notwendigen Admin Rechte, die er benötigt um den Virenscanner abzuschalten. Nachdem der Bot auf dem System ist, beginnt er mit seiner eigentliche Bestimmung: Er startet DDoS-Attacken und ermöglicht seinem Besitzer auch den Fernzugriff auf das befallene System.

Wie kann man sich dagegen schützen?

- Nachdenken bevor man klickt! Systemmeldungen immer aufmerksam lesen und nicht einfach auf „Ja“ oder „OK“ klicken. Wenn man sich unsicher ist, jemanden fragen der sich besser mit Computern auskennt. Googeln nach der angezeigte Meldung hilf auch recht häufig weiter.

- Eine aktuelle und Sicherheitslösung mit einem Schadcodescanner, Firewall, Web- und Echtzeitschutz gehören zur Grundausstattung eines jeden Windows Systems. Kaspersky und hier speziell die Internet Security Suite sind dafür perfekt geeignet.

- Windows benötigt seine regelmäßigen Updates um bestehende Sicherheitslücken zu schließen. Diese gibt es an jedem zweiten Dienstag des Monats, welher als Patch Day bezeichnet wird. Also Windows Updates regelmäßig durchführen.

- Eine regelmäßige Datensicherung auf eine externe Festplatte ist mit Abstand der beste Schutz im Fall der Fälle, welcher leider durch unterschiedliche Faktoren auftreten kann. Mit Acronis True Image, kann man das gesamte Betriebssystem inkl. aller Daten und Einstellungen komprimiert und voll automatisch auf eine externe Festplatte sichern, wie ich es bereits in einem Beitrag beschrieben habe.

Ich habe eine Apple ID, welche ich auf mehreren iOS Geräten nutze und dieses wird auch noch von zwei weiteren Mitgliedern aus der Familie genutzt. Der Grund ist sicher klar, denn mit einem Kauf hat die ganze Familie was davon! Wenn man also etwa Navigon für 50,00 gekauft hat, kann man es dadurch kostenlos auf einem weiteren Familien Gerät nutzen. Nun können auch deutsche Nutzer die Zwei-Faktor-Authentifizierung für ihre Apple-ID aktivieren. Dafür ist ein Einloggen auf appleid.apple.com nötig – unter „Kennwort und Sicherheit“ lässt sich dann die „zweistufige Bestätigung“ nach Beantwortung der zuvor hinterlegten Sicherheitsfragen in Betrieb nehmen.

Ich habe eine Apple ID, welche ich auf mehreren iOS Geräten nutze und dieses wird auch noch von zwei weiteren Mitgliedern aus der Familie genutzt. Der Grund ist sicher klar, denn mit einem Kauf hat die ganze Familie was davon! Wenn man also etwa Navigon für 50,00 gekauft hat, kann man es dadurch kostenlos auf einem weiteren Familien Gerät nutzen. Nun können auch deutsche Nutzer die Zwei-Faktor-Authentifizierung für ihre Apple-ID aktivieren. Dafür ist ein Einloggen auf appleid.apple.com nötig – unter „Kennwort und Sicherheit“ lässt sich dann die „zweistufige Bestätigung“ nach Beantwortung der zuvor hinterlegten Sicherheitsfragen in Betrieb nehmen.

Ablauf: Apple verschickt zur Aktivierung eine PIN an das vom Nutzer festgelegte Es kann sich dabei um ein iOS-Gerät handeln, auf dem „Mein iPhone suchen“ aktiv ist, oder SMS Empfang möglich ist, wobei es noch nicht mit einer deutschen Mobilnummer möglich ist, da Apple derzeit als Ländervorwahl aktuell noch nicht +49 zulässt.

Man kann auch mehr als ein Gerät als vertrauenswürdiges Gerät hinzufügen und die Liste der Geräte lässt sich dann ebenfalls unter “Kennwort und Sicherheit” verwalten. Hier ist bei der Einrichtung der Zwei-Faktor-Authentifizierung zu bedenken, wer alles die Apple-ID nutzt. Also welche Geräte alle erfasst/berechtig werden müssen, damit beim nächsten Einkauf im Store nicht zu Problemen kommt.

Die zweistufige Bestätigung soll die Apple-ID besser schützen, die unzählige Dienste von iCloud über iTunes und App Store bis hin zu Apples Online-Store abdeckt. Eine feine Sache, wenn man darauf achtet alle berechtigten Geräte zu hinterlegen.

Hinweis: Die Funktion wird nach und nach freigeschaltet und steht somit noch nicht jedem Apple-ID Besitzer zur Verfügung.

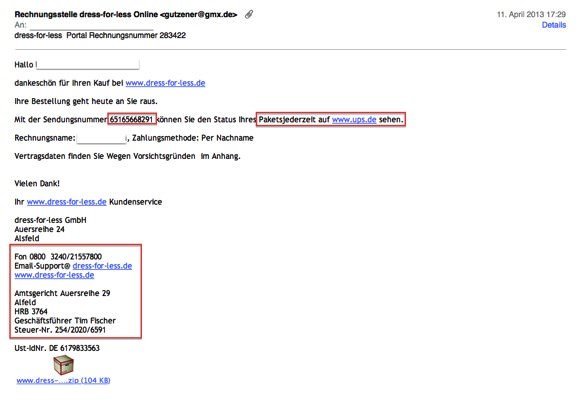

Phishing-Mails gibt es leider wie Trojaner und Viren in Hülle und Fülle. Die meisten sind jedoch zum Glück eher schlecht gemacht und dadurch „leicht“ zu erkennen. Oft ist die Übersetzung etwa ins Deutsche eine Katastrophe und die Aufforderung seine Zugangsdaten z.B. fürs Online-Banking inkl. PIN Nummer und am besten noch mit TAN Nummern einzugeben, sollte bei jedem Anwender die Alarmglocken erklingen lassen.

[Update: Am Ende des Beitrags findet Ihr Eure Fragen und meine Antworten zu dem Thema]

Heute erreichte mich eine recht gut gemachte Phishing-Mail vom Designer-Outlett dress for less und nur beim genauen hinschauen war der Betrugsversuch zu erkennen. Aber man muss den Kriminellen leider lassen, das die Mails immer besser werden und somit ist noch mehr Vorsicht geboten. Die guten alten Sprüche meiner Großmutter wie „Vorsicht ist die Mutter der Porzellankiste“ und „Vertrauen ist gut, Kontrolle ist besser“ gewinnen immer mehr an Bedeutung. Das Problem an gut gemachten Phishing-Mails, ist nämlich die schlechte Erkennungsrate von Sicherheitssoftware-Lösungen und auch die E-Mail Provider wie etwa google erkennen diese nur sehr schlecht, denn sie schlüpfen einfach durch den Spam-Filter. Weiterlesen

Für alles gibt es einen Jahrestag und der eine ist sinnvoll und der andere eher nicht. Der heutige Jahrestag ist aber mal ein sinnvoller, denn der Word Backup Day erinnert an die dringende Notwendigkeit einer Datensicherung über die ich bereits ausführlich berichtet habe.

Am World Backup Day sollte sich also jeder mal ein bissen Zeit nehmen und meinen Beitrag zu dem Thema Datensicherung lesen um die Verlustsicherheit der eigenen Daten zu gewährleisten. Ein etwas leidiges Thema denn auch wenn es sehr empfehlenswert ist, ständig Backups von wichtigen Daten zu erstellen, kümmert sich doch kaum jemand darum und ärgert sich erst dann, wenn es zu spät ist.

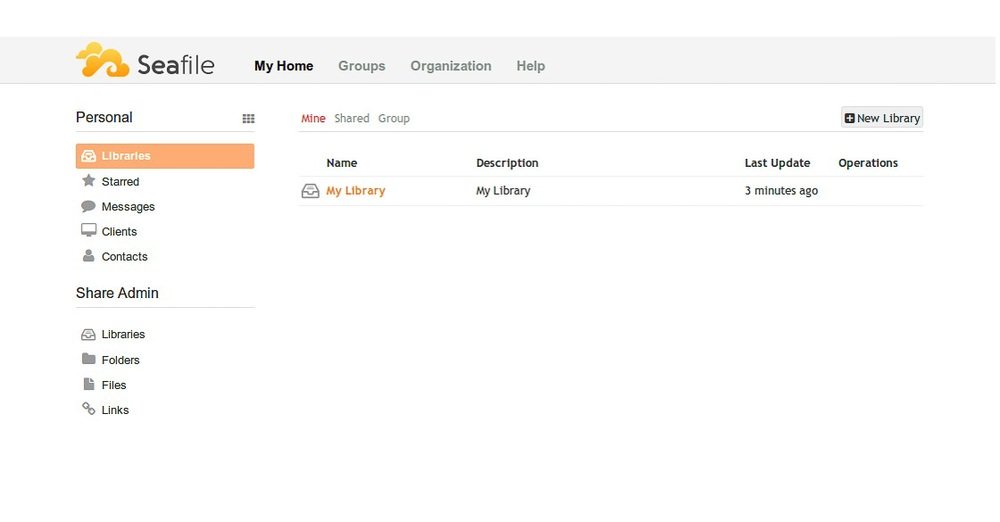

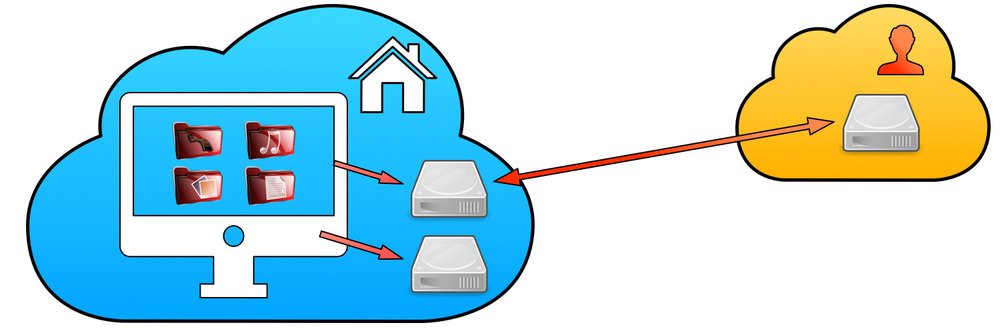

Cloud Anbieter gibt es wirklich reichlich und es ist für jeden etwas dabei. Ich habe bereits verschiedene Anbieter wie box, HiDrive, Dropbox usw. ausprobiert und mein persönlicher Favorit ist Dropbox. Über den großen und überzeugenden Funktionsumfang von Dropbox brauche ich sicherlich nichts mehr zu schreiben.

Wer eine Übersicht mit vielen Vergleichen der unterschiedlichen Cloud Anbieter sucht, sollte mal bei Cloudinsider anschauen. Was aber z.B. Dropbox angeht, so gibt es nur einen kleinen Nachteil und zwar liegen die Daten auf Servern in den USA und dort wird das Thema Datenschutz ja nicht so groß geschrieben, wie es in der EU oder speziell in Deutschland der Fall ist. (Details siehe Wikipedia) Weiterhin ist es nicht möglich, Ordner innerhalb seiner Dropbox mit einem anderen Passwort zu schützen und die Daten sind nicht Verschlüsselt.

Wenn Smartphone Besitzer sich vor umgefugten Zugriff durch aktivieren einer Code-Sperre, schützen wollen was auch sehr zu empfehlen ist und dieses dann wegen einem Fehler im mobilen Betriebssystems leicht umgangen werden kann, ist das wirklich mehr als ärgerlich. Erst betraf es Apple Mitte Februar 2013 mit iOS 6.1 und jetzt hat das von Samsung gebaute Android Flaggschiff Galaxy S3 mit Android Version 4.1.2 eine Sicherheitslücke. Die Schutzmaßnahme durch die Code-Sperre lässt sich in Sekundenschnelle umgehen und was hierbei noch viel schlimmer ist, als es bei iOS 6.1 schon der Fall war, sie lässt sich dauerhaft deaktivieren.

Zur Umgehung der Code-Sperre genügt es, auf dem Lockscreen des gesperrten Galaxy S3 einen Notruf zu starten und dann auf die Notfall-Kontakte zu klicken und den Home-Button zu drücken. Anschließend kurz den Power-Button. Die Sicherheitssperre bleibt bis zum nächsten Neustart dauerhaft deaktiviert. Es gibt es keine Möglichkeit diesen Trick zu unterbinden, da die Funktion zur Anwahl einer Notrufnummer bei jeder verfügbaren Sperrmethode (Muster, PIN, Gesichtserkennung) vorhanden ist. Samsung kann diese Lücke daher nur durch ein Software-Update beheben.

Die Verwendung eines Passcodes auf einem mobilen Gerät wie Smartphone oder Tablet ist absolut zu befürworten. Wenn man nämlich bedenkt welche wichtigen bzw. sehr persönlichen Daten sich heute auf den meisten mobilen Gerät befinden und was damit in den falschen Händen passieren kann. Es geht hier nicht nur um die E-Mails und Kontakte, sondern auch um die ganzen Apps auf den Geräten, denn diese sind zum einen ebenfalls voller Daten bzw. greifen online darauf zu und in fast allen Fällen nicht extra durch Eingabe eines Passworts geschützt. Auch sollte man den entstehenden Schaden nicht vergessen der auftreten kann, wenn jemand mit böser oder krimineller Absicht meinen Account bei den Sozialen Netzwerken wie etwa Facebook oder Xing verwendet.

Die Verwendung eines Passcodes auf einem mobilen Gerät wie Smartphone oder Tablet ist absolut zu befürworten. Wenn man nämlich bedenkt welche wichtigen bzw. sehr persönlichen Daten sich heute auf den meisten mobilen Gerät befinden und was damit in den falschen Händen passieren kann. Es geht hier nicht nur um die E-Mails und Kontakte, sondern auch um die ganzen Apps auf den Geräten, denn diese sind zum einen ebenfalls voller Daten bzw. greifen online darauf zu und in fast allen Fällen nicht extra durch Eingabe eines Passworts geschützt. Auch sollte man den entstehenden Schaden nicht vergessen der auftreten kann, wenn jemand mit böser oder krimineller Absicht meinen Account bei den Sozialen Netzwerken wie etwa Facebook oder Xing verwendet.

Man sollte also unbedingt die Codesperre auf den Geräten aktivieren und das geht bei iPhone und iPad unter: Einstellungen > Allgemein > Code-Sperre und unter Android: Einstellungen > Standort und Sicherheit > Bildschirmsperre. Das minimale wäre hier ein Zahlencode mit 4 stellen, dieser sollte auch nicht mit der PIN Nummer der SIM Karte identisch sein. Eine eine einfache Zahlenkombination wie 1234 usw. sollte bei PIN und Code-Sperre vermeiden. Ebenfalls sollte man die Funktion aktivieren, das Gerät nach zu vielen Fehlversuchen zu löschen und 5 Eingaben wäre hier zu empfehlen. Was die Dauer angeht, ab wann der Code nach einer Nichtbenutzung des Gerätes erforderlich ist, darüber kann man sicherlich lange streiten und richtige Vorgaben gibt es hier nicht. Meiner persönliche Empfehlung sind 5 Minuten.

Im Unternehmensumfeld wird die Code-Sperre und auch sonst alle relevanten Einstellung zentral gesteuert und der Anwender kann diese nicht ändern und muss mit den Vorgaben leben. Woher kommen aber diese Vorgaben? Es gibt auf der einen Seite den Sicherheitsbeauftragten, der am liebsten nach maximal 1 Minute die Eingabe das Codes fordert, um ein höchstes Maß an Sicherheit gewährleisten und häufig kommen die Vorgaben auch von der Geschäftsführung. Dann gibt es aber auch den Admin, welcher die Software betreut und die Geräte an die Mitarbeiter ausliefert und den Unmut dann zu spüren bekommt, das wäre ja total unproduktiv und so weiter und sofort. Es ist also wichtig den Mitarbeitern die Notwendigkeit der Sicherheitsmaßnahmen zu erklären und eine zeitliche Spanne zu wählen, die am besten in die Realität passt, das gilt dann auch bei der Beratung der Geschäftsführung und den Verhandlungen mit dem Sicherheitsexperten. Bei meiner Einführung einer MDM (Mobile Device Management) Lösung im Unternehmen mit knapp 200 iOS Geräten zum Beginn hat das sehr gut geklappt und es waren sogar knapp 100 private Geräte. Schweigen ist Silber und reden ist hier absolut Goldwert.

Fazit: Ein Geräte-Code und eine PIN-Sperre auf mobilen Geräten ist notwendig, soviel steht fest! Der Verlust des eigentlichen Geräts ist ja schon schlimm genug, wenn aber wenn der Finder oder Dieb auch noch an die Daten kommt und sogar noch die Telefonrechnung in die Höhe treiben kann, ist es mit Abstand noch viel Schlimmer und in machen Fällen kaum auszumahlen, was bei Missbrauch passieren könnte.

Grundlegend kann man sicher sagen, dass der „normale“ Computer Anwender beim Verständnis zum Thema Datensicherheit immer etwas hinterher hinkt. In den letzten Jahren machten aber genügend Viren und Trojaner ihre große Runde durchs Netz und sorgten auch in der Presse bzw. im TV für Nachrichtenstoff. Somit wurde das Thema auch dem Otto Normalverbraucher immer wieder vor Augen geführt und langsam aber sicher, machte sich der normale Computer Anwender Gedanken zumindest zum Thema Virenschutz und aktuelle Browser Versionen. Nur leider, ist es ein Trugschluss zu glauben, dass ein Virenscanner oder auch eine so genannte Internet Security Suite hundertprozentigen Schutz bieten. Weiterlesen

Grundlegend kann man sicher sagen, dass der „normale“ Computer Anwender beim Verständnis zum Thema Datensicherheit immer etwas hinterher hinkt. In den letzten Jahren machten aber genügend Viren und Trojaner ihre große Runde durchs Netz und sorgten auch in der Presse bzw. im TV für Nachrichtenstoff. Somit wurde das Thema auch dem Otto Normalverbraucher immer wieder vor Augen geführt und langsam aber sicher, machte sich der normale Computer Anwender Gedanken zumindest zum Thema Virenschutz und aktuelle Browser Versionen. Nur leider, ist es ein Trugschluss zu glauben, dass ein Virenscanner oder auch eine so genannte Internet Security Suite hundertprozentigen Schutz bieten. Weiterlesen

Rund 70 Prozent aller Deutschen geben an, schon einmal Opfer von Onlinebetrug geworden zu sein. In den letzten zwölf Monaten gab es dreimal mehr Opfer von Internetkriminalität als von Gewalttaten. Allein in Deutschland kommen täglich 43.000 neue Betrogene dazu. Weltweit sind es mehr als eine Million pro Tag. Weltweit haben 2012 Internetkriminelle einen Schaden von 284 Milliarden Euro verursacht. Die Dokumentation begleitet die trickreichen Machenschaften von Cyber-Gangstern über einen Zeitraum von zwei Jahren und folgt BKA-Fahndern, dem FBI, französischen und britischen Ermittlern bei ihrem Kampf gegen die Internet-Kriminaliät.

Sie sehen gerade einen Platzhalterinhalt von YouTube. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Wenn man das Passwort für Windows 7 vergessen hat, oder eine gebrauchtes System gekauft hat, kann das ein echtes Problem darstellen und man hat dann zwei Möglichkeiten: Entweder Windows neu installieren und zumindest alle Programme und Einstellungen verlieren, denn die Festplatte kann ja ausgebaut und mit einem passenden Adapter per USB an einen anderen Rechner gehangen werden um die Daten zu sichern, oder sich mit der folgenden Schritt für Schritt Anleitung wieder Zugang zum System verschaffen. Weiterlesen

Wenn man das Passwort für Windows 7 vergessen hat, oder eine gebrauchtes System gekauft hat, kann das ein echtes Problem darstellen und man hat dann zwei Möglichkeiten: Entweder Windows neu installieren und zumindest alle Programme und Einstellungen verlieren, denn die Festplatte kann ja ausgebaut und mit einem passenden Adapter per USB an einen anderen Rechner gehangen werden um die Daten zu sichern, oder sich mit der folgenden Schritt für Schritt Anleitung wieder Zugang zum System verschaffen. Weiterlesen

Heute habe ich bei Ebay Kleinanzeigen mein Macbook zum Verkauf reingesetzt (Wer interesse hat hier klicken) und kam bereits kurze Zeit später eine Post eines gewissen „edward“ mit der E-Mail-Adresse edwardmusic2002@gmail.com und dieser fragte mit relativ gutem Deutsch, ob der Preis noch etwas verhandelbar sei und ob ein Versand nach England möglich wäre.

Ich kam ihm zehn Euro mit dem Preis entgegen und teilte ihm mit, dass ein Versand grundsätzlich nach England möglich ist. Er schlug dann eine Bezahlung per PayPal vor und ich teilte ihm meine PayPal E-Mail-Adresse mit. Kurz darauf erhielt ich eine E-Mail die sicherlich für viele Anwender wie eine „normale“ Zahlungsbestätigung von PayPal ausschauen würde. Nur machte mich natürlich generell der Versand nach England etwas stutzig bzw. aufmerksam und was fehlte war die Zahlungseingangsbestätigung über die iPhone APP. Als ich mir die E-Mail Bestätigung dann genauer angeschaut habe, konnte ich auch sofort erkennen, dass die Absenderadresse nicht ganz mit der Original Absenderadresse übereinstimmt.

Natürlich hat kein Geldeingang stattgefunden, aber diese Masche dürfte sicherlich bei einigen Kunden funktionieren. Also selbst beim angeblich sicheren Bezahl-System PayPal ist immer noch etwas Vorsicht geboten und das persönliche Misstrauen ist sicherlich in vielen Fällen im Internet wie immer der beste Schutz.

Da schau mal einer an, der liebe Herr „edward“aus England hat langsam genug von der Betrügerei und muss sich erstmal von dem ganzen E-Mail schreiben erholen und hat seine Schwester Mrs.Ann Powell gebeten, seine Betrügerischen Tätigkeiten auf ebay zu übernehmen. Na da freuen wir uns doch!

Und was ist doch gleich mit Paypal? habe ich denen nicht am 27.10.2012 eine E-Mail geschickt, dass in deren Namen gefälschte E-Mails versendet werden? JA und habe ich irgendeine Art von Antwort bekommen? NEIN! Frechheit? JA irgendwie schon. Nicht das Sie etwas dagegen unternehmen können. Aber zumindest dem Kunden mit einer einfachen Standart E-Mail antworten, ist doch echt nicht zu viel verlangt.

Ich habe mein Macbook übrigens erfolgreich über eBay Kleinanzeigen verkauft und wie hat der Käufer bezahlt? in Bar! Mein Opa hat schon immer gesagt „Nur Bares ist wahres“ Recht hat er!

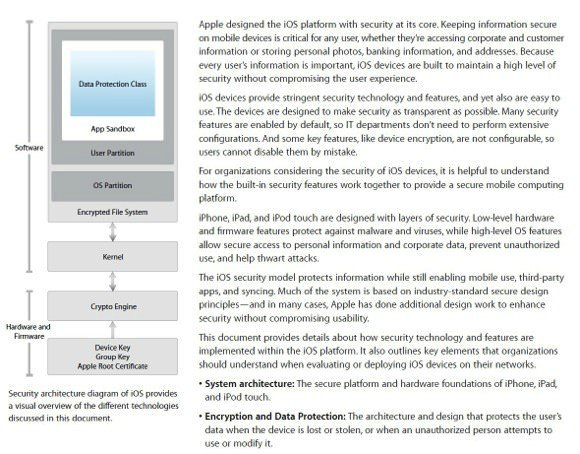

iOS Geräte im Privatkundensegment ist für Apple natürlich noch nicht genug und somit werden auch Unternehmen fleißig umworben. Apple hat nun das iOS Security Whitepaper veröffentlicht und dieses befasst sich mit dem gesamten Betriebsystem aus der Sicherheitsperspektive und erklärt warum iOS ein sicheres Betriebsystem ist und was alles unternommen wurde, um sich im Business Umfeld positionieren zu können.

Lange Zeit hieß es immer „Mac OSX ist sicher“ und im Prinzip ist das Apple Betriebssystem auch als sehr sicher zu bezeichnen, aber Microsoft Windows 7 eigentlich auch. Das Problem ist die Verbreitung der Betriebssysteme und etwa die Wirtschaftlichen Interessen die hinter der Entwicklung eines Trojaners oder eines Virus stecken.

Laut den Web-Analysten von .Net Applications konnte Windows im März 2012 wieder bei den Marktanteilen zulegen und liegt bei 92,48% während OSX bei 6,54% und Linux bei 0,98% liegt.Es ist also auf der einen Seite klar, das sich die Entwicklung eines Schädlings für die Plattform Windows Aufgrund der Nutzerzahlen eher „lohnt“ als für die anderen Plattformen. Weiterlesen

Nach erfolgreicher Installation von Forefront und dem erstellen einer oder mehrerer Policies, kommt es zu dem Problem das im Knoten Forefront –> Policies die bestehenden Einträge nicht angezeigt werden. Lediglich in der Statusleiste wird angezeigt, dass es Einträge gibt. Eine Installation / Deinstallation in allen erdenklichen Varianten bringt keine Lösung.

Die Lösung ist einfacher als gedacht. Einfach die Datei: microsoft.configurationmanagement.managementprovider.dll die im Verzeichnis: Microsoft Configuration ManagerAdminUIbin liegt umbenennen und das Bugfixes: KB2271736 erneuten installieren.