Seit Facebooks WhatsApp-Deal wenden sich immer mehr Nutzer vom Messenger ab. Alternativen gibt es schon länger, beachtet wurden sie bislang jedoch kaum. Wegen Facebooks Ruf als Datenkrake sind vergleichbare Dienste nun in den Fokus gerückt.

WhatsApp: gute Technik und ein großes Aber

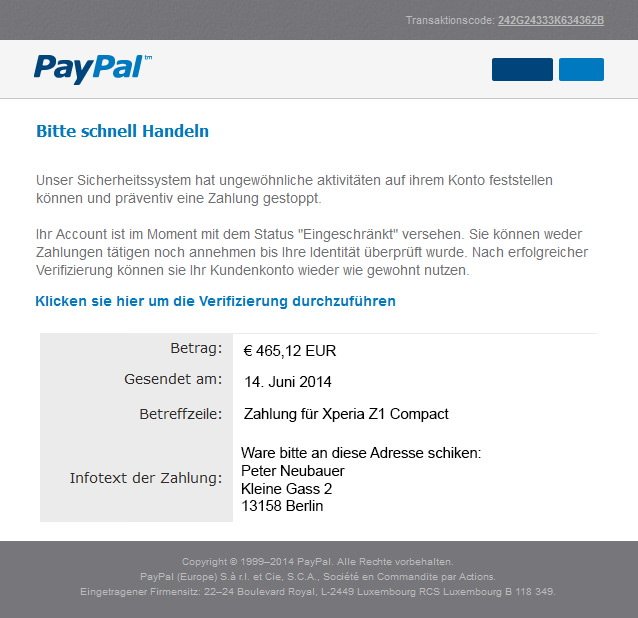

Heutzutage wird praktisch jedes Smartphone zusammen mit einer Handy-Internet-Flat gekauft. Unbegrenztes Surfen ab 10 Euro pro Monat ist zum Standard geworden und war der Hauptgrund dafür, warum Messenger-Dienste wie WhatsApp die SMS abgelöst haben. WhatsApp ist im ersten Jahr kostenlos und kostet danach 89 Cent im Jahr; ein fairer Preis, wenn man bedenkt, dass damit nach Belieben gechattet werden kann. Als Kritikpunkt gelten jedoch die vielen Meldungen über Sicherheitslücken und Datenmissbrauch in den letzten Monaten. Durch die Übernahme wurde das Vertrauen in den Dienst nicht gerade verstärkt

Dasselbe in Blau: Telegram auf dem Vormarsch

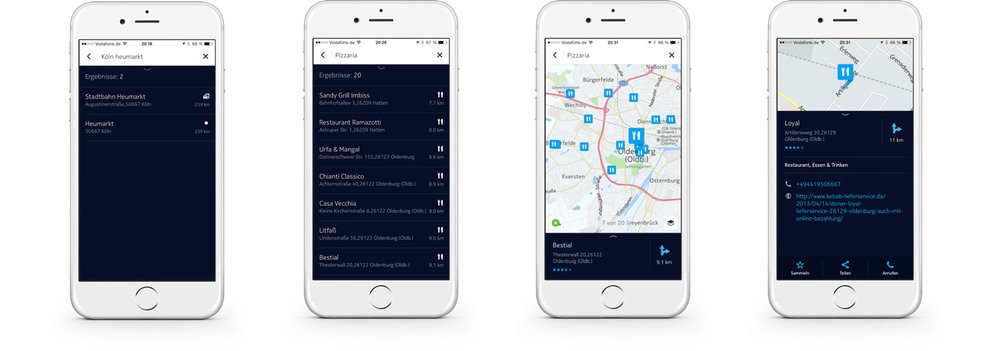

[appbox appstore 686449807-iphone screenshots]

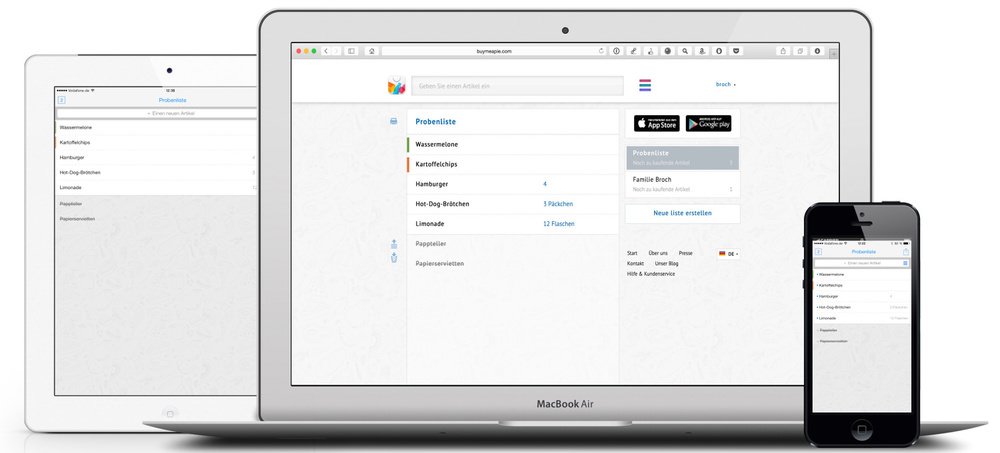

Aktuell verbreitet sich Telegram am stärksten. Im Februar verzeichnete der Dienst ganze 100 neue Mitglieder pro Sekunde. Die Macher verfolgen dabei ein einfaches Konzept: Telegram ist nach exakt demselben Muster wie WhatsApp aufgebaut, es gibt also keine Eingewöhnungszeit für Wechselwillige. Dass die Menüführung blau statt grün unterlegt ist, scheint auf den ersten Blick der größte Unterschied zu sein.

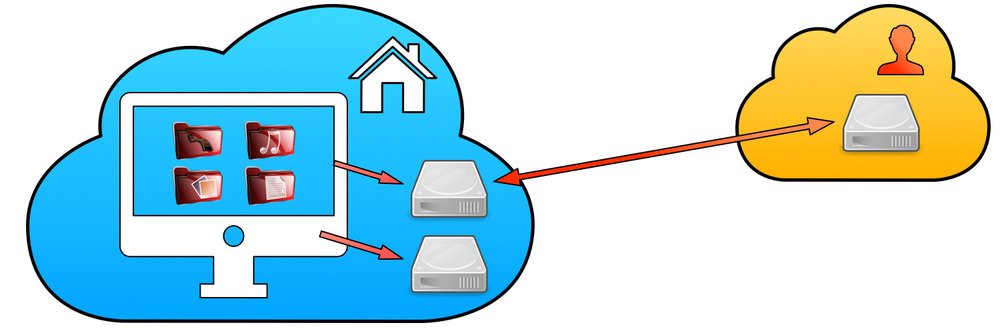

Telegram verfügt allerdings zusätzlich über Desktop- und Browser-Klienten, mit denen bequem vom PC und Mac aus gechattet werden kann. Das ist ein großer Vorteil und funktioniert in der Praxis sehr gut. Die Konversation wird auf dem Handy laufend synchronisiert, der Abgleich zwischen den benutzten Geräten geschieht also vollautomatisch.

WhatsApp-Schwächen geschickt ausgenutzt

Ob im Büro oder zuhause, ist der Chat-Klient für viele Wechsler ein schlagendes Argument. Hinzu kommt, dass Telegram komplett kostenlos ist, außerdem können Chats nach Bedarf verschlüsselt werden. Die Wahrscheinlichkeit, dass vertrauliche Inhalte in fremde Hände geraten, geht damit gegen Null. All das ist WhatsApp sicher ein Dorn im Auge, hat das Unternehmen doch längst erkannt, mit welchen Schritten die Konkurrenz, zu der neben Telegram auch Threema und Line gehören, momentan aufholt.

Wo geht es für WhatsApp hin?

Ob die grüne App von der Bildfläche verschwinden wird, bleibt jedoch abzuwarten, da viele User sich ungern vom Gewohnten trennen, alleine aus Gründen der Bequemlichkeit. Die Alternativen existieren schon länger, ein Grund zum Wechseln waren sie bislang aber nicht. Außerdem können mehrere Messenger-Apps auf dem Handy installiert sein, ohne sich in die Quere zu kommen – eine Koexistenz ist also nicht ausgeschlossen

[appbox appstore 686449807 compact]

[appbox googleplay org.telegram.messenger compact]

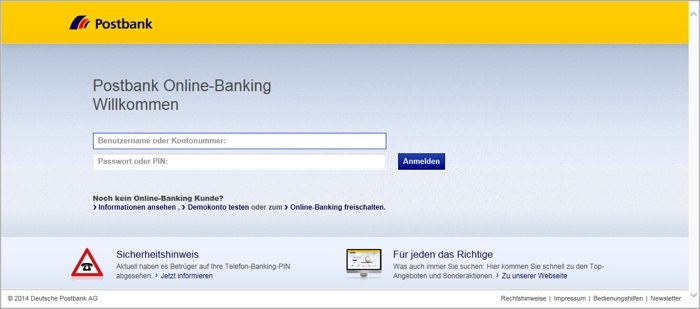

Original Postbank Online-Banking (https://banking.postbank.de)

Original Postbank Online-Banking (https://banking.postbank.de)