Die Schlagzeile „Apple Touch-ID schon gehackt“ zieht zwar erstmal viele Leser an, weicht aber dann doch stark von der Realität ab. Ja der Chaos Computer Club (CCC) hat 3 Tage nach dem Verkaufsstart vom iPhone 5S dessen Fingerabdrucksensor (Touch ID) gehackt, oder sagen wird doch mal der Genauigkeit halber, der CCC hat den Sensor überlistet.

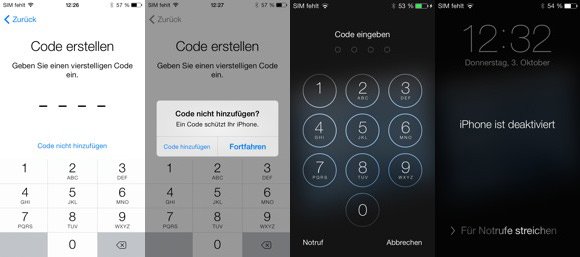

Aber wenn man sich mal kurz an das Jahr 2008 erinnern möge, denn damals hat der CCC sich den Fingerabdruck von Minister Schäuble über ein überreichtes Glas besorgt und auf die gleiche Art einen Fingerabdruck nachgebaut. Also erstmal ist die Vorgehensweise nichts neues und natürlich ist ein biometrischer Schutz nicht 100% sicher, das hat ja auch nie einer behauptetet, auch Apple nicht. Vergessen wir hier bitte auch nicht, es ist ein kann und kein muss, den Sensor zu verwenden. Wer möchte kann bei seinem Gerätecode und dem Passwort für den AppStore bleiben.

Doch was den Ablauf des „Hacks“ vom CCC angeht, ist dieser nicht an die Realität geknüpft. Was soll denn die Sicherheitskombination, aus Touch ID und der Aktivierungssperre (ich berichtete) unter iOS 7 bewirken? Sie soll die Diebstähle von iPhone und iPad reduzieren und das tut sie definitiv.

Der CCC benötigte einen gut lesbaren Fingerabdruck des Besitzers, um den dann zu digitalisieren und nachzubearbeiten. Im Anschluss wurde dieser Abdruck dann auf eine Folie gedruckt, das Druckbild wird dann Latexmilch oder Holzleim aufgetragen, die getrocknete Flüssigkeit enthält anschließend ein Relief-Abbild des Fingerabdrucks. Feuchte man diesen Abdruck leicht an, lässt sich ein iPhone 5S damit entsperren. Hat ein Dieb auch meinen Fingerabdruck? NEIN und kann er einen Abdruck von der iPhone Glasscheibe verwenden/gebrauchen? NEIN. Na merkst du was?

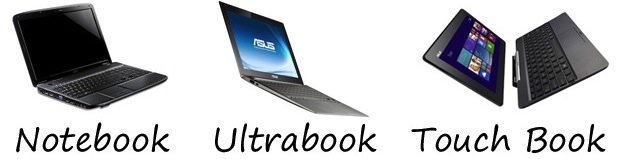

Viele Smartphone Besitzer haben weder eine Gerätesperre, noch bietet Ihr Smartphone eine Aktivierungssperre an und bei einem Verlust lassen sich Daten kompromittieren und am Ende wird das Gerät auf die Werkseinstellungen zurückgesetzt und verkauft. Selbst wenn eine Gerätesperre vorhanden ist, lassen sich alle „anderen“ Smartphones ohne große Kenntnisse per Hardreset zurücksetzen, das ist die bittere Realität!

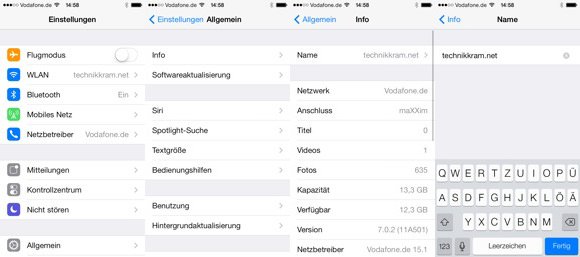

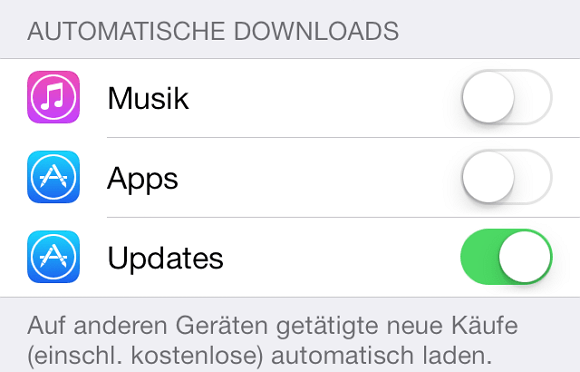

Ein mit iOS 7 ausgestattetes Gerät, mit einer aktiven Aktivierungssperre ist für einen Dieb unbrauchbar, weil er nicht die Apple iCloud Daten des Besitzers kennt und dann nicht am Aktivierungsserver von Apple vorbeikommt und somit ist das Gerät nicht zu verkaufen. Wenn jetzt noch ein weiterer Schutzmechanismus, die Daten auf dem Gerät vor dem Zugriff unbefugter Personen schützt, ist das doch ein großer Vorschritt. Ob nun Touch ID oder der klassischer Gerätecode verwendend wird, ist hierbei auch egal. Es gibt aber nunmal viele Menschen, die es zu „lästig“ finden, immer einen Gerätecode oder ein Muster einzugeben, bevor sie das Gerät verwenden können. Dann wird entweder der Schutz komplett deaktiviert, oder die Zeit ab dem der Schutz (bei Nichtbenutzung) aktiv wird, ist einfach zu hoch eingestellt.

Wenn Apples Touch ID solchen Menschen hilft, Ihr Gerät zu schützen, weil das entsperren einfach und bequem geht und halt nicht mehr lästig und nervig ist, dann ist das gut so.