Auf meinem Nachttisch ist wie bei den meisten nicht wirklich so viel Platz, aber Tablet und Smartphone liegen dort auch Abends zum laden. Um das Platzproblem in den Griff zu bekommen, habe ich mir die Dual-Port Ladestation von EasyAcc zugelegt.

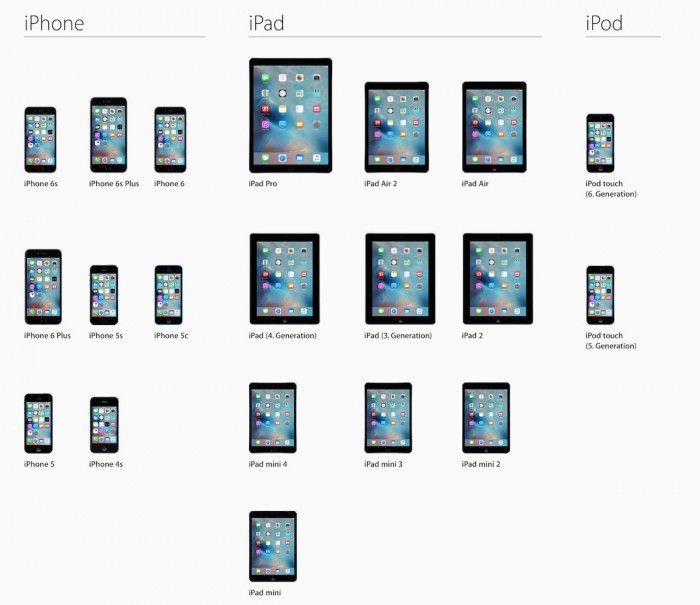

Die Station hat zwei gummierte Ablagen mit jeweils einer Tiefe von 12,9mm und einer Breite von 85mm. Somit sollten alle gängigen Tablets und Smartphone selbst mit einer Schutzhülle darin einen sicheren Platz finden können.

Auf der Rückseite findet man den Anschluss für das Stromkabel, welches die beiden USB Ports, die sich ebenfalls auf der Rückseite befinden, mit 4,8A(max) 24W(max) versorgt. Die Ports können automatisch erkennen was für ein Gerät angeschlossen ist und die schnellstmögliche Ladestärke aushandeln und sind mit fast jedem Gerät, welches mit 5V geladen werden kann kompatibel. iPad Air und iPad mini gleichzeitig aufladen, war überhaupt kein Problem.

Aber nicht nur auf den Nachttisch, sondern auch an vielen anderen Orten kann man so eine Ladestation gut gebrauchen. Dank der Neigung kann man etwa ein Tablet auch sehr gut in der Küche zum Lesen von Rezepten aufstellen und hat die Hände frei. Es gibt die Station auch in einer Version mit nur einer Standfunktion und 3.4A Leistung (Link).

Ich kann die Ladestation nur empfehlen und das mit einem oder zwei Ports. Hier bekommt man für kleines Geld ein nützliches Zubehör mit einer sehr gute Verarbeitung.

Produkt bei Amazon ansehen (B013B22EC0)

Am Abend werkelte ich noch mit dem letzten Rest vom Tageslicht im Vorgarten herum, als um 20:30 ein netter Herr hinter meiner Hecke hervorschaute und mir ein Paket reichte. Beeindruckend das überhaupt um die Uhrzeit noch Pakete zugestellt werden und vor allem, dass dieses recht kleine Zeitfenster so gut getroffen wurde.

Am Abend werkelte ich noch mit dem letzten Rest vom Tageslicht im Vorgarten herum, als um 20:30 ein netter Herr hinter meiner Hecke hervorschaute und mir ein Paket reichte. Beeindruckend das überhaupt um die Uhrzeit noch Pakete zugestellt werden und vor allem, dass dieses recht kleine Zeitfenster so gut getroffen wurde.

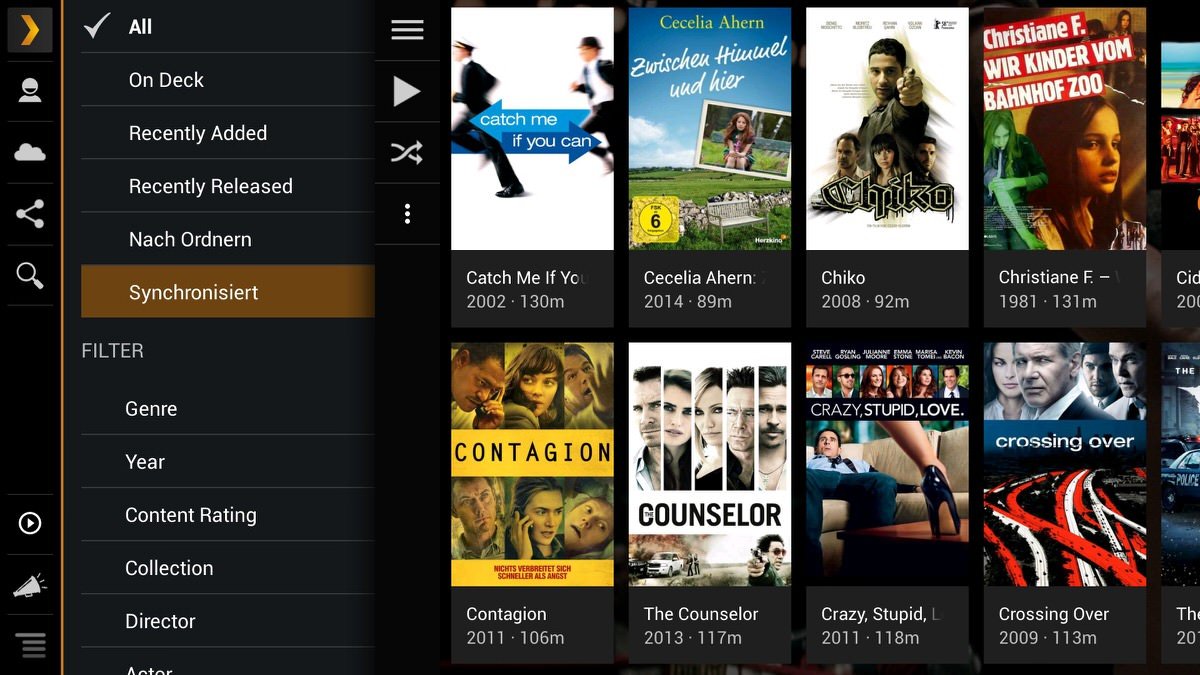

Neu ist die App-Funktion. So können Entwickler zukünftig Programme schreiben, die ein Zusammenspiel zwischen mobilen Geräten (

Neu ist die App-Funktion. So können Entwickler zukünftig Programme schreiben, die ein Zusammenspiel zwischen mobilen Geräten (