Die Entwicklung der Mobile Games hat in den vergangenen 15 Jahren einen so gewaltigen Sprung gemacht, wie man es sich hätte kaum Träumen lassen. Zwischen dem Klassiker „Snake“ auf dem monochromen 84 × 48 Pixel Display meines Nokia Handys und einem aktuellen High End Smartphone Game liegen in Sachen Grafik und Spieltiefe Welten. Als Epic Games im Rahmen der Apple Keynote vom iPhone 4S im Jahre 2011 Ihr Spiel Infinity Blade II vorstellten, viel bei den meisten Leuten die Kinnlade runter und man dachte nur krass, was für eine geile Grafik und das auf einem „Handy“

Die Spiele-Apps der Gegenwart

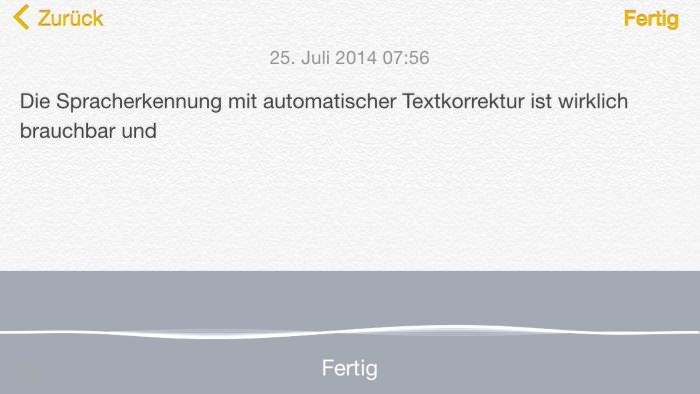

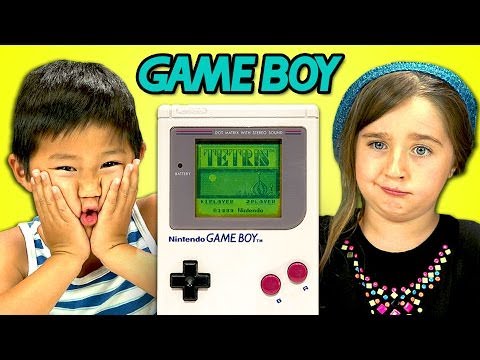

Vor Kurzem machte ein Video die Runde, in dem einige Kinder das gute als Tetris auf einem Game Boy spielen und ihre Erfahrung im Anschluss kommentieren müssen. Ihr Urteil ist niederschmetternd: Die Menschen in der Vergangenheit täten ihnen leid und sie könnten nicht nachvollziehen, wie man sich anno dazumal stundenlang mit diesem Museumsstück beschäftigen konnte. Was Kinder der 80er und 90er Jahre wie mir, Tränen in die Augen treibt, ist natürlich ein leicht zu erklärender Umstand: Smartphones und Tablets mit teilweise Riesenbildschirmen und die Handheld-Konsolen der neuesten Generation, lassen den guten alten Game Boy ganz schön alt aussehen.

Auf dem Smartphone lassen sich grafisch anspruchsvolle Games in 3D-Optik und sogar Augmented-Reality-Spiele zum Teil völlig kostenlos nutzen. Auch Browser Games wie der Klassiker Grepolis der Hamburger Spieleschmiede InnoGames sind schon vor längerer Zeit als Applikation für die mobilen Endgeräte erschienen. Wie bei vielen anderen ist Grepolis kostenlos, wobei etwaige Erweiterungen im Spielverlauf gegen bare Münze erworben werden können. Das nennt man Free to Play oder auch das Freemium Model über das ich bereits berichtet habe und mit dem die Entwicklerstudios von mobilen Games aktuell am besten ihr Geld verdienen.

Augmented Reality Games geht noch eine Stufe weiter

Die aktuellen Augmented-Reality-Spiele wie etwa Real Strike oder ARBasketball, verbinden das reale Umfeld des Endgerät-Besitzers mit virtuellen Elementen, die auf dem Display des Smartphones oder Tablets erscheinen. Man kann so also beispielsweise Bälle in einen dreidimensionalen Basketball-Korb werfen oder auf virtuelle Weltraumdrohnen im eigenen Wohnzimmer schießen. Die Augmented Reality Games dürften zukünftig, wenn sich VR-Brillen wie Oculus Rift flächendeckend etablieren, wohl noch eine größere Rolle spielen. Dann könnte man zum Beispiel die Zombie-Apokalypse im eigenen Vorgarten erleben.

Hier hinkt zwar die Grafik noch etwas hinterher, aber viele High End Smartphones sind bereits leistungsstärker als so mancher Windows XP Rechner und davon gibt es ja bekanntlich noch recht viele. Somit sollte es an der Hardwareleistung nicht scheitern und nun sind die Entwickler gefragt, mit ihren teilweise überragenden Ideen das mobile spielen noch realistischer und spannender zu gestalten. Wir dürfen gespannt sein, was sich auf dem Markt noch alles so tut.

Bild:

Bild:  Bild: Pixabay by Fill

Bild: Pixabay by Fill

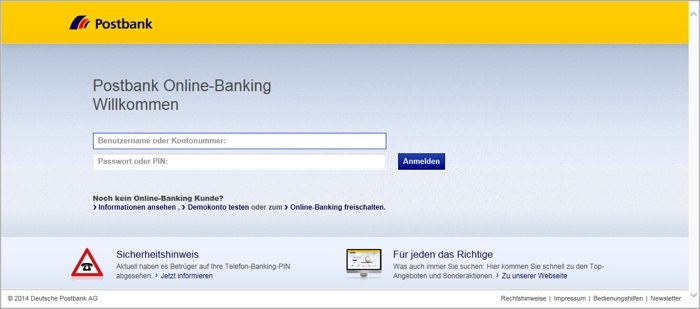

Original Postbank Online-Banking (https://banking.postbank.de)

Original Postbank Online-Banking (https://banking.postbank.de)