Zwei Hersteller dominieren den semi-professionellen WLAN- und Netzwerktechnikmarkt seit Jahren: TP-Link Omada und Ubiquiti UniFi. Beide Systeme bieten skalierbare, controllerbasierte Netzwerklösungen, die weit über das hinausgehen, was klassische Heimrouter leisten. Wer sein Heimnetzwerk oder kleines Büro professionell strukturieren möchte – mit zentralem Management, VLAN-Trennung, VPN und nahtlosem Roaming – steht unweigerlich vor der Frage: Omada oder UniFi? Ich habe beide Systeme intensiv getestet – in typischen Praxisumgebungen mit mehreren Access Points, PoE-Switches, VPN-Routing und Cloud-Management. Dieser Artikel vergleicht beide Ökosysteme in Tiefe: von der Hardware über die Controller-Software bis hin zu Performance, Sicherheit und Zukunftssicherheit. Ziel ist kein Sieger nach Punkten, sondern ein klarer Überblick, welches System für welchen Einsatzzweck die bessere Wahl ist.

Schlagwortarchiv für: Fritz! Box VPN

Ein performantes und sicheres WLAN ist längst mehr als ein Komfortfeature – es ist die Grundlage für stabile Heimnetzwerke, Homeoffice und moderne Videoüberwachung. Wer mehr als ein einzelnes WLAN-Netz braucht, stößt mit herkömmlichen Routern schnell an Grenzen. Genau hier spielt TP-Link Omada seine Stärken aus: skalierbare SDN-Verwaltung, professionelles Mesh-Roaming und integrierte VPN-Funktionen. In diesem Praxis-Tutorial zeige ich dir Schritt für Schritt, wie du ein Omada Mesh-Netzwerk aufbaust, optimierst und mit VPN sicher verbindest – inklusive realer Best-Practices für fortgeschrittene Setups.

amazon.de/s?k=DynDNS&tag=tk2-21″ rel=“nofollow noopener“ target=“_blank“>DynDNS und Router-Menüs verbracht habe. Wer schon einmal versucht hat, aus der Ferne auf sein QNAP–NAS zuzugreifen, kennt das Spiel: IPs ändern sich, Router blockieren Ports, und am Ende läuft es doch nicht stabil. Mit myQNAPcloud Link verspricht QNAP eine Lösung ohne diesen technischen Overhead – Plug-and-Play-Fernzugriff ohne VPN und ohne offene Ports. Klingt zu schön, um wahr zu sein? Ich habe mir den Dienst genauer angesehen und vor allem die Kostenfrage analysiert: Lohnt sich der Einsatz von myQNAPcloud Link wirklich – oder fährt man mit klassischen Alternativen wie VPN, DDNS und Portweiterleitung günstiger und flexibler?

Fernzugriff auf das eigene NAS ist ein Thema, das mich seit Jahren begleitet. Früher bedeutete das: Router konfigurieren, Ports weiterleiten, DynDNS-Dienste einrichten – und hoffen, dass der Internetanbieter nicht zwischendurch die IP-Adresse wechselt. Mit myQNAPcloud Link hat QNAP diesen Prozess drastisch vereinfacht. Der Dienst erlaubt es, von überall sicher auf das NAS zuzugreifen – ohne offene Ports und ohne komplizierte Netzwerkkonfiguration. Für mich als jemand, der regelmäßig mehrere NAS-Systeme (TS-231P2, TS-473, TS-453D) im Einsatz hat, ist das ein echter Gamechanger im Alltag. In diesem Artikel zeige ich dir Schritt für Schritt, wie du den myQNAPcloud Link auf deinem QNAP NAS einrichtest, welche technischen Hintergründe du kennen solltest und wie du das Setup in der Praxis optimal nutzt.

Fernzugriff auf das eigene NAS ist heute für viele selbstverständlich – egal ob im Home-Office, unterwegs oder für die private Medienverwaltung. Doch jedes Mal, wenn wir unser System online bringen, öffnen wir auch ein potenzielles Tor ins Heimnetz. In vielen Faellen zeigt sich, dass die Zeiten, als Portweiterleitungen die einzige Option waren – mühselig, fehleranfällig und sicherheitstechnisch ein Graus. Mit dem myQNAPcloud Link hat QNAP eine clevere Lösung geschaffen: einfacher Fernzugriff ohne Portfreigaben. Aber wie sicher ist das wirklich? Und welche Best Practices sollten Administratoren beachten, um ihr NAS bestmöglich zu schützen? Genau das beleuchten wir in diesem Artikel – praxisnah, technisch fundiert und mit Fokus auf reale Risiken und Schutzmaßnahmen.

Als jemand, der sein Zuhause seit Jahren mit NAS, Smart-Home-Servern und Automatisierung vernetzt, weiß ich, wie nervig Router-Portweiterleitungen sein können. Besonders dann, wenn man unterwegs dringend auf Daten zugreifen möchte – und der DynDNS-Dienst mal wieder streikt. Genau hier kommt myQNAPcloud Link ins Spiel: eine elegante Lösung von QNAP, die sicheren Fernzugriff auf dein NAS erlaubt, ohne dass du Ports öffnen oder komplexe Firewall-Regeln anlegen musst. Ich habe den Dienst in meinem eigenen Setup mit einem TS-231P2-4G getestet und war überrascht, wie reibungslos der Zugriff von überall klappt. In diesem Beitrag zeige ich dir, wie das Ganze funktioniert, wie du es einrichtest, wo die Stärken und Grenzen liegen – und warum es eine der sichersten und bequemsten Methoden für den Fernzugriff auf dein NAS ist.

In meinem Alltag als Netzwerktechniker sehe ich immer wieder dieselbe Situation: Ein modernes Smart Home mit Dutzenden Geräten – vom Sprachassistenten über die Überwachungskamera bis hin zum smarten Türschloss – hängt an einem einzigen Router, der noch mit Werkseinstellungen läuft. Genau dort liegt das Problem. Der Router ist das Herzstück des Heimnetzes, aber auch das Haupteinfallstor für Angriffe. In diesem Artikel werfe ich einen praxisorientierten Blick auf aktuelle Router-Modelle von AVM, ASUS, Netgear, TP-Link, Ubiquiti und Co. und vergleiche ihre Sicherheitsfunktionen, Update-Strategien und Möglichkeiten zur Segmentierung des Heimnetzes. Ziel: herausfinden, welcher Router nicht nur schnell, sondern auch sicher ist – und welche Funktionen in Zukunft unverzichtbar werden.

Wenn du wie ich regelmäßig von unterwegs auf dein Heimnetz zugreifst – sei es, um Kameras zu checken, Dateien vom NAS zu holen oder einfach den Smart-Home-Status zu prüfen – dann ist ein eigenes VPN Gold wert. Doch sobald man sich mit der Einrichtung beschäftigt, taucht schnell die Frage auf: Welches Protokoll ist besser – OpenVPN oder WireGuard? Beide gelten als sicher und zuverlässig, aber sie unterscheiden sich erheblich in Architektur, Performance und Handhabung. In diesem Artikel zeige ich dir aus meiner Praxis als Netzwerktechniker, worin die Unterschiede liegen, wie sie sich auf realer Hardware verhalten und welches Protokoll sich in einem privaten Heimnetz wirklich lohnt.

Beim Thema VPN-Heimnetzwerk einrichten: Schritt-für-Schritt Anleitung für Anfänger zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Damals war das Thema VPN im Heimnetz für mich noch Neuland. Heute läuft bei mir zu Hause alles sicher über einen eigenen VPN-Server – vom NAS bis zur Smart-Home-Zentrale. In diesem Artikel zeige ich dir ganz praktisch, wie du dein eigenes VPN-Heimnetzwerk einrichtest – Schritt für Schritt, ohne unnötige Theorie, aber mit dem nötigen technischen Tiefgang. Wir schauen uns verschiedene Router-Setups (ASUS, UniFi, EdgeRouter) an, sprechen über die passenden Protokolle (OpenVPN, L2TP/IPSec, WireGuard) und gehen auf typische Stolperfallen ein. Ziel: Du sollst am Ende in der Lage sein, dich sicher von überall mit deinem Heimnetz zu verbinden – ob im Café, im Urlaub oder im Büro.

Dieser Artikel zu „Kosten und Nutzen eines Heimnetz-VPNs: Eine umfassende Analyse“ ordnet die wichtigsten Aspekte und macht die Umsetzung Schritt fuer Schritt nachvollziehbar. zugreifen wollte – und prompt vor einer Fehlermeldung stand. Damals hatte ich zwar ein ordentliches WLAN und ein sauberes LAN-Design, aber keinen sicheren Fernzugriff. Heute läuft in meinem Smart Home ein eigener VPN-Server – und das Thema Kosten und Nutzen ist für mich ein spannendes Feld, das viele unterschätzen. Denn ein Heimnetz-VPN ist längst kein Luxus mehr, sondern ein Baustein für Datenschutz, Komfort und Sicherheit. In diesem Artikel analysiere ich detailliert, was ein VPN im Heimnetz wirklich kostet – in Euro, Strom und Zeit – und welchen Gegenwert man dafür erhält. Dabei geht es nicht nur um Hardware, sondern auch um laufende Kosten, Performance und reale Mehrwerte im Alltag.

Beim Thema VPN fürs Heimnetz: Sichere Verbindung zu Hause und unterwegs zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Kein Zugriff. Kein VPN. Seitdem gehört ein eigener VPN-Server fest zu meiner Netzwerkinfrastruktur. Ein VPN fürs Heimnetz ist mehr als nur ein Sicherheitsfeature: Es ist die digitale Brücke zwischen Zuhause und unterwegs. Mit einem korrekt eingerichteten VPN kannst du auf NAS, IP-Kameras, Smart-Home-Zentralen oder sogar Drucker zugreifen, als wärst du daheim im WLAN. In diesem Beitrag zeige ich dir, wie du dein eigenes VPN aufbaust, welche Protokolle sinnvoll sind, welche Hardware sich eignet und wie du typische Stolpersteine vermeidest – alles basierend auf realen Setups mit ASUS- und UniFi-Routern aus meinem Alltag.

Beim Thema UniFi Dream Machine SE im Test: Das Herzstück für dein Heimnetz zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Nach Jahren mit halbherzigen Router-Switch-Kombinationen wollte ich eine Lösung, die nicht nur zuverlässig, sondern auch professionell ist – und trotzdem im privaten Umfeld funktioniert. Die UniFi Dream Machine Special Edition (UDM-SE) ist genau das: ein echtes Herzstück für anspruchsvolle Heimnetzwerke. In diesem Testbericht zeige ich dir, warum sie sich gerade für fortgeschrittene Anwender lohnt, welche Stolperfallen es bei der Einrichtung gibt und wie du mit ein paar cleveren Konfigurationen das Maximum aus ihr herausholst.

Beim Thema Heimnetz absichern: Die 10 häufigsten Sicherheitslücken und wie du sie vermeidest zaehlen vor allem klare Fakten, realistische Erwartungen und eine praxistaugliche Umsetzung. Damals war mir klar: Auch im privaten Umfeld müssen wir Netzwerksicherheit ernst nehmen. Gerade weil unser Zuhause heute aus Routern, Access Points, Smart-TVs, Kameras und dutzenden IoT-Geräten besteht, reicht ein schwaches Glied, um das gesamte Netz angreifbar zu machen. In diesem Beitrag zeige ich dir die zehn häufigsten Sicherheitslücken im Heimnetz – und wie du sie mit praxisbewährten Maßnahmen dauerhaft schließen kannst. Dabei geht es nicht um theoretische Panikmache, sondern um konkrete, erprobte Lösungen aus meiner täglichen Arbeit als Netzwerktechniker.

Wenn man sein Smart Home vollständig lokal betreibt, gewinnt man enorm an Datenschutz und Unabhängigkeit – aber auch Verantwortung. Ohne Cloud gibt es keine zentrale Instanz, die Updates, Authentifizierung oder Backups verwaltet. In vielen Faellen zeigt sich, dass meine ersten Experimente mit Home Assistant auf dem Raspberry Pi🛒: alles lief wunderbar, bis ich nach einem Stromausfall feststellte, dass mein System ohne USV und regelmäßige Backups plötzlich unbrauchbar war. Seitdem habe ich meine Herangehensweise komplett überarbeitet. In diesem Artikel teile ich meine erprobten Best Practices für die Sicherheit eines lokal betriebenen Smart Homes – von der Hardware bis zur Netzwerktrennung. Ziel ist nicht nur Schutz vor externen Angriffen, sondern auch Stabilität, Ausfallsicherheit und Datenschutz im eigenen Heimnetz.

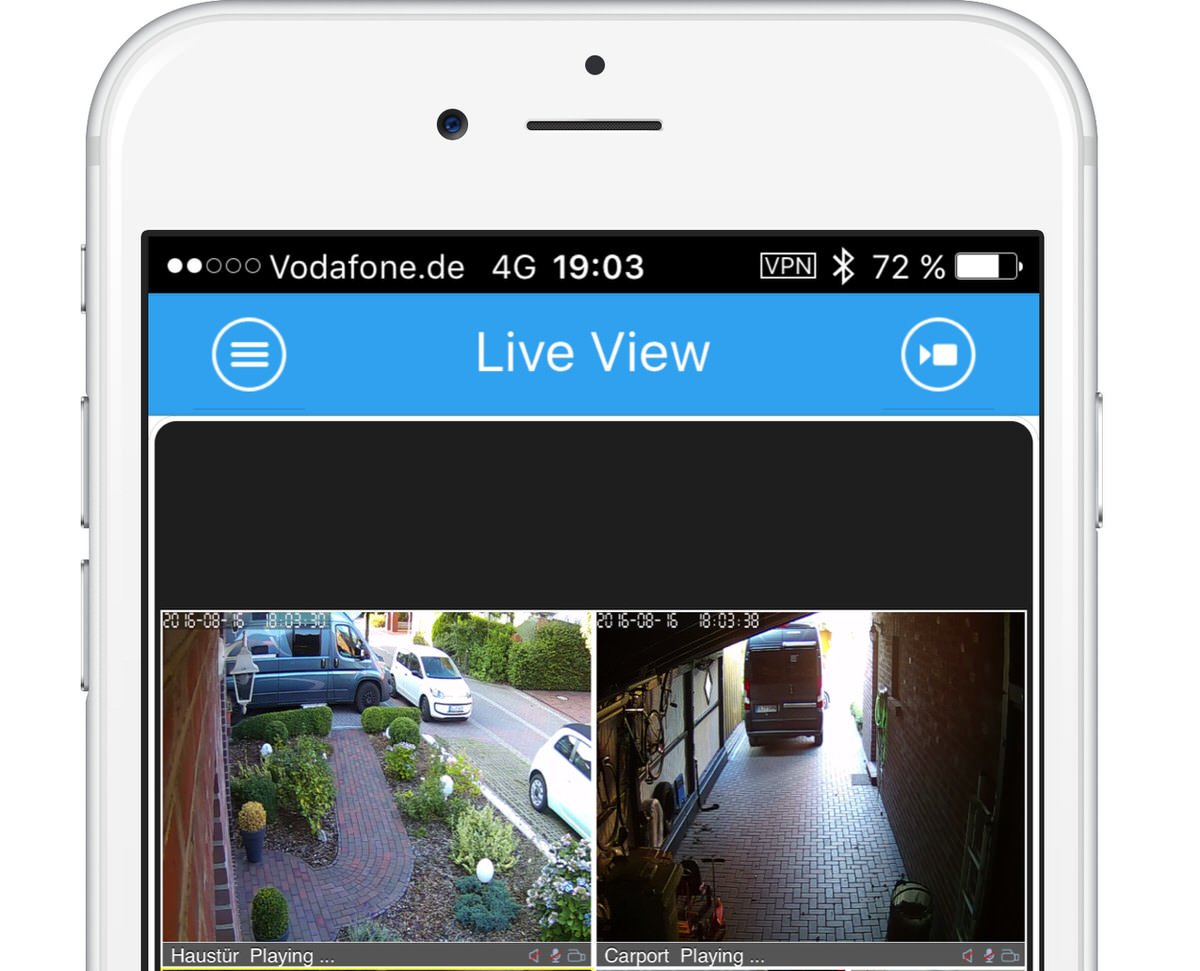

Über die HiKam A7 und S5 Mini Überwachungskameras habe ich hier im Blog ja bereits mehrfach berichtet. Ich bin immer noch sehr begeistert von dieser günstigen und zuverlässigen Lösung, um mein Haus überwachen zu können. Der Zugriff ist ja über die HiKam App auch von Unterwegs über das Mobilfunknetz möglich.

\n

\nDie Verbindung zwischen der Kamera und der App, wird über Cloud P2P realisiert und der Hersteller gibt an, keinen Zugriff auf den Videostream zu haben.

\n

Die Cloud wird nur benötigt, um die Verbindung zwischen Smartphone und Kamera herzustellen. Sobald diese Verbindung steht, fließt das Videostreaming direkt von der Kamera an das Smartphone. Deshalb heißt es Cloud P2P (Peer to Peer, Kamera -> Smartphone, oder Kamera -> PC). Quelle

\nDie Server des Herstellers HiKam, dienen also als lediglich zur Vermittlung zwischen App und Kamera. Dennoch habe ich schon einige Anfragen von Lesern bekommen, ob es nicht auch einen anderen Weg gibt, ohne das ein gewisses „Restrisiko“ eines Fremdzugriffes übrig bleibt. Auch stellt sich natürlich die Frage, was denn passiert wenn die Server von HiKam mal nicht verfügbar sind, oder HiKam den Cloud-Dienst sogar ganz einstellt. Die Lösung ist ganz einfach und lautet VPN + RTSP.

\n

\n

\n

\nDas hier gezeigte Setup läuft mit einer FritzBox (Preis prüfen)! und mit der kostenlosen App M-Sight, welche für Android und iOS erhältlich ist und es ist in wenigen Minuten eingerichtet. Weiterlesen

Offene WLAN-Netzwerke sind zwar seltener geworden, doch durch die neue Gesetzgebung in Deutschland ist es nun für Gastronomen viel einfacher geworden, WLAN-Hotspots in Bars und Restaurants zu betrieben. Viele Betreiber sparen sich dabei jedoch das Netzwerk abzusichern. Dadurch wird ein zusätzlicher Verwaltungsaufwand eingespart, doch durch unsichere Verbindungen besteht natürlich auch immer die Gefahr von Missbrauch. Sensible Daten wie Passwörter oder Bankverbindungen können so ausgespäht werden.

Gerade mit mobilen Gerät geht viele User sehr unbedacht um. Dabei gibt es einen sehr einfachen Weg, wie Ihr dieses Sicherheitsproblem beseitigen könnt.

Dafür braucht Ihr nur eine Fritz! Box zuhause. Zu dieser baue ich dann bei Bedarf einen VPN-Tunnel auf. Dadurch werden alle Daten über einen Tunnel direkt in mein heimisches Netzwerk geleitet, die Verbindung ist dabei komplett verschlüsselt. So können auch Bankgeschäfte getätigt werden, ohne den Daten abgefangen werden können. Eine VPN-Verbindung ist zwar kein Allheilmittel, es erschwert den Datenklau aber ungemein. Weiterlesen