Mit diesem Artikel möchte ich euch zeigen, wie man sehr kostengünstig ein eigenes NAS aufbauen kann. Ziel ist es nicht, eine hochverfügbare, superschnelle Lösung für kleine Unternehmen zu bauen. Vielmehr geht es darum eine der vielen alten Festplatten, die sich bestimmt bei jedem im Schrank tummeln, wieder sinnvoll einzusetzen. Ich werde euch Schritt für Schritt erklären, wie ihr das Rasperry Pi 2 einrichtet und in Verbindung mit einer USB Festplatte ein NAS Aufbaut. Verwendet wird das kostenlose System OpenMediaVault.

Bei älteren Notebooks und PCs ist meist die Festplatte der limitierender Faktor bei der Geschwindigkeit. Eine Umrüstung auf eine neue SSD-Festplatte kann einem etwas in die Tage gekommenen PC zu einer verlängerten Lebenszeit verhelfen. Heute gibt es im Amazon-Tagesangebot 2 SSD Festplatten von Samsung.

Eine 120 GB Platte für 42,90€ (beim nächst günstigeren Anbieter kostet das Gerät ca. 60€) und eine 1 TB Platte. Diese beläuft sich auf 249,90€.

Wer mit dem Gedanken schon etwas länger spielt hat heute die Chance. Viel Spaß!

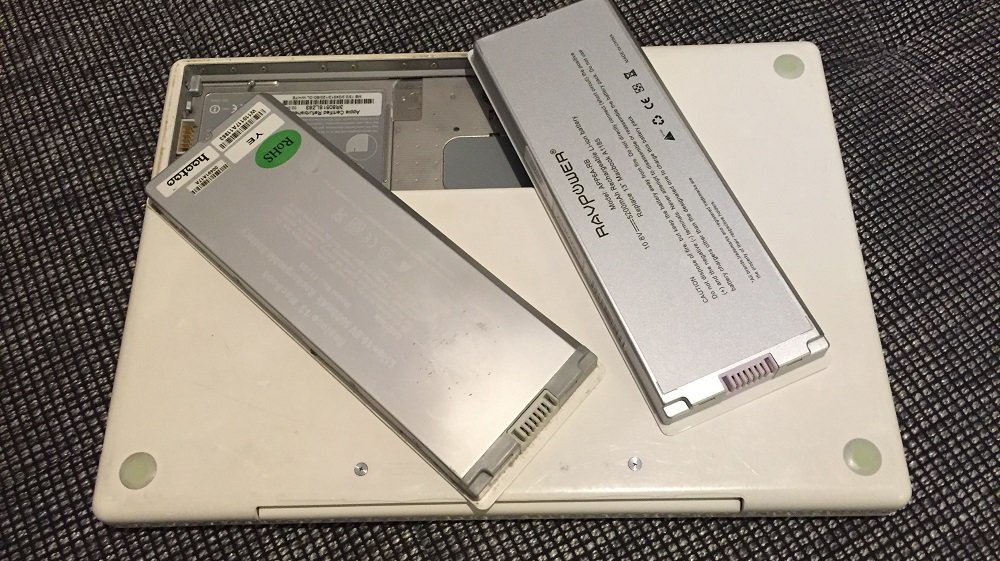

Die älteren MacBook Modelle der Generation A1181 / 1.83, 2, 2.1, 2.16, 2.2 sind auch schon etwas in die Tage gekommen, trotzdem ist die Leistung für viele Anwendungen noch völlig ausreichend. Anders als bei den aktuellen Unibody-Modellen lässt sich hier der Akku noch recht komfortabel tauschen. Dazu benötigt Ihr nur einen recht großen Schlitzschrauben-dreher oder alternativ eine 1€-Münze.

Hiermit kann die Verriegelung vom alten Akku gelöst werden. Die originalen Akkus haben eine Kapazität von 4900-5200 mAh (55Wh) je nach Modell. Der Preis bewegt sich hier bei ca. 75€ für einen originalen Akku von Apple. Weiterlesen

Von meinem kleinen Dilemma mit dem Canon MX-925 Drucker habe ich Euch hier berichtet. Als Ersatz habe ich mir den Epson WorkFore WF-3620 zugelegt. Dieser bietet einen ähnlichen Funktionsumfang wie der MX925. Wichtig war mir auch die AirPrint Funktionalität, da man so schnell mal eine PDF-Datei oder ein Bild an den Drucker senden kann ohne gleich den Rechner hochfahren zu müssen.

Diese Funktion bringt der Epson WF-3620 von Hause aus mit, doch die Funktion ist beim 1. Start leider noch nicht aktiviert und man muss dies händisch nachholen. Da sich in meinem Bekanntenkreis einige auf meine Empfehlung hin diesen Drucker gekauft haben und ich schon einige Rückfragen zu AirPrint bekommen habe, will ich Euch hier gerne eine kleine Anleitung zur Aktivierung schreiben.

Für die vielen Shopping Portale ist die Konkurrenz im Internet recht groß und die Preise lassen sich ja heute sehr gut vergleichen. Ich schaue immer wieder mal nach, ob ich bei einem Einkauf mit einfachen Mitteln noch ein paar Euronen sparen kann. „Finden Sie die Ware anderswo billiger, erstatten wir die Differenz“ – mit diesem Versprechen möchte Media Markt den Status Quo ausbauen. Unterstützung bekommt die dynamische Preispolitik von Online-Anbietern, die den Elektronikeinkauf noch preiswerter machen.

Scheinbar sind aus dem Weihnachtsgeschäft noch einige Fernseher bei Amazon liegen geblieben ;-) Heute gibt es im 4 Sony Fernseher im Angebot. Es ist auch ein 4K Fernseher mit einer Diagonale von 49 Zoll dabei.

Die anderen 3 Kandidaten sind zwar „nur“ Full HD fähig, bieten aber dafür einen Triple-Tuner. Die Bewertungen der Geräte sind mit durchschnittlich 4 Sternen recht gut. Doch schaut Euch die Angebote doch einfach hier selber an.

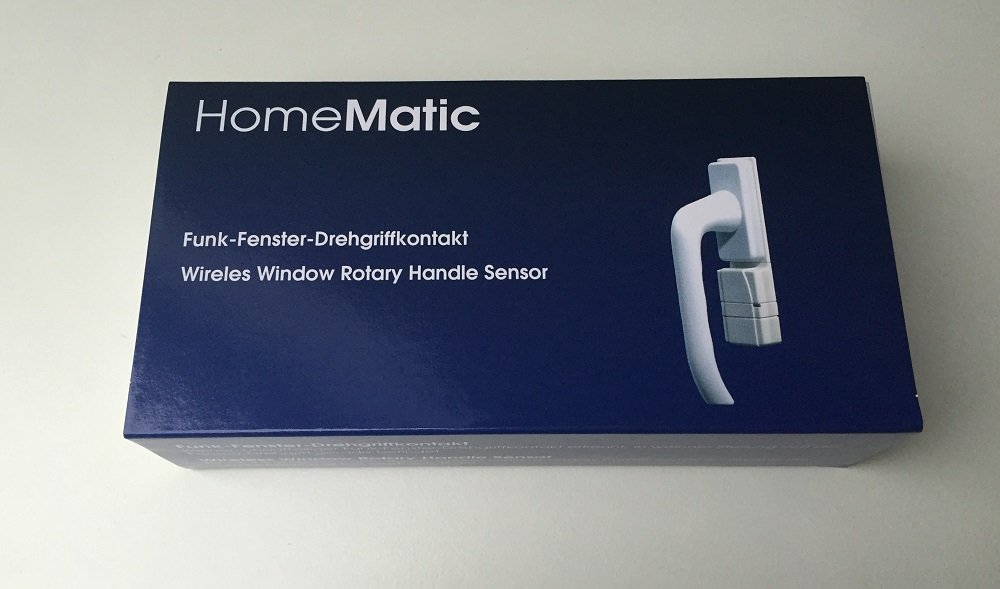

Nachdem wir nun die Kreuz- und Wechselschaltung sehr ausführlich behandelt haben, kommen wir nochmals zum Thema Heizungssteuerung zurück. Hier habe ich Euch bereits erklärt, wie Ihr Eure Homematic Heizungsthermostate mit Fenster- und Türkontakten erweitert. Das hat den Charme, dass die Heizung automatisch herunter gefahren wird wenn eine Außentür oder ein Fenster geöffnet wird. So kann gelüftet werden, ohne dass zusätzliche Energie verloren geht.

Speziell für Fenster die gekippt und komplett geöffnet werden können, gibt es die Drehgriffkontakte. Diese können durch 3 Positionen feststellen, ob das Fenster geschlossen, gekippt oder komplett offen steht. Für die Regelung der Heizung ist dies sehr interessant. Doch auch wenn Ihr Eure Wohnung oder Euer Haus verlassen wollt kann diese Information sehr nützlich sein. Gerade im Sommer kann es Sinn machen, ein Fenster gekippt zu lassen. Mit einem Programm kann dann beispielsweise ausgegeben werden, dass alle Fenster geschlossen sind, oder ein Fenster gekippt oder offen steht. Weiterlesen

Wie verdammt gut die HiKam A7 WLAN/LAN IP HD-Kamera für den Außenbereich ist, darüber habe ich hier im Blog bereits ausführlich berichtet. Auch wie man den Videostream direkt abgreifen und durchgehend aufzeichnen kann habe ich erklärt. Die HiKam A7 ist aktuell für nur 89,00 bei Amazon direkt vom Hersteller zu haben und wer an einer IP Außenkamera in HD Interesse hat, sollte jetzt schnell zuschlagen.