Beglaubigung des eigenen PGP Schlüssels mit dem neuen Personalausweis (nPa)

Nachdem unser Ausweis „endlich“ ein wenig intelligenter geworden ist und selbst auch diverse Krypto-Funktionen bietet, habe ich mich natürlich gefragt, wie sich damit der PGP Schlüssel signieren lässt. Da der Ausweis selber kein PGP unterstützt, ist das nur über einen Umweg möglich. Genaugenommen erfolgt die Signatur durch die Governikus GmbH, welche mit der Entwicklung der Ausweis App beauftragt wurde.

Wie das funktioniert werde ich hier beschreiben. Voraussetzung ist natürlich ein grundlegendes Verständnis von PGP und eine vorhandene und lauffähige PGP Software (z.B. GnuPG).

Wie bereits in der Einleitung erwähnt, wird die Signatur von der Governikus GmbH &Co. KG durchgeführt. Governikus ist vom Bundesministerium des Inneren u.a. mit der Entwicklung der Ausweis App beauftragt worden und bietet auch einen Dienst an, um PGP Schlüssel beglaubigen zu lassen. Die Beglaubigung erfolgt ausschließlich online und innerhalb weniger Minuten.

Voraussetzung ist ein vorhandener PGP Schlüssel, ein neuer Personalausweis mit aktiver eID Funktion, die Ausweis App und natürlich ein Kartenlesegerät. Ich verwende den cyberJack RFID von Reiner SCT (Stichwort QES), aber es reichen auch die einfachen Lesegeräte ohne Pinpad (gab es damals kostenlos mit dem Perso, ansonsten z.B. den cyberJack RFID basis).

Um den Vorgang zu starten, wird die Seite https://pgp.governikus-eid.de aufgerufen, die Ausweis App sollte spätestens jetzt im Hintergrund laufen. Im unteren Bereich findet sich ein großer Start-Button mit dem der Vorgang gestartet wird.

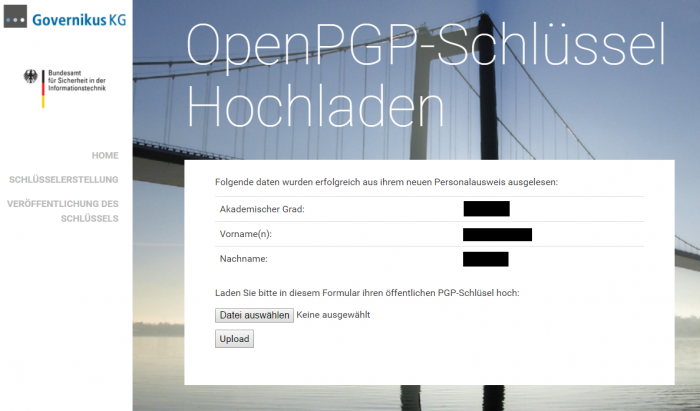

Nun wird der Personalausweis auf das Lesegerät gelegt und die Pin eingegeben. Anschließend zeigt die Webseite zur Bestätigung die gelesenen Daten an.

Als nächstes wird der öffentliche Teil das eigenen PGP Schlüssels in das Textfenster kopiert.

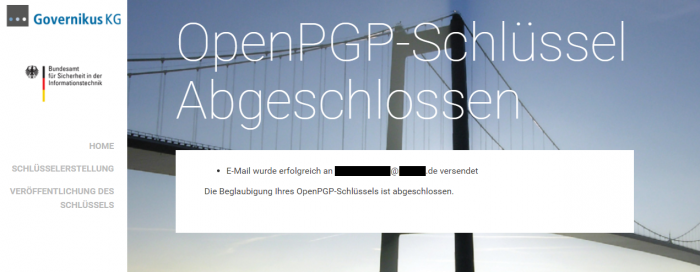

Nach kurzer Zeit wird der Vorgang schon bestätigt.

Als nächstes wird der signierte Schlüssel an die e-Mail Adresse aus dem Key geschickt. Dieser kann nun manuell auf einen Keyserver geladen werden (z.B. https://sks-keyservers.net/i/) und in die eigene Schlüsseldatenbank importiert werden.

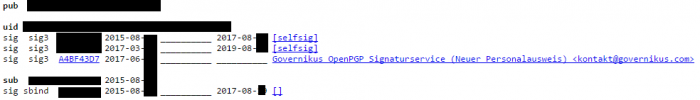

Ich verwende als graphische Oberfläche GPG4Win/Kleopatra, welches nach dem Import anzeigt, dass eine neue Signatur importiert wurde. Wird der Schlüssel nach dem Upload auf einem Keyserver gesucht, ist sofort die Governikus Beglaubigung/Signatur zu sehen:

Signiert wird von der Governikus KG mit dem Schlüssel 0x5E5CCCB4A4BF43D7.

Ich denke damit hat man eine sehr vertrauenswürdige Möglichkeit gefunden, das Vertrauen dritter in den eigenen Schlüssel zu erhöhen. Besser als die Beglaubigung 10 verschiedener Freunde (die ein Fake sein könnten). Alternativ lohnt sich auch ein Blick auf keybase.io, dort wird der Key mit anderen Accounts (Facebook, Twitter, …) verknüpft, um das Vertrauen in andere Keys zu stärken.

Entschuldigt bitte das extreme schwärzen der Bilder. Auch wenn der Key öffentlich ist, will ich nicht später meinen Namen in irgendwelchen geklauten Screenshots finden.

inzwischen haben die ihre url auf ihre master domain umgestellt zum pgp schluessel beglaubigen

echt nervig diese firmen, keine http status code redirects etc. einfach das web und die technik nie richtig benutzt mit den vielen features die uns viele fruehere schlaue leute und generationen bereits entwickelt und gegeben haben.

nein bloss nicht.

https://pgp.governikus.de

usw…

Danke für den Hinweis, wir sind dran!

Viele Grüße aus Bremen,

Ihre Governikus

Leider ist auf der Governikus GmbH &Co. KG Webseite das Zertifikat am 4. Februar 2020 um 00:59:59 abgelaufen.

Funktioniert im Prinzip schon. Jedoch zu dumm das man momentan noch beim runter laden des öffentlichen Schlüssel von Governikus (von öffentlichen Schlüssel Servern) und bei einem „gpg –check-sigs User“ eine bad signature erhält. Habe das mal Governikus gemeldet.

Gute Idee, wenn es denn funktionieren würde………