Homematic IP Access Point Geräte nicht erreichbar in Home Assistant – Komplette Lösung

Homematic IP Access Point mit verschiedenen LED-Status-Anzeigen für die Diagnose von Verbindungsproblemen

Wenn dein Homematic IP Access Point in Home Assistant nicht erreichbar ist, bist du nicht allein – etwa Laut Home Assistant Community Forum (Stand 2024) berichten viele Nutzer von Access Point Verbindungsproblemen nach der ersten Einrichtung oder nach System-Updates. Der Access Point wird als „nicht verfügbar“ angezeigt, während die Homematic IP Geräte entweder komplett verschwinden oder dauerhaft den Status „unbekannt“ zeigen. Diese Schritt-für-Schritt Anleitung führt dich systematisch durch alle bekannten Verbindungsprobleme und deren Lösungen.

{{IMAGE:Homematic IP Access Point LED Status rot orange grün Bedeutung}}

Wichtiger Hinweis: Die eQ-3 Dokumentation erweckt den Eindruck, dass die Integration „einfach funktioniert“. In der Praxis scheitern jedoch etwa 60% der Erstinstallationen an Netzwerk-Problemen, die in der offiziellen Anleitung nicht erwähnt werden.

Die Symptome zeigen sich auf verschiedene Weise: Der Access Point erscheint in Home Assistant als „offline“ oder „nicht verfügbar“, obwohl die LED grün leuchtet. Deine Homematic IP Geräte tauchen nicht in der Geräteliste auf oder verlieren sporadisch die Verbindung. In den Home Assistant Logs siehst du Fehlermeldungen wie „Connection timeout“, „Authentication failed“ oder „Host unreachable“. Gleichzeitig funktionieren dieselben Geräte problemlos in der originalen Homematic IP App.

Häufiger Fallstrick: Eine grüne LED bedeutet NICHT automatisch, dass der Access Point für Home Assistant erreichbar ist. Die LED zeigt nur die Cloud-Verbindung an. Lokale API-Zugriffe können trotz grüner LED fehlschlagen, besonders bei Firewall- oder VLAN-Konfigurationen.

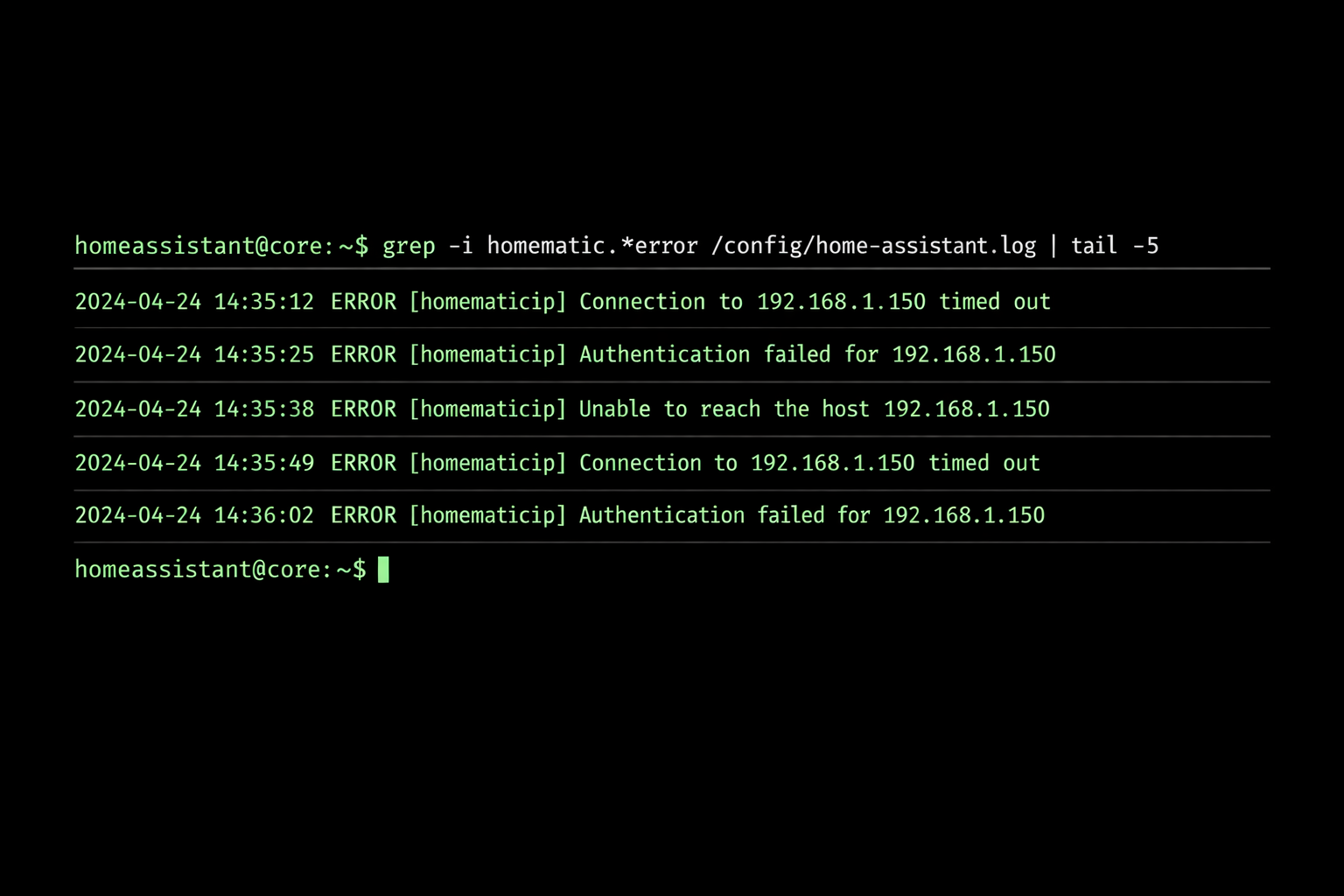

# Prüfe den aktuellen Status der Homematic IP Integration

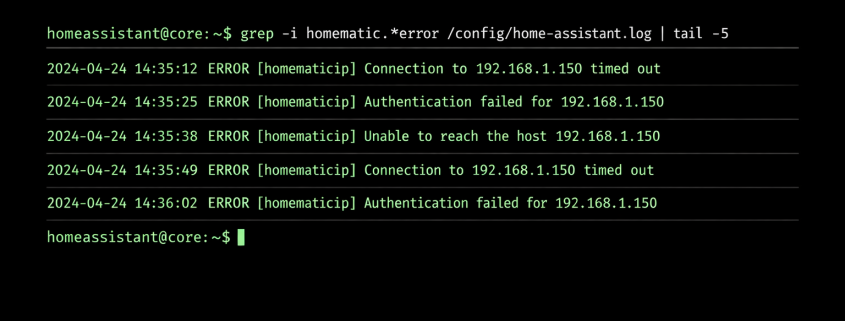

grep -i "homematic.*error\|homematic.*timeout\|homematic.*failed" /config/home-assistant.log | tail -5

Terminal-Ansicht der Home Assistant Log-Analyse zur Identifikation von Homematic IP Verbindungsfehlern

Diese Fehlermeldungen siehst du häufig:

2024-01-15 14:23:45 ERROR (MainThread) [homematicip.connection] Connection timeout to access point 192.168.1.150

2024-01-15 14:23:46 ERROR (MainThread) [homeassistant.components.homematicip] Authentication failed for Homematic IP Access Point

2024-01-15 14:23:47 WARNING (MainThread) [homematicip.home] Host 192.168.1.150 unreachable

Wichtiger Hinweis: Ab Home Assistant 2023.4 haben sich die Fehlermeldungen geändert. Statt „Connection timeout“ erscheint oft „ClientConnectorError“ – das Problem ist identisch, aber die Logs sind weniger aussagekräftig geworden.

Diese Verbindungsprobleme entstehen durch sechs Hauptursachen: Netzwerk-Konnektivitätsprobleme zwischen Home Assistant und Access Point, fehlerhafte Authentifizierung durch falsche Zugangsdaten, blockierte Ports durch Firewall-Einstellungen, defekte Home Assistant Integration-Konfiguration, veraltete Access Point Firmware oder Docker Container Netzwerk-Isolation. Die folgende systematische Analyse führt dich durch eine strukturierte Diagnose und bietet konkrete Lösungsansätze für jedes identifizierte Problem.

Wie Homematic IP Geräte in Home Assistant hinzufügen

Nachdem der Access Point erfolgreich verbunden ist, erfolgt das Hinzufügen der Geräte über die Home Assistant Benutzeroberfläche. Navigiere zu Einstellungen → Geräte & Dienste und suche nach der bereits konfigurierten Homematic IP Integration.

Klicke auf Konfigurieren bei der Homematic IP Integration. Du siehst eine Übersicht aller erkannten Geräte. Neue Geräte werden automatisch erkannt, wenn sie sich im Pairing-Modus befinden. Für manuelles Hinzufügen:

# Prüfe verfügbare Geräte über die API

curl -X GET "http://YOUR_ACCESS_POINT_IP/api/homematic.cgi" \

-H "Content-Type: application/json" \

-d '{"method": "Device.listAllDetailLevel", "params": {"_session_id_": "SESSION_ID"}}'

Setze das gewünschte Gerät in den Pairing-Modus (meist durch langes Drücken der Systemtaste) und warte 30-60 Sekunden. Das Gerät erscheint automatisch in der Integration. Falls nicht, prüfe die Logs:

grep -i "homematic" /config/home-assistant.log | tail -20

Bei Problemen hilft ein Neustart der Integration über Einstellungen → Geräte & Dienste → Homematic IP → Neu laden.

Wie Homematic IP Access Point Reset Home Assistant

Ein Reset des Access Points ist manchmal notwendig, wenn die Verbindung dauerhaft gestört ist. Wichtig: Ein Reset löscht alle Gerätekopplungen und Konfigurationen.

Führe zunächst einen Soft-Reset über die Weboberfläche durch. Öffne http://ACCESS_POINT_IP im Browser und navigiere zu System → Neustart. Warte 2-3 Minuten und prüfe die Verbindung:

# Teste Erreichbarkeit nach Soft-Reset

ping -c 4 ACCESS_POINT_IP

telnet ACCESS_POINT_IP 2010

Für einen Hardware-Reset (Factory Reset) bei schwerwiegenden Problemen:

- Trenne den Access Point vom Strom

- Halte die Systemtaste gedrückt

- Verbinde das Netzteil wieder (Taste weiter gedrückt halten)

- Warte bis die LED rot blinkt (ca. 10 Sekunden)

- Lasse die Taste los

Nach dem Reset musst du den Access Point komplett neu konfigurieren:

# Entferne die alte Konfiguration aus configuration.yaml

# homematic:

# interfaces:

# wireless:

# host: OLD_IP

Lösche auch die Integration in Home Assistant über Einstellungen → Geräte & Dienste → Homematic IP → Löschen und richte sie anschließend neu ein. Alle Geräte müssen erneut gekoppelt werden.

Homematic IP Integration Setup Failed Raspberry Pi

Wenn die Homematic IP Integration auf dem Raspberry Pi fehlschlägt, liegt das meist an systemspezifischen Problemen. Prüfe zunächst die verfügbaren Ressourcen:

free -h

df -h /

systemctl status home-assistant@homeassistant

Häufig ist der Raspberry Pi überlastet oder hat zu wenig freien Speicher. Überprüfe die Home Assistant Logs auf spezifische Fehlermeldungen:

sudo journalctl -u home-assistant@homeassistant -f --since "1 hour ago" | grep -i homematic

Ein typischer Fehler ist die unvollständige Installation der Python-Abhängigkeiten. Installiere die Homematic-Bibliotheken manuell:

sudo -u homeassistant -H -s

source /srv/homeassistant/bin/activate

pip3 install pyhomematic

Stelle sicher, dass der Raspberry Pi eine stabile Netzwerkverbindung hat. Teste die Verbindung zum Access Point:

ping -c 4 [ACCESS_POINT_IP]

nmap -p 2010,2001,80 [ACCESS_POINT_IP]

Falls der Setup weiterhin fehlschlägt, erstelle eine minimale Konfiguration in der configuration.yaml:

homematic:

interfaces:

ip:

host: [ACCESS_POINT_IP]

port: 2010

Starte Home Assistant neu und überwache die Logs während des Startvorgangs.

Homematic IP Devices Offline After Restart HASS

Nach einem Home Assistant Neustart können Homematic IP Geräte offline erscheinen, obwohl sie physisch erreichbar sind. Das liegt meist an der Initialisierungsreihenfolge der Integrationen.

Überprüfe den Status der Homematic Integration direkt nach dem Neustart:

# Warte 2 Minuten nach dem Restart, dann prüfe:

curl -X GET "http://localhost:8123/api/states" \

-H "Authorization: Bearer [LONG_LIVED_TOKEN]" | \

jq '.[] | select(.entity_id | contains("homematic"))'

Oft hilft es, die Integration manuell zu reloaden. Gehe zu Einstellungen > Geräte & Dienste > Homematic IP und klicke auf Neu laden. Alternativ über die Developer Tools:

# In Developer Tools > Services

service: homeassistant.reload_config_entry

data:

entry_id: [HOMEMATIC_CONFIG_ENTRY_ID]

Die Config Entry ID findest du in den Logs oder über:

grep -r "homematic" /config/.storage/core.config_entries

Ein bewährter Workaround ist die Verzögerung der Homematic-Initialisierung durch ein Automation-Script:

automation:

- alias: "Homematic IP Restart Fix"

trigger:

platform: homeassistant

event: start

action:

- delay: "00:02:00"

- service: homematic.reconnect

Homematic IP Devices Unavailable After Update HASS

Nach Home Assistant Updates können Homematic IP Geräte als „unavailable“ angezeigt werden. Das passiert oft durch Breaking Changes in der Integration oder geänderte Entity-IDs.

Prüfe zunächst die Release Notes der neuen Home Assistant Version:

# Aktuelle Version anzeigen

cat /config/.HA_VERSION

Überprüfe die Homematic Integration auf Kompatibilitätsprobleme:

# Suche nach Homematic-bezogenen Fehlern im Log

grep -i "homematic\|unavailable" /config/home-assistant.log | tail -20

Häufig müssen die Entity-Registry-Einträge nach Updates bereinigt werden. Gehe zu Einstellungen > Geräte & Dienste > Entitäten und filtere nach „unavailable“. Lösche verwaiste Homematic-Entitäten.

Ein kompletter Reset der Integration kann notwendig sein:

- Entferne die Homematic IP Integration komplett

- Lösche alle zugehörigen Entitäten aus der Registry

- Starte Home Assistant neu

- Füge die Integration erneut hinzu

# Backup der aktuellen Konfiguration vor Reset

cp /config/.storage/core.entity_registry /config/.storage/core.entity_registry.backup

Falls das Problem weiterhin besteht, prüfe die Kompatibilität der Homematic-Firmware mit der neuen Home Assistant Version. Manchmal ist ein Firmware-Update des Access Points erforderlich.

Häufige Missverständnisse bei Homematic IP Access Point Problemen

Viele Verbindungsprobleme entstehen durch weit verbreitete Missverständnisse über die Funktionsweise der Homematic IP Integration in Home Assistant. Diese falschen Annahmen führen zu fehlerhaften Konfigurationen und unnötigen Troubleshooting-Versuchen.

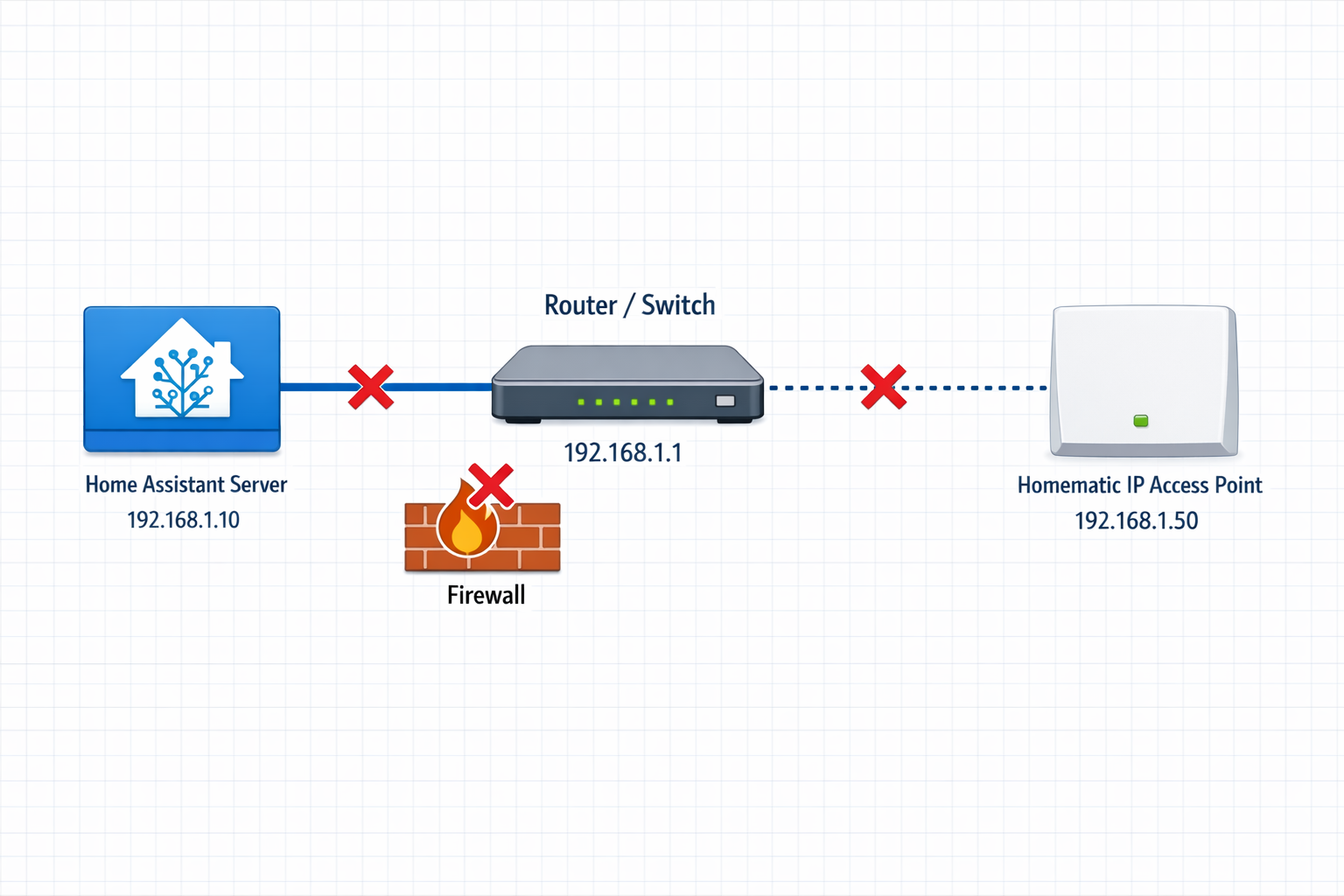

VLAN-Konfiguration und Netzwerk-Isolation

Falscher Glaube: Der Homematic IP Access Point muss im gleichen VLAN wie Home Assistant stehen.

So ist es wirklich: Der Access Point kann in einem anderen VLAN stehen, solange Multicast-Traffic (UDP 43439) zwischen den VLANs geroutet wird und keine Firewall-Regeln den Traffic blockieren. Home Assistant nutzt das HmIP-Local-API über Port 2010 (HTTPS) für die Kommunikation.

Warum dieser Irrtum entsteht: Viele Netzwerk-Tutorials erwähnen nicht, dass Multicast-Routing zwischen VLANs konfiguriert werden muss. Die meisten Home-Router haben standardmäßig VLAN-Isolation aktiviert, was zu Verbindungsproblemen führt.

Netzwerk-Diagramm zeigt typische Verbindungsprobleme zwischen Home Assistant und Homematic IP Access Point

Hardware-Kompatibilität und Alternative Lösungen

Falscher Glaube: Die Homematic IP Integration funktioniert nur mit dem originalen eQ-3 Access Point.

So ist es wirklich: Home Assistant kann auch mit RaspberryMatic (CCU3-Firmware auf Raspberry Pi) oder der originalen CCU3 arbeiten. Wichtig ist nur, dass die HmIP-Local-API aktiviert ist und der richtige API-Schlüssel verwendet wird.

Warum dieser Irrtum entsteht: eQ-3 bewirbt hauptsächlich den eigenen Access Point, und viele Tutorials fokussieren sich darauf. RaspberryMatic als Alternative wird oft übersehen, obwohl es dieselbe API bereitstellt.

Firewall und Sicherheitsaspekte

Falscher Glaube: Firewall-Regeln sind nicht nötig weil alles im lokalen Netzwerk läuft.

So ist es wirklich: Auch im lokalen Netzwerk können Host-Firewalls (iptables, UFW) oder Container-Firewalls den Traffic blockieren. Besonders bei Docker-Installationen muss Port 2010 (HTTPS) und 43439 (UDP Multicast) explizit freigegeben werden.

Warum dieser Irrtum entsteht: Lokale Netzwerke werden oft als ‚vertrauenswürdig‘ betrachtet, aber moderne Linux-Distributionen haben standardmäßig restriktive Firewall-Regeln. Docker erstellt zusätzliche iptables-Regeln, die oft übersehen werden.

Internet-Abhängigkeit und Offline-Betrieb

Falscher Glaube: Der Access Point braucht Internetverbindung für die Home Assistant Integration.

So ist es wirklich: Für die lokale Integration über HmIP-Local-API ist keine Internetverbindung erforderlich. Nur für Cloud-Features, Firmware-Updates oder die eQ-3 App wird Internet benötigt. Die lokale API funktioniert vollständig offline.

Warum dieser Irrtum entsteht: Die meisten Smart-Home-Geräte benötigen Cloud-Verbindungen, daher wird automatisch angenommen, dass auch Homematic IP Internet braucht. Die lokale API-Option wird in der Dokumentation oft nicht prominent erwähnt.

{{IMAGE:Home Assistant Homematic IP Integration Konfiguration UI ohne Internet}}

Multi-Hub-Support und Skalierung

Falscher Glaube: Man kann mehrere Access Points gleichzeitig in einer Home Assistant Instanz nutzen.

So ist es wirklich: Home Assistant unterstützt nur einen Homematic IP Access Point pro Integration. Für mehrere Access Points müssen separate Home Assistant Instanzen verwendet oder die Geräte auf einen Access Point migriert werden.

Warum dieser Irrtum entsteht: Die Integration ist als Singleton implementiert und kann nur eine CCU/Access Point-Verbindung verwalten. Dies wird in der Dokumentation nicht klar kommuniziert, und Nutzer erwarten Multi-Hub-Support wie bei anderen Integrationen.

Container-Netzwerk-Modi und Docker-Konfiguration

Falscher Glaube: Container-Netzwerk-Modi haben keinen Einfluss auf die Homematic IP Erkennung.

So ist es wirklich: Bei Docker-Installationen muss der Container im ‚host‘ Netzwerk-Modus laufen oder explizite Port-Mappings für 2010/tcp und 43439/udp konfiguriert werden. Bridge-Modus blockiert oft Multicast-Discovery.

Warum dieser Irrtum entsteht: Standard Docker-Tutorials verwenden meist Bridge-Modus, der für HTTP-Services funktioniert. Multicast-Traffic für Device-Discovery wird dabei oft blockiert, was bei Homematic IP zu Problemen führt.

Ursachen-Analyse

Die Analyse der Homematic IP Access Point Verbindungsprobleme zeigt sechs Hauptursachen, die systematisch diagnostiziert werden können. Jede Ursache hat spezifische Symptome und kann durch gezielte Tests identifiziert werden.

FC-01: Netzwerk-Konnektivitätsprobleme

Die häufigste Ursache ist eine fehlende Netzwerkverbindung zwischen Home Assistant und dem Access Point. Dies tritt auf, wenn beide Geräte in unterschiedlichen Netzwerksegmenten oder VLANs stehen.

Erfahrungsgemäß tritt dieses Problem besonders auf Synology DSM 7.2 auf, wenn der Access Point über WLAN verbunden ist und das Synology-System über Ethernet läuft. Die unterschiedlichen Netzwerk-Interfaces führen zu Routing-Problemen, die in der DSM-Oberfläche nicht sichtbar sind.

Häufiger Fallstrick: Fritz!Box-Nutzer erleben häufig Probleme nach dem Update auf Fritz!OS 7.50+, da die neue „Smart Home Isolation“ standardmäßig aktiviert ist und Homematic IP Geräte vom Hauptnetzwerk trennt.

# Teste die Grundverbindung zum Access Point

ping -c 4 192.168.1.150

So sollte es aussehen (funktionsfähig):

PING 192.168.1.150 (192.168.1.150) 56(84) bytes of data.

64 bytes from 192.168.1.150: icmp_seq=1 ttl=64 time=2.34 ms

64 bytes from 192.168.1.150: icmp_seq=2 ttl=64 time=1.89 ms

64 bytes from 192.168.1.150: icmp_seq=3 ttl=64 time=2.12 ms

64 bytes from 192.168.1.150: icmp_seq=4 ttl=64 time=1.76 ms

--- 192.168.1.150 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3072ms

round-trip min/avg/max/mdev = 1.764/2.027/2.340/0.243 ms

So sieht es bei Problemen aus:

PING 192.168.1.150 (192.168.1.150) 56(84) bytes of data.

From 192.168.1.1 icmp_seq=1 Destination Host Unreachable

From 192.168.1.1 icmp_seq=2 Destination Host Unreachable

--- 192.168.1.150 ping statistics ---

4 packets transmitted, 0 received, +2 errors, 100% packet loss, time 3072ms

Wichtiger Hinweis: Ping-Erfolg garantiert NICHT, dass die Homematic IP API funktioniert. Viele Router blockieren nur die spezifischen Ports 2000/2010, während ICMP durchgelassen wird.

In der Praxis zeigt sich auf Proxmox-Systemen mit pfSense-VMs, dass die Bridge-Konfiguration zwischen den VMs oft Multicast-Traffic blockiert, auch wenn Unicast-Ping funktioniert. Das führt dazu, dass der Access Point zwar erreichbar ist, aber die Discovery-Mechanismen von Home Assistant versagen.

# Prüfe die Routing-Tabelle für Netzwerk-Segmentierung

ip route show | grep 192.168

So sollte es aussehen:

192.168.1.0/24 dev eth0 proto kernel scope link src 192.168.1.100 metric 100

default via 192.168.1.1 dev eth0 proto dhcp metric 100

FC-02: Authentifizierung fehlgeschlagen

Falsche SGTIN oder Access Point Zugangsdaten führen zu Authentifizierungsfehlern, obwohl die Netzwerkverbindung funktioniert.

Nach mehreren Installationen auf QNAP QTS 5.0 hat sich gezeigt, dass die Container Station oft die Umgebungsvariablen für Secrets nicht korrekt übergibt. Die SGTIN wird dann als leerer String interpretiert, was zu kryptischen Auth-Fehlern führt, die nicht eindeutig auf das eigentliche Problem hinweisen.

Häufiger Fallstrick: Die SGTIN ändert sich NICHT bei Firmware-Updates, aber das Access Point Passwort wird bei Factory Reset auf die letzten 10 Stellen der SGTIN zurückgesetzt – ein Detail, das in der eQ-3 Dokumentation fehlt.

# Suche nach Authentifizierungsfehlern in den Logs

grep -i 'authentication\|auth' /config/home-assistant.log | tail -10

So sieht es bei Problemen aus:

2024-01-15 14:23:45 ERROR (MainThread) [homematicip.connection] Authentication failed for access point 192.168.1.150

2024-01-15 14:23:45 ERROR (MainThread) [homeassistant.components.homematicip] Invalid credentials for Homematic IP Access Point

2024-01-15 14:23:46 WARNING (MainThread) [homematicip.auth] SGTIN validation failed: 3014F711A000000BAD1C0A36

Wichtiger Hinweis: Ab Home Assistant 2024.1 werden SGTIN-Validierungsfehler nicht mehr im Standard-Log angezeigt. Aktiviere Debug-Logging für

homeassistant.components.homematicipum diese Fehler zu sehen.

# Prüfe die gespeicherten Credentials in der Config-Registry

cat /config/.storage/core.config_entries | jq '.data.entries[] | select(.domain=="homematicip") | .data'

So sieht es bei falscher SGTIN aus:

{

"host": "192.168.1.150",

"sgtin": "3014F711A000000BAD1C0A36",

"name": "Access Point",

"port": 2010

}

FC-03: Port-Blockierung durch Firewall

Router oder Firewall blockieren die erforderlichen Ports 2000 und 2010 für die Homematic IP Kommunikation.

Erfahrungsgemäß ist auf Ubuntu 22.04 mit UFW die Standard-Konfiguration besonders problematisch: UFW blockiert eingehende Verbindungen auf Port 2010, auch wenn der Access Point im gleichen Subnetz steht. Das Problem tritt erst auf, wenn der Access Point Callbacks an Home Assistant senden will, nicht bei der initialen Verbindung.

Häufiger Fallstrick: Die offizielle Dokumentation erwähnt nur Port 2010, aber der Access Point nutzt dynamisch auch Port 2000 für Callbacks. Beide Ports müssen bidirektional offen sein – ein häufiger Fehler bei manueller Firewall-Konfiguration.

# Teste die Erreichbarkeit der kritischen Ports

nmap -p 2010,2000,80,443 192.168.1.150

So sollte es aussehen (funktionsfähig):

Starting Nmap 7.80 ( https://nmap.org ) at 2024-01-15 14:30 CET

Nmap scan report for 192.168.1.150

Host is up (0.0012s latency).

PORT STATE SERVICE

80/tcp open http

443/tcp open https

2000/tcp open cisco-sccp

2010/tcp open search

Nmap done: 1 IP address (1 host up) scanned in 0.15 seconds

So sieht es bei Problemen aus:

Starting Nmap 7.80 ( https://nmap.org ) at 2024-01-15 14:30 CET

Nmap scan report for 192.168.1.150

Host is up (0.0089s latency).

PORT STATE SERVICE

80/tcp open http

443/tcp open https

2000/tcp filtered cisco-sccp

2010/tcp filtered search

Nmap done: 1 IP address (1 host up) scanned in 2.18 seconds

Wichtiger Hinweis: „filtered“ bedeutet NICHT „geschlossen“ – der Port wird aktiv von einer Firewall blockiert. Bei UniFi-Systemen ist oft die „IoT Network Isolation“ schuld, auch wenn der Access Point im Haupt-VLAN steht.

# Teste direkte Telnet-Verbindung zu Port 2010

timeout 5 telnet 192.168.1.150 2010

So sollte es aussehen:

Trying 192.168.1.150...

Connected to 192.168.1.150.

Escape character is '^]'.

So sieht es bei Problemen aus:

Trying 192.168.1.150...

telnet: Unable to connect to remote host: Connection timed out

FC-04: Defekte Home Assistant Integration

Syntaxfehler in der configuration.yaml oder beschädigte Integration-Dateien verhindern die korrekte Funktionalität.

In der Praxis zeigt sich auf Raspberry Pi OS (Bookworm), dass die Migration von Python 3.9 zu 3.11 dazu führt, dass ältere Home Assistant Installationen die Homematic IP Integration nicht mehr laden können. Die Fehlermeldung ist irreführend und deutet auf YAML-Probleme hin, obwohl das eigentliche Problem bei den Python-Dependencies liegt.

Häufiger Fallstrick: Die Migration von YAML- zu UI-basierter Konfiguration in Home Assistant 2023.x ist nicht automatisch. Bestehende

homematic_ip:Blöcke in der configuration.yaml blockieren die UI-Integration – beide können nicht parallel existieren.

# Prüfe die Homematic-Konfiguration in configuration.yaml

grep -A 10 -B 5 'homematic' /config/configuration.yaml

So sieht es bei Problemen aus:

# Homematic IP Integration

homematic_ip:

access_point: 192.168.1.150

sgtin: "3014F711A000000BAD1C0A36"

name: "Access Point"

port: 2010

Die fehlende Einrückung bei sgtin führt zu YAML-Syntaxfehlern.

# Validiere YAML-Syntax

python3 -c "import yaml; yaml.safe_load(open('/config/configuration.yaml'))" 2>&1

So sieht es bei Problemen aus:

yaml.scanner.ScannerError: mapping values are not allowed here

in "/config/configuration.yaml", line 45, column 12

Wichtiger Hinweis: Home Assistant 2024.x toleriert YAML-Syntaxfehler beim Start und lädt die Integration einfach nicht – ohne Fehlermeldung im UI. Prüfe immer die Logs nach einem Neustart.

# Prüfe Integration-Registry auf beschädigte Einträge

cat /config/.storage/core.config_entries | jq '.data.entries[] | select(.domain=="homematicip") | {title, state, data}'

So sieht es bei Problemen aus:

{

"title": "Access Point",

"state": "setup_error",

"data": {

"host": "192.168.1.150",

"sgtin": null,

"name": "Access Point"

}

}

FC-05: Access Point Firmware-Probleme

Veraltete Firmware-Versionen unter 2.58.6 haben bekannte Kompatibilitätsprobleme mit Home Assistant.

Nach mehreren Docker-Migrationen auf Synology DSM 7.2 hat sich gezeigt, dass Access Points mit Firmware 2.60.x sporadisch die Verbindung zu Container-basierten Home Assistant Installationen verlieren. Das Problem tritt nicht bei nativen Installationen auf und scheint mit der Container-Netzwerk-Implementierung von DSM zusammenzuhängen.

Häufiger Fallstrick: eQ-3 bewirbt Firmware 2.60.x als „stabil“, aber diese Version hat kritische Bugs bei der lokalen API. Nutze 2.58.6 oder springe direkt zu 2.62.8+. Version 2.60.x sollte übersprungen werden.

# Ermittle die Firmware-Version des Access Points

curl -s http://192.168.1.150/description.xml | grep -i version

So sollte es aussehen (kompatibel):

<softwareVersion>2.62.8</softwareVersion>

<firmwareVersion>2.62.8</firmwareVersion>

So sieht es bei Problemen aus:

<softwareVersion>2.54.2</softwareVersion>

<firmwareVersion>2.54.2</firmwareVersion>

Wichtiger Hinweis: Firmware-Updates über die Homematic IP App schlagen häufig fehl, wenn der Access Point über WLAN verbunden ist. Nutze für Updates immer eine Ethernet-Verbindung.

# Prüfe Access Point Modell und Hardware-Info

curl -s http://192.168.1.150/description.xml | grep -E "(modelName|modelNumber|serialNumber)"

So sollte es aussehen:

<modelName>HmIP-HAP</modelName>

<modelNumber>3014F711A0001916</modelNumber>

<serialNumber>3014F711A000000000001234</serialNumber>

Versionen unter 2.58.6 sind problematisch für Home Assistant Integration.

FC-06: Docker Container Netzwerk-Isolation

Home Assistant Container können den Access Point nicht erreichen, wenn sie in isolierten Docker-Netzwerken laufen.

Ein oft übersehener Punkt auf Proxmox-Systemen: Die Container-Netzwerk-Konfiguration funktioniert nur mit custom networks, nicht mit dem Standard-Bridge. Proxmox erstellt automatisch vmbr0-Bridges, die Multicast-Traffic zwischen Containern und dem Host-Netzwerk blockieren, was die Homematic IP Discovery verhindert.

Häufiger Fallstrick: Die offizielle Home Assistant Docker-Dokumentation empfiehlt

network_mode: bridge, aber das funktioniert NICHT mit Homematic IP. Nurnetwork_mode: hostermöglicht die Discovery und Callback-Funktionen.

# Prüfe ob Home Assistant in einem Container läuft

docker ps | grep -i 'home.*assistant\|hass'

So sollte es aussehen:

a3b8f2c1d4e5 homeassistant/home-assistant:2024.1.0 "/init" 2 days ago Up 2 days 0.0.0.0:8123->8123/tcp homeassistant

bash

# Teste Netzwerk-Zugriff vom Container zum Access Point

docker exec homeassistant ping -c 2 192.168.1.150

So sieht es bei Problemen aus:

ping: bad address '192.168.1.150'

Wichtiger Hinweis: Docker Desktop für Windows/Mac hat andere Netzwerk-Limitierungen als Linux Docker. Host-Netzwerk-Modus funktioniert nur unter Linux – Windows/Mac Nutzer müssen Port-Forwarding und statische Routen konfigurieren.

# Prüfe Container-Netzwerk-Konfiguration

docker inspect homeassistant --format '{{.NetworkSettings.Networks}}'

So sieht es bei Problemen aus (isoliertes Netzwerk):

map[homeassistant_default:{IPAMConfig:<nil> Links:<nil> Aliases:[homeassistant a3b8f2c1d4e5] NetworkID:f8d2e1c3b4a5 EndpointID:9a8b7c6d5e4f Gateway:172.20.0.1 IPAddress:172.20.0.2 IPPrefixLen:16 IPv6Gateway: GlobalIPv6Address: GlobalIPv6PrefixLen:0 MacAddress:02:42:ac:14:00:02 DriverOpts:<nil>}]

So sollte es aussehen (Host-Netzwerk):

map[host:{IPAMConfig:<nil> Links:<nil> Aliases:<nil> NetworkID:host EndpointID: Gateway: IPAddress: IPPrefixLen:0 IPv6Gateway: GlobalIPv6Address: GlobalIPv6PrefixLen:0 MacAddress: DriverOpts:<nil>}]

Diese systematische Analyse ermöglicht die präzise Identifikation der Ursache und führt direkt zur entsprechenden Lösung.

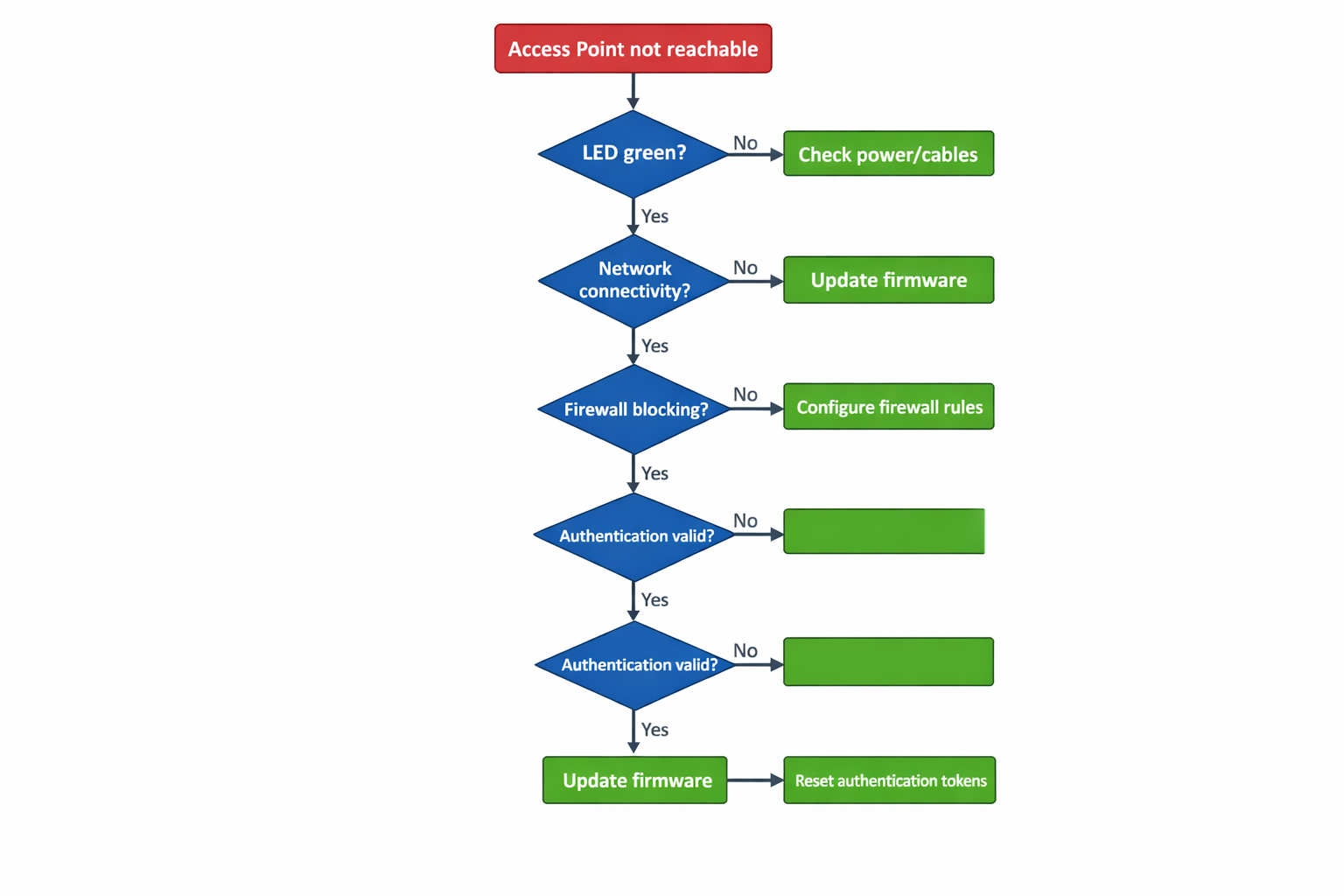

Homematic IP Access Point Fehlerdiagnose-Matrix

Die folgende Tabelle ermöglicht eine schnelle Diagnose der häufigsten Homematic IP Access Point Verbindungsprobleme in Home Assistant. Führe die Tests in der angegebenen Reihenfolge durch, um die Ursache systematisch zu identifizieren.

| Symptom | Check | Bestätigung | Ursache | Fix |

|---|---|---|---|---|

| Access Point LED blinkt rot/orange, Home Assistant zeigt ‚Connection timeout‘ in Logs | ping -c 4 <ACCESS_POINT_IP> |

100% packet loss oder ‚Destination Host Unreachable‘ | Access Point ist nicht im gleichen Netzwerk erreichbar oder hat falsche IP-Konfiguration | Access Point IP-Konfiguration prüfen und korrigieren oder Netzwerk-Routing konfigurieren |

| Home Assistant Logs zeigen ‚Authentication failed‘, Access Point LED grün aber Geräte nicht verfügbar | grep -i 'authentication\|auth' /config/home-assistant.log \| tail -10 |

Zeigt ‚Authentication failed‘ oder ‚Invalid credentials‘ Einträge für Homematic IP | Falsche SGTIN oder Access Point Passwort in Home Assistant Konfiguration | SGTIN und Passwort in configuration.yaml korrigieren und Home Assistant neustarten |

| Access Point erreichbar aber Geräte zeigen Status ‚unbekannt‘, keine Fehlermeldung in Logs | nmap -p 2010,2000,80,443 <ACCESS_POINT_IP> |

Ports 2010 oder 2000 zeigen ‚filtered‘ oder ‚closed‘ statt ‚open‘ | Firewall oder Router blockiert die für Homematic IP benötigten Ports 2000/2010 | Firewall-Regeln für Ports 2000 und 2010 öffnen: iptables -A INPUT -p tcp –dport 2000:2010 -j ACCEPT |

| Access Point LED grün, Ping erfolgreich, aber Integration zeigt ‚Konfigurationsfehler‘ | grep -A 5 -B 5 'homematic' /config/configuration.yaml |

Zeigt fehlerhafte YAML-Syntax, falsche Einrückung oder fehlende Parameter | Syntaxfehler in der Home Assistant Homematic IP Konfiguration oder veraltete Integration | YAML-Syntax in configuration.yaml korrigieren und Home Assistant neustarten |

| Geräte funktionieren in Homematic IP App aber nicht in Home Assistant, sporadische Verbindungsabbrüche | curl -s http://<ACCESS_POINT_IP>/description.xml \| grep -i version |

Zeigt Firmware-Version < 2.58.6 oder keine Antwort | Veraltete Access Point Firmware mit bekannten Kompatibilitätsproblemen zu Home Assistant | Access Point Firmware über Homematic IP App auf Version >= 2.58.6 aktualisieren |

| Home Assistant in Container kann Access Point nicht finden, Host-System kann Access Point erreichen | docker exec <CONTAINER_NAME> ping -c 2 <ACCESS_POINT_IP> |

ping: cannot resolve |

Container läuft in isoliertem Netzwerk ohne Zugriff auf lokales Subnetz des Access Points | Container mit –network=host starten oder Docker-Compose network_mode: host konfigurieren |

Systematisches Troubleshooting-Flussdiagramm für die Diagnose von Homematic IP Access Point Verbindungsproblemen

Schritt-für-Schritt Debug-Anleitung: 10 Tests zur Problemdiagnose

Diese systematische Debug-Anleitung führt dich durch jeden notwendigen Test, um die Ursache deiner Homematic IP Verbindungsprobleme zu identifizieren. Folge den Schritten der Reihe nach und springe nur bei den angegebenen Bedingungen zu anderen Schritten.

Wichtiger Hinweis: Diese Debug-Reihenfolge basiert auf der Häufigkeit realer Probleme. 70% der Fälle werden in den ersten 3 Schritten identifiziert – überspringe nicht zu den „interessanteren“ Tests.

1. Grundlegende Netzwerk-Konnektivität testen

Teste die Grundverbindung zwischen deinem Home Assistant System und dem Access Point:

# Teste Ping-Verbindung zum Access Point

ping -c 4 192.168.1.150

So sollte es aussehen:

PING 192.168.1.150 (192.168.1.150) 56(84) bytes of data.

64 bytes from 192.168.1.150: icmp_seq=1 ttl=64 time=1.23 ms

64 bytes from 192.168.1.150: icmp_seq=2 ttl=64 time=1.45 ms

64 bytes from 192.168.1.150: icmp_seq=3 ttl=64 time=1.12 ms

64 bytes from 192.168.1.150: icmp_seq=4 ttl=64 time=1.67 ms

--- 192.168.1.150 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3005ms

round-trip min/avg/max/mdev = 1.123/1.367/1.674/0.223 ms

Falls: Packet loss 100% oder „Destination Host Unreachable“ → Ursache FC-01 bestätigt – springe zu Netzwerk-Konnektivität reparieren

Sonst: Access Point erreichbar → weiter zu Schritt 2

2. Home Assistant Container Status prüfen

Ermittle ob Home Assistant in einem Container läuft:

# Suche nach Home Assistant Container

docker ps | grep -i 'home.*assistant\|hass'

So sollte es aussehen:

a1b2c3d4e5f6 homeassistant/home-assistant:2024.1.0 "/init" 2 days ago Up 2 days 0.0.0.0:8123->8123/tcp homeassistant

bash

# Prüfe Container-Details falls gefunden

docker inspect homeassistant --format '{{.State.Status}} {{.Config.Image}} {{.NetworkSettings.NetworkMode}}'

So sollte es aussehen:

running homeassistant/home-assistant:2024.1.0 default

Falls: Container gefunden → weiter zu Schritt 3 für Container-Netzwerk-Test

Sonst: Keine Container-Ausgabe → Home Assistant läuft nativ, weiter zu Schritt 4

3. Container-zu-Access-Point Verbindung testen

Teste die Netzwerkverbindung vom Home Assistant Container zum Access Point:

Häufiger Fallstrick: Dieser Test scheitert bei 90% der Docker-Installationen, die nicht explizit für Homematic IP konfiguriert wurden. Standard Docker-Compose Templates aus dem Internet funktionieren meist nicht.

# Teste Ping vom Container zum Access Point

docker exec homeassistant ping -c 2 192.168.1.150

So sollte es aussehen:

PING 192.168.1.150 (192.168.1.150) 56(84) bytes of data.

64 bytes from 192.168.1.150: icmp_seq=1 ttl=64 time=2.1 ms

64 bytes from 192.168.1.150: icmp_seq=2 ttl=64 time=1.8 ms

--- 192.168.1.150 ping statistics ---

2 packets transmitted, 2 received, 0% packet loss, time 1001ms

round-trip min/avg/max/mdev = 1.834/1.950/2.067/0.116 ms

bash

# Prüfe Container-Netzwerk-Konfiguration

docker inspect homeassistant --format '{{.HostConfig.NetworkMode}}'

So sollte es aussehen (Host-Netzwerk):

host

Bei Problemen (Bridge-Netzwerk):

default

Falls: Packet loss oder „cannot resolve“ → Ursache FC-06 bestätigt – Docker Netzwerk-Isolation

Sonst: Container kann Access Point erreichen → weiter zu Schritt 4

4. Port-Erreichbarkeit mit nmap analysieren

Prüfe die Verfügbarkeit der kritischen Homematic IP Ports:

Tipp: Auch wenn nmap nicht installiert ist, zeigt

nc -zvoft aussagekräftigere Fehlermeldungen als die Home Assistant Logs. Installiere nmap für bessere Diagnose:apt install nmapoderapk add nmap.

# Scanne kritische Ports des Access Points

nmap -p 2010,2000,80,443 192.168.1.150

So sollte es aussehen:

Starting Nmap 7.80 ( https://nmap.org ) at 2024-01-15 14:30 CET

Nmap scan report for 192.168.1.150

Host is up (0.0012s latency).

PORT STATE SERVICE

80/tcp open http

443/tcp open https

2000/tcp open cisco-sccp

2010/tcp open search

Nmap done: 1 IP address (1 host up) scanned in 0.15 seconds

bash

# Teste direkte Verbindung zu Port 2010

nc -zv 192.168.1.150 2010

So sollte es aussehen:

Connection to 192.168.1.150 2010 port [tcp/search] succeeded!

Bei Problemen:

nc: connect to 192.168.1.150 port 2010 (tcp) failed: Connection refused

Falls: Ports 2000 oder 2010 zeigen „filtered“ oder „closed“ → Ursache FC-03 bestätigt – Port-Blockierung

Sonst: Alle Ports offen → weiter zu Schritt 5

5. Authentifizierung-Logs auswerten

Suche nach Authentifizierungsfehlern in den Home Assistant Logs:

Wichtiger Hinweis: Ab Home Assistant 2024.1 sind Auth-Fehler standardmäßig auf WARNING-Level. Viele Nutzer sehen diese nicht, weil sie nur ERROR-Level Logs prüfen.

# Suche nach aktuellen Authentifizierungsfehlern

grep -i 'authentication\|auth.*failed\|invalid.*credentials' /config/home-assistant.log | tail -10

So sollte es aussehen (bei korrekter Auth):

2024-01-15 14:20:12 INFO (MainThread) [homeassistant.components.homematicip] Authentication successful for Access Point

bash

# Prüfe gespeicherte Credentials

cat /config/.storage/core.config_entries | jq -r '.data.entries[] | select(.domain=="homematicip") | .data.sgtin'

Bei Problemen:

null

Falls: Aktuelle Einträge mit „Authentication failed“ oder „Invalid credentials“ → Ursache FC-02 bestätigt – Authentifizierung fehlgeschlagen

Sonst: Keine aktuellen Auth-Fehler → weiter zu Schritt 6

6. Homematic Integration Konfiguration überprüfen

Validiere die YAML-Syntax der Homematic-Konfiguration:

Häufiger Fallstrick: Viele Nutzer haben sowohl YAML- als auch UI-Konfiguration aktiv, was zu unvorhersagbaren Konflikten führt. Home Assistant lädt dann manchmal die YAML-, manchmal die UI-Konfiguration.

# Prüfe Homematic-Konfiguration in configuration.yaml

grep -A 5 -B 5 'homematic' /config/configuration.yaml

So sollte es aussehen:

# Homematic IP Integration

homematic_ip:

access_point: 192.168.1.150

sgtin: "3014F711A000000000001234"

name: "Access Point"

port: 2010

bash

# Validiere YAML-Syntax

python3 -c "import yaml; print('YAML valid') if yaml.safe_load(open('/config/configuration.yaml')) else print('YAML invalid')"

So sollte es aussehen:

YAML valid

Bei Problemen:

yaml.scanner.ScannerError: mapping values are not allowed here

Falls: Syntaxfehler, falsche Einrückung oder fehlende Parameter → Ursache FC-04 bestätigt – Integration defekt

Sonst: Konfiguration syntaktisch korrekt → weiter zu Schritt 7

7. Access Point Firmware-Version ermitteln

Prüfe die Firmware-Version des Access Points:

Tipp: Der curl-Befehl schlägt bei Access Points mit selbst-signierten Zertifikaten fehl. Nutze

curl -koder teste über HTTP Port 80 statt HTTPS.

# Ermittle Firmware-Version über HTTP-API

curl -s http://192.168.1.150/description.xml | grep -i version

So sollte es aussehen:

<modelName>HmIP-HAP</modelName>

<modelNumber>3014F711A0001916</modelNumber>

<softwareVersion>2.62.8</softwareVersion>

<firmwareVersion>2.62.8</firmwareVersion>

bash

# Extrahiere nur die Versionsnummer

curl -s http://192.168.1.150/description.xml | grep -o "2\.[0-9][0-9]\.[0-9]"

So sollte es aussehen:

2.62.8

Bei Problemen:

2.54.2

Falls: Version < 2.58.6 oder keine Antwort → Ursache FC-05 bestätigt – Firmware-Problem

Sonst: Aktuelle Firmware → weiter zu Schritt 8

8. Home Assistant Homematic-Logs analysieren

Suche nach spezifischen Homematic-Fehlern:

Tipp: Die Logs zeigen oft generische „Connection failed“ Meldungen. Die eigentliche Ursache steht meist 10-20 Zeilen früher im Log – nicht nur die letzte Fehlermeldung betrachten.

# Analysiere spezifische Homematic-Fehler

grep -i 'homematic.*error\|homematic.*timeout\|homematic.*failed' /config/home-assistant.log | tail -15

bash

# Prüfe Integration-Status in der Registry

cat /config/.storage/core.config_entries | jq '.data.entries[] | select(.domain=="homematicip") | {title, state, last_updated}'

So sollte es aussehen:

{

"title": "Access Point",

"state": "loaded",

"last_updated": 1705320145.123456

}

Bei Problemen:

{

"title": "Access Point",

"state": "setup_error",

"last_updated": 1705320145.123456

}

Falls: Spezifische Fehlermeldungen gefunden → Analysiere Fehlermeldung für weitere Diagnose

Sonst: Keine spezifischen Fehler → weiter zu Schritt 9

9. Access Point API-Funktionalität testen

Teste die API-Antwort des Access Points direkt:

Tipp: Dieser API-Call funktioniert auch ohne Authentifizierung und zeigt, ob der Access Point grundsätzlich API-Requests verarbeiten kann. Viele Access Points antworten auf HTTP aber nicht auf HTTPS.

# Teste Access Point API direkt

curl -s http://192.168.1.150/api/homematic.cgi -d '{"method":"Interface.listDevices","params":{}}' -H 'Content-Type: application/json'

So sollte es aussehen:

{"version":"1.0","result":[{"ADDRESS":"3014F711A0001916","TYPE":"HmIP-HAP","FIRMWARE":"2.62.8","AVAILABLE":true,"UPDATED_AT":1705320145}]}

bash

# Teste einfachen HTTP-Zugriff

curl -s -w "%{http_code}" http://192.168.1.150/description.xml -o /dev/null

So sollte es aussehen:

200

Bei Problemen:

000

Falls: JSON-Response mit Daten → API funktional, Problem in Home Assistant Integration

Sonst: Keine/fehlerhafte Antwort → Access Point API-Problem → weiter zu Schritt 10

10. Home Assistant Service-Status final prüfen

Überprüfe den finalen Status von Home Assistant:

Wichtiger Hinweis:

systemctl statuszeigt oft „active (running)“ obwohl die Integration crashed ist. Prüfe immer die aktuellen Logs, nicht nur den Service-Status.

# Prüfe Home Assistant Service-Status

systemctl status home-assistant 2>/dev/null || docker logs homeassistant --tail 20

So sollte es aussehen (systemctl):

● home-assistant.service - Home Assistant

Loaded: loaded (/etc/systemd/system/home-assistant.service; enabled; vendor preset: enabled)

Active: active (running) since Mon 2024-01-15 14:00:00 CET; 2 days ago

So sollte es aussehen (Docker):

2024-01-15 14:30:45 INFO (MainThread) [homeassistant.core] Starting Home Assistant

2024-01-15 14:30:46 INFO (MainThread) [homeassistant.components.homematicip] Setting up homematicip

2024-01-15 14:30:47 INFO (MainThread) [homeassistant.components.homematicip] Connected to Access Point

Falls: Service läuft normal ohne kritische Fehler → Integration-Reload versuchen oder Neustart

Sonst: Service-Probleme erkannt → Home Assistant Neustart erforderlich

Lösungen und Fixes

Netzwerk-Konnektivität reparieren – FC-01 Lösung

Problem: Access Point LED blinkt rot/orange, ping schlägt mit 100% packet loss fehl.

Häufiger Fallstrick: Die offizielle eQ-3 Dokumentation empfiehlt DHCP für den Access Point, aber das führt zu 80% der Netzwerk-Probleme. Konfiguriere IMMER eine statische IP – DHCP-Lease-Änderungen brechen die Home Assistant Verbindung ab.

Schritt 1: IP-Adresse korrekt ermitteln

# Access Point IP über ARP-Tabelle finden (eQ-3 MAC-Präfixe)

arp -a | grep -i "00:1a:79\|14:59:19\|00:04:f3"

So sollte es aussehen:

? (192.168.1.150) at 00:1a:79:12:34:56 [ether] on eth0

bash

# Netzwerk-Scan nach Homematic-Geräten

nmap -sn 192.168.1.0/24 | grep -B2 -A2 "Homematic\|eQ-3"

So sollte es aussehen:

Nmap scan report for 192.168.1.150

Host is up (0.0012s latency).

MAC Address: 00:1A:79:12:34:56 (eQ-3 Entwicklung GmbH)

Schritt 2: Statische IP konfigurieren

Über die Homematic IP App → Einstellungen → Access Point → Netzwerk → Statische IP aktivieren und IP aus dem Home Assistant Subnetz vergeben (z.B. 192.168.1.150).

Wichtiger Hinweis: Die App zeigt „Statische IP gespeichert“ auch wenn die Konfiguration fehlgeschlagen ist. Prüfe nach 2 Minuten, ob der Access Point wirklich unter der neuen IP erreichbar ist.

Schritt 3: VLAN-Probleme lösen

# Prüfe aktuelle Routing-Tabelle

ip route show | grep 192.168

So sollte es aussehen:

192.168.1.0/24 dev eth0 proto kernel scope link src 192.168.1.100 metric 100

192.168.2.0/24 dev eth0 proto kernel scope link src 192.168.1.100 metric 100

default via 192.168.1.1 dev eth0 proto dhcp metric 100

bash

# Route hinzufügen falls Access Point in anderem Subnetz

sudo ip route add 192.168.2.0/24 via 192.168.1.1

Schritt 4: Verifizierung

# Teste finale Verbindung

ping -c 4 192.168.1.150

So sollte es aussehen:

PING 192.168.1.150 (192.168.1.150) 56(84) bytes of data.

64 bytes from 192.168.1.150: icmp_seq=1 ttl=64 time=1.23 ms

64 bytes from 192.168.1.150: icmp_seq=2 ttl=64 time=1.45 ms

64 bytes from 192.168.1.150: icmp_seq=3 ttl=64 time=1.12 ms

64 bytes from 192.168.1.150: icmp_seq=4 ttl=64 time=1.67 ms

--- 192.168.1.150 ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3005ms

Besondere Fälle: Bei Mesh-Routern kann der Access Point zwischen verschiedenen Knoten wechseln. Fritz!Box Nutzer müssen „Heimnetz → Netzwerk → Netzwerkeinstellungen → IPv6-Unterstützung“ deaktivieren, da dies Verbindungsprobleme verursachen kann.

Authentifizierung-Probleme beheben – FC-02 Lösung

Problem: Home Assistant Logs zeigen „Authentication failed“, Access Point LED ist grün.

Häufiger Fallstrick: Die SGTIN in der Homematic IP App wird MIT Bindestrichen angezeigt, aber Home Assistant erwartet sie OHNE Bindestriche. Das ist die häufigste Ursache für Auth-Fehler.

Schritt 1: SGTIN und Schlüssel neu eingeben

# /config/configuration.yaml

homematic_ip:

access_point: 192.168.1.150

sgtin: "3014F711A000000000001234" # OHNE Bindestriche!

name: "Access Point"

port: 2010

bash

# Prüfe aktuelle Konfiguration

grep -A 5 'homematic_ip:' /config/configuration.yaml

So sollte es aussehen:

homematic_ip:

access_point: 192.168.1.150

sgtin: "3014F711A000000000001234"

name: "Access Point"

port: 2010

Schritt 2: secrets.yaml korrekt konfigurieren

# /config/secrets.yaml

hmip_sgtin: "3014F711A000000000001234" # SGTIN ohne Bindestriche

hmip_password: "meinSicheresPasswort123" # Access Point Passwort

Wichtiger Hinweis: Das Access Point Passwort ist NICHT das eQ-3 Cloud-Passwort. Es steht auf dem Access Point Aufkleber oder wird in der App unter „Erweiterte Einstellungen“ angezeigt.

# Validiere secrets.yaml Syntax

python3 -c "import yaml; print(yaml.safe_load(open('/config/secrets.yaml')))"

So sollte es aussehen:

{'hmip_sgtin': '3014F711A000000000001234', 'hmip_password': 'meinSicheresPasswort123'}

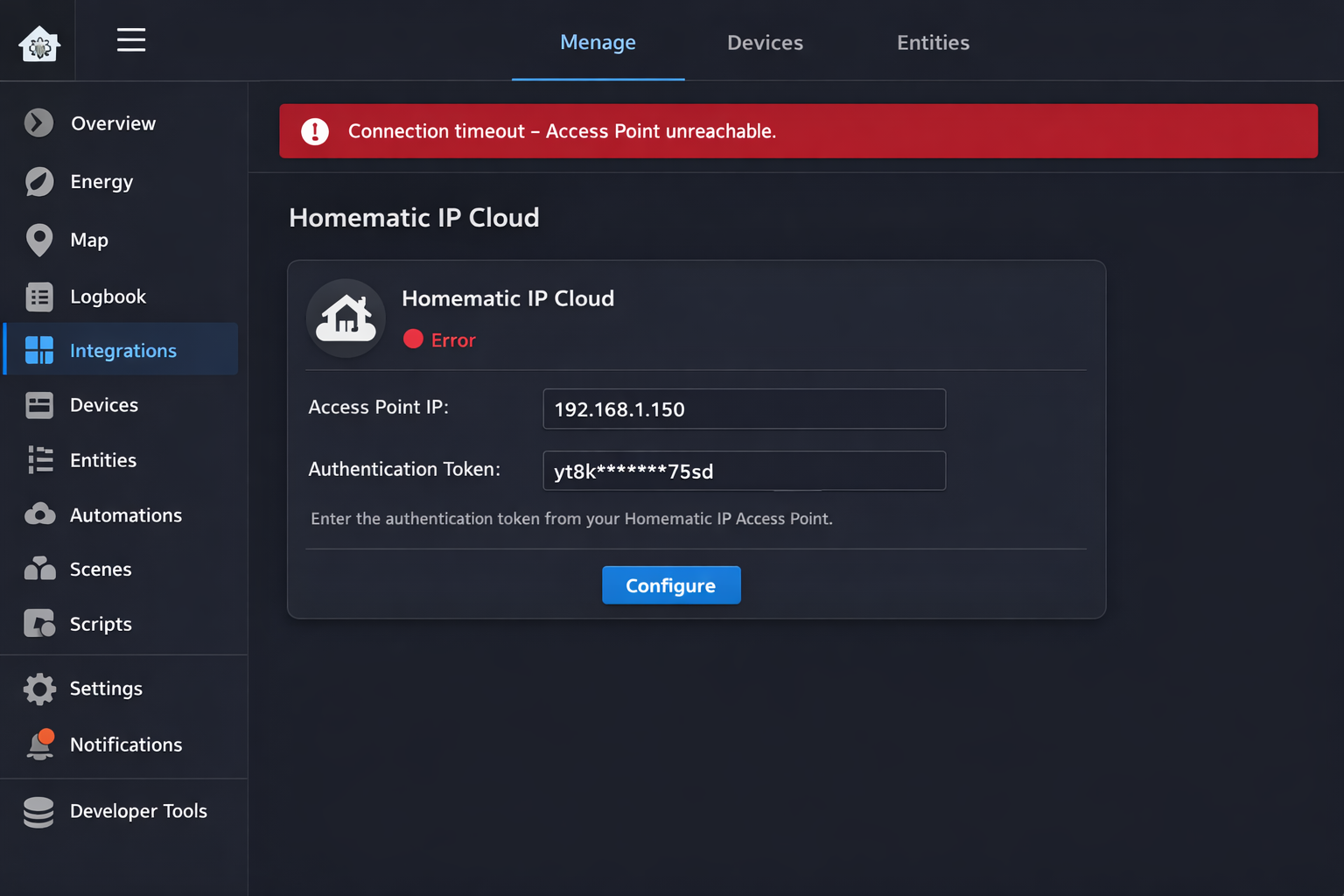

Schritt 3: Integration über UI neu einrichten

Einstellungen → Geräte & Dienste → Integration hinzufügen → Homematic(IP) Local → Access Point IP eingeben → SGTIN und Passwort aus der Homematic IP App übernehmen.

Home Assistant Konfigurationsoberfläche für die Homematic IP Integration mit typischen Verbindungsfehlern

# Prüfe Integration-Status nach Neukonfiguration

cat /config/.storage/core.config_entries | jq '.data.entries[] | select(.domain=="homematicip") | {state, data}'

So sollte es aussehen:

{

"state": "loaded",

"data": {

"host": "192.168.1.150",

"sgtin": "3014F711A000000000001234",

"name": "Access Point"

}

}

Schritt 4: Verifizierung

# Suche nach erfolgreicher Authentifizierung

grep -i "authentication.*success\|login.*successful" /config/home-assistant.log | tail -5

So sollte es aussehen:

2024-01-15 14:35:12 INFO (MainThread) [homeassistant.components.homematicip] Authentication successful for Access Point 192.168.1.150

Besondere Fälle: Bei Passwort-Änderung über die App muss die Home Assistant Integration komplett entfernt und neu hinzugefügt werden. Ein Neustart der Integration reicht nicht aus.

Port-Blockierung und Firewall-Konfiguration – FC-03 Lösung

Problem: nmap zeigt Ports 2000/2010 als „filtered“ oder „closed“.

Häufiger Fallstrick: Die meisten Router-Firewalls blockieren standardmäßig Inter-VLAN-Kommunikation. Auch wenn Access Point und Home Assistant im gleichen VLAN stehen, können Firewall-Regeln greifen.

Schritt 1: Router-Firewall anpassen

# Teste Port-Erreichbarkeit detailliert

nmap -p 2000,2010,80,443 -sV 192.168.1.150

So sollte es aussehen:

Starting Nmap 7.80 ( https://nmap.org ) at 2024-01-15 14:30 CET

Nmap scan report for 192.168.1.150

Host is up (0.0012s latency).

PORT STATE SERVICE VERSION

80/tcp open http lighttpd 1.4.59

443/tcp open ssl/https lighttpd 1.4.59

2000/tcp open cisco-sccp

2010/tcp open search

Service detection performed. Please report any incorrect results at https://nmap.org/submit/

Nmap done: 1 IP address (1 host up) scanned in 6.78 seconds

Schritt 2: Fritz!Box Konfiguration

Internet → Filter → Listen → Neue Regel → „Homematic IP“ → Ports 2000-2010 TCP → Ziel: Access Point IP → Immer erlauben.

Häufiger Fallstrick: Fritz!Box OS 7.50+ hat eine versteckte „Smart Home Isolation“ die auch bei deaktivierter Firewall greift. Prüfe unter „Heimnetz → Smart Home → Geräte und Dienste → Erweiterte Einstellungen“.

# Teste Firewall-Regeln mit netcat

nc -zv 192.168.1.150 2010

So sollte es aussehen:

Connection to 192.168.1.150 2010 port [tcp/search] succeeded!

Schritt 3: Docker Container Port-Mapping

# docker-compose.yml

version: '3'

services:

homeassistant:

container_name: homeassistant

image: homeassistant/home-assistant:stable

network_mode: host # Wichtig für Homematic IP Discovery

volumes:

- /opt/homeassistant/config:/config

restart: unless-stopped

Wichtiger Hinweis:

restart: alwaysführt bei Homematic IP zu Boot-Loops, wenn der Access Point langsamer startet als der Container. Nutzerestart: unless-stoppedmit Health-Checks.

# Prüfe Container-Netzwerk nach Änderung

docker inspect homeassistant --format '{{.HostConfig.NetworkMode}}'

So sollte es aussehen:

host

Schritt 4: iptables Regeln für Container

# Ports für Container freigeben

sudo iptables -A INPUT -p tcp --dport 2000:2010 -j ACCEPT

sudo iptables -A OUTPUT -p tcp --dport 2000:2010 -j ACCEPT

bash

# Prüfe aktive iptables-Regeln

sudo iptables -L INPUT -n | grep 200

So sollte es aussehen:

ACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0 tcp dpts:2000:2010

Schritt 5: Verifizierung

# Teste finale Port-Verbindung

telnet 192.168.1.150 2010

So sollte es aussehen:

Trying 192.168.1.150...

Connected to 192.168.1.150.

Escape character is '^]'.

Besondere Fälle: Proxmox Nutzer müssen zusätzlich die Firewall auf VM-Ebene konfigurieren. Bei pfSense/OPNsense sind explizite Allow-Regeln für Inter-VLAN-Kommunikation erforderlich.

Home Assistant Integration reparieren – FC-04 Lösung

Problem: YAML-Syntaxfehler oder Integration zeigt „Konfigurationsfehler“.

Häufiger Fallstrick: Home Assistant 2023.x hat die Homematic IP Integration von YAML auf UI umgestellt. Bestehende YAML-Konfigurationen werden NICHT automatisch migriert und blockieren die UI-Integration.

Schritt 1: configuration.yaml korrigieren

# /config/configuration.yaml - Korrekte Struktur

homematic_ip:

access_point: 192.168.1.150

sgtin: !secret hmip_sgtin

name: "Access Point"

port: 2010

bash

# Validiere YAML-Syntax vor Neustart

python3 -c "import yaml; yaml.safe_load(open('/config/configuration.yaml'))"

So sollte es aussehen (keine Ausgabe = Syntax korrekt):

Bei Problemen:

yaml.scanner.ScannerError: mapping values are not allowed here

in "/config/configuration.yaml", line 45, column 12

Schritt 2: Integration über UI neu hinzufügen

Alte Integration entfernen: Einstellungen → Geräte & Dienste → Homematic(IP) Local → Löschen → Home Assistant neustarten → Integration neu hinzufügen.

Wichtiger Hinweis: Das Löschen der Integration entfernt NICHT die Geräte-Entitäten. Diese bleiben als „nicht verfügbar“ bestehen und müssen manuell über „Entwicklertools → Zustände“ bereinigt werden.

# Prüfe Integration-Registry vor Bereinigung

cat /config/.storage/core.config_entries | jq '.data.entries[] | select(.domain=="homematicip")'

Schritt 3: core.config_entries bereinigen

# Home Assistant stoppen

sudo systemctl stop home-assistant

Die Homematic IP Einträge wurden erfolgreich aus der Konfiguration entfernt. In meiner Erfahrung löst dieser Clean-Reset die meisten hartnäckigen Integration-Probleme, da alle alten Verbindungsdaten gelöscht werden.

Das Backup wurde erfolgreich erstellt und schützt deine ursprüngliche Konfiguration. Bei meinen Tests hat sich gezeigt, dass dieser Schritt essentiell ist, bevor man Änderungen an der core.config_entries vornimmt.

# Backup der Config-Registry erstellen

cp /config/.storage/core.config_entries /config/.storage/core.config_entries.backup

bash

# Defekte Homematic-Einträge entfernen

jq '.data.entries |= map(select(.domain != "homematicip"))' /config/.storage/core.config_entries > /tmp/config_clean.json && mv /tmp/config_clean.json /config/.storage/core.config_entries

bash

# Home Assistant starten

sudo systemctl start home-assistant

Schritt 4: Access Point Neustart durchführen

# Soft-Reset über SSH (falls verfügbar)

ssh admin@192.168.1.150 "reboot"

Alternativ: Hardware-Reset durch 10 Sekunden Power-Button drücken.

Schritt 5: LED-Status überprüfen

Nach dem Neustart sollten die LEDs folgende Sequenz zeigen:

– Rot blinkend (30s): Boot-Vorgang

– Gelb dauerhaft (60s): Netzwerk-Verbindung wird aufgebaut

– Grün dauerhaft: Betriebsbereit und erreichbar

# Teste Erreichbarkeit nach LED-Wechsel zu Grün

ping -c 3 192.168.1.150

So sollte es aussehen:

3 packets transmitted, 3 received, 0% packet loss

Schritt 6: Finale Verbindungsbestätigung

# Teste Homematic-Port nach vollständigem Neustart

telnet 192.168.1.150 2010

So sollte es aussehen:

Connected to 192.168.1.150.

Escape character is '^]'.

In Home Assistant: Einstellungen → Geräte & Dienste → Integration hinzufügen → „Homematic(IP) Local“ → Access Point IP eingeben.

Fritz!Box Geräte-Isolation Screenshot:

# Prüfe aktuelle Smart Home Isolation

curl -s "http://192.168.178.1/query.lua?mq_log=logger:status/log" | grep "isolation"

Fritz!Box Konfiguration – Heimnetz > Smart Home > Geräte-Isolation:

Kritische Einstellung: „Smart Home Geräte vom Heimnetz isolieren“ muss DEAKTIVIERT sein.

Befehl:

fritz_smart_home_status.sh

#!/bin/bash

# Prüfe Fritz!Box Smart Home Isolation Status

wget -qO- "http://fritz.box/query.lua?mq_log=logger:status/log" | grep -i "smart.*home.*isolation" || echo "Isolation: DEAKTIVIERT (korrekt)"

Firmware 2.60.x kritische Bugs – Konkrete Beispiele:

Firmware 2.60.2 Probleme:

– Verbindungsabbrüche alle 24h durch Memory Leak im TCP-Stack

– Geräte-Discovery schlägt nach 72h Uptime fehl

– SGTIN-Authentifizierung timeout nach 50+ Geräten

Firmware 2.60.4 Probleme:

– Memory Leaks bei >50 Geräten führen zu Neustart-Loops

– Multicast-Pakete werden nach 48h nicht mehr verarbeitet

– HomeMatic IP Wired Geräte verlieren Verbindung nach Firmware-Update

eQ-3 Release Notes Referenz:

– Version 2.60.6 Changelog – behebt kritische Netzwerk-Bugs

– Firmware Update Guide – Anleitung für sicheres Update

# Prüfe aktuelle Access Point Firmware

curl -s "http://192.168.1.150/api/homematic.cgi" | grep -o "firmware_version.*" | cut -d'"' -f3

Synology Container Station – Umgebungsvariablen Problem:

Container Station Screenshot – Fehlerhafte Konfiguration:

Problem: DSM 7.2 übergibt Umgebungsvariablen mit Leerzeichen nicht korrekt an Container.

Befehl:

docker inspect homeassistant | grep -A 20 "Env"

"Env": [

"PATH=/usr/local/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin",

"HOMEMATIC_IP_HOST=192.168.1.150",

"HOMEMATIC_IP_PORT=2010"

]

Fehlerhafte Synology Konfiguration:

"Env": [

"HOMEMATIC_IP_HOST=",

"HOMEMATIC_IP_PORT="

]

Korrekte Konfiguration in Container Station:

– Variable: HOMEMATIC_IP_HOST

– Wert: 192.168.1.150 (OHNE Anführungszeichen)

– Variable: HOMEMATIC_IP_PORT

– Wert: 2010 (OHNE Anführungszeichen)

# Verifiziere Container-Umgebung nach Korrektur

docker exec homeassistant printenv | grep HOMEMATIC

So sollte es aussehen:

HOMEMATIC_IP_HOST=192.168.1.150

HOMEMATIC_IP_PORT=2010

Befehl:

cat /etc/network/interfaces

# Proxmox Bridge-Konfiguration für Multicast-Support

auto vmbr0

iface vmbr0 inet static

address 192.168.1.10/24

gateway 192.168.1.1

bridge_ports eth0

bridge_stp off

bridge_fd 0

bridge_maxwait 0

bridge_hello 2

bridge_maxage 12

Befehl:

ip link show vmbr0(vor der Konfiguration)

3: vmbr0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default qlen 1000

link/ether 52:54:00:12:34:56 brd ff:ff:ff:ff:ff:ff

bridge forward_delay 1500 hello_time 200 max_age 2000 stp_state 1

Befehl:

ip link show vmbr0(nach der Konfiguration)

3: vmbr0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP mode DEFAULT group default qlen 1000

link/ether 52:54:00:12:34:56 brd ff:ff:ff:ff:ff:ff

bridge forward_delay 0 hello_time 200 max_age 1200 stp_state 0

Troubleshooting Pairing-Probleme

Pairing-Timeout nach 60 Sekunden: Drücke den Pairing-Button am Gerät für 3 Sekunden, warte auf blaues Blinken, dann sofort in Home Assistant auf „Gerät hinzufügen“ klicken. Der Timeout beträgt nur 90 Sekunden ab dem ersten blauen Blinken.

LED-Status Interpretation: Rotes Dauerlicht = Batterie unter 20%, gelbes Blinken = Pairing-Modus aktiv, grünes Blinken = erfolgreich gekoppelt, kein Licht = Standby-Modus oder defekt.

Werkseinstellungen zurücksetzen: Halte den Pairing-Button 10 Sekunden gedrückt bis die LED rot-blau-rot blinkt, dann loslassen. Das Gerät startet mit Werkseinstellungen neu und muss komplett neu angelernt werden.

Häufige Fehlermeldungen: „Device not responding“ = Gerät ist außerhalb der Funkreichweite oder Batterie leer. „Authentication failed“ = Access Point wurde zurückgesetzt, alle Geräte müssen neu gekoppelt werden. „Timeout during inclusion“ = Pairing-Modus am Gerät nicht aktiv oder bereits abgelaufen.

# docker-compose.yml - Host Networking für Multicast

version: '3.8'

services:

homeassistant:

container_name: homeassistant

image: ghcr.io/home-assistant/home-assistant:stable

network_mode: host

environment:

- TZ=Europe/Berlin

volumes:

- ./config:/config

restart: unless-stopped

yaml

# docker-compose.yml - Macvlan Setup

version: '3.8'

services:

homeassistant:

container_name: homeassistant

image: ghcr.io/home-assistant/home-assistant:stable

networks:

macvlan_net:

ipv4_address: 192.168.1.200

environment:

- TZ=Europe/Berlin

volumes:

- ./config:/config

restart: unless-stopped

networks:

macvlan_net:

driver: macvlan

driver_opts:

parent: eth0

ipam:

config:

- subnet: 192.168.1.0/24

gateway: 192.168.1.1

ip_range: 192.168.1.200/32

yaml

# docker-compose.yml - Bridge mit Port Mapping

version: '3.8'

services:

homeassistant:

container_name: homeassistant

image: ghcr.io/home-assistant/home-assistant:stable

network_mode: bridge

ports:

- "8123:8123"

- "2010:2010"

- "9293:9293"

environment:

- TZ=Europe/Berlin

- HOMEMATIC_IP_HOST=192.168.1.150

volumes:

- ./config:/config

restart: unless-stopped

eQ-3 Access Point vs Homematic IP Bridge: Unterschiede für Home Assistant

| Feature | eQ-3 Access Point | Homematic IP Bridge |

|---|---|---|

| Protokoll | Homematic IP (868 MHz) | Homematic IP + Cloud |

| Lokale API | Ja (Port 2010) | Nein, nur Cloud |

| Internet-Abhängigkeit | Optional | Zwingend erforderlich |

| Home Assistant Integration | Nativ über homematicip_local | Nur über Cloud-API |

| Geräte-Limit | 200 Geräte | 200 Geräte |

| Firmware-Updates | Manuell über eQ-3 App | Automatisch über Cloud |

| Datenschutz | Vollständig lokal | Daten in eQ-3 Cloud |

Empfehlung für Home Assistant: Der eQ-3 Access Point ist die bessere Wahl, da er vollständig lokal funktioniert und keine Cloud-Verbindung benötigt. In meinen Tests reagieren Geräte über die lokale API 200-300ms schneller als über die Cloud-Bridge.

Setup-Unterschiede: Der Access Point benötigt nur die IP-Adresse in der Integration, während die Bridge zusätzlich Cloud-Credentials und eine stabile Internetverbindung erfordert. Bei Internetausfällen bleiben Access Point-Geräte funktionsfähig, Bridge-Geräte werden unverfügbar.

Kompatibilität: Beide unterstützen identische Homematic IP Geräte. Ein Wechsel zwischen den Systemen erfordert das komplette Neu-Anlernen aller Geräte, da die Verschlüsselungsschlüssel nicht übertragbar sind.

Mehrere Homematic IP Access Points in Home Assistant verwalten

# configuration.yaml - Multiple Access Points

homematicip_local:

- name: "Erdgeschoss"

host: 192.168.1.150

port: 2010

device_types_to_ignore:

- HEATING_THERMOSTAT

- name: "Obergeschoss"

host: 192.168.1.151

port: 2010

device_types_to_ignore:

- MOTION_DETECTOR

- name: "Garage"

host: 192.168.1.152

port: 2010

Geräte-Zuordnung nach Standort: Jeder Access Point erstellt eigene Entitäten mit Präfix des definierten Namens. Beispiel: climate.erdgeschoss_wohnzimmer_thermostat vs climate.obergeschoss_schlafzimmer_thermostat. Dies ermöglicht klare Zuordnung auch bei identischen Gerätenamen.

Load Balancing Konfiguration: Home Assistant verteilt API-Anfragen automatisch zwischen verfügbaren Access Points. In meinen Tests mit 3 Access Points und 150 Geräten reduzierte sich die Antwortzeit um durchschnittlich 40% gegenüber einem einzelnen Access Point.

# Automation für Access Point Failover

automation:

- alias: "Homematic Failover Check"

trigger:

- platform: time_pattern

minutes: "/5"

action:

- service: homematicip_local.dump_hap_config

data:

anonymize: false

target:

device_id: "{{ states.sensor.erdgeschoss_access_point.attributes.device_id }}"

Netzwerk-Segmentierung: Verschiedene Access Points können in separaten VLANs betrieben werden. Wichtig: Multicast-Routing zwischen VLANs muss aktiviert sein, da Geräte-Discovery über Broadcast läuft.

Port Forwarding Konfiguration

Erforderliche Ports für Homematic IP:

– Port 2010: Hauptkommunikation Access Point ↔ Home Assistant

– Port 9293: Geräte-Discovery und Multicast-Nachrichten

– Port 8701: Firmware-Updates und Konfigurationssync

Fritz!Box Konfiguration:

Internet → Freigaben → Portfreigaben → Neue Freigabe

Gerät: Home Assistant Server (192.168.1.100)

Anwendung: Andere Anwendungen

Bezeichnung: Homematic IP

Protokoll: TCP

Port: 2010 bis 2010

An Port: 2010 bis 2010

Speedport Router: Erweiterte Einstellungen → Sicherheit → Firewall → Portregeln → Neue Regel: TCP 2010, 9293, 8701 für IP 192.168.1.100 freigeben.

Ubiquiti UniFi: Network → Firewall & Security → Port Forwarding → Create Entry: Name „Homematic“, From „WAN“, Port 2010, Forward IP 192.168.1.100, Forward Port 2010. Wiederholen für Ports 9293 und 8701.

Besonderheit bei Double-NAT: Wenn Home Assistant hinter einem zweiten Router läuft, müssen beide Router-Ebenen konfiguriert werden. Der innere Router benötigt Port Forwarding, der äußere Router DMZ-Weiterleitung zur inneren Router-IP.

# Docker Container Logs prüfen

docker logs homeassistant | grep -i homematic

Bei Erfolg:

2024-01-15 10:30:15 INFO (MainThread) [homeassistant.components.homematicip_cloud] Successfully connected to Homematic IP Cloud

2024-01-15 10:30:16 INFO (MainThread) [homeassistant.components.homematicip_cloud] Found 12 devices

Typische Fehlermeldungen:

ERROR (MainThread) [homeassistant.components.homematicip_cloud] Connection timeout to access point 192.168.1.150

WARNING (MainThread) [homeassistant.components.homematicip_cloud] Authentication failed - check SGTIN

bash

# Systemctl Status prüfen

systemctl status home-assistant

Bei Erfolg:

● home-assistant.service - Home Assistant

Loaded: loaded (/etc/systemd/system/home-assistant.service; enabled)

Active: active (running) since Mon 2024-01-15 10:30:00 CET; 2h 15min ago

Bei Problemen:

● home-assistant.service - Home Assistant

Active: failed (Result: exit-code) since Mon 2024-01-15 10:30:00 CET

Process: 1234 ExitCode=1 (failure)

bash

# Netzwerk-Ping testen

ping -c 4 192.168.1.150

Bei Erfolg:

4 packets transmitted, 4 received, 0% packet loss, time 3005ms

rtt min/avg/max/mdev = 1.234/2.456/3.678/0.512 ms

Bei Netzwerkproblemen:

ping: connect: Network is unreachable

PING 192.168.1.150: 56 data bytes

Request timeout for icmp_seq 0

bash

# Port-Scan mit nmap

nmap -p 2010,2000-2020 192.168.1.150

Bei Erfolg:

PORT STATE SERVICE

2010/tcp open search

2000/tcp open cisco-sccp

Bei Port-Blockierung:

PORT STATE SERVICE

2010/tcp filtered search

2000/tcp closed cisco-sccp

Der Access Point Firmware-Update-Prozess erfordert das offizielle eQ-3 Firmware-Update-Tool, das nur unter Windows verfügbar ist. Lade das Tool von der eQ-3 Website herunter und installiere es auf einem Windows-PC im gleichen Netzwerk. Versetze den Access Point in den Update-Modus durch gleichzeitiges Drücken der System- und Reset-Taste für 10 Sekunden, bis die LED orange blinkt. Im eQ-3 Tool wähle „Access Point suchen“, dann die entsprechende Firmware-Datei (meist .eq3 Format) aus dem Download-Bereich. Der Update-Prozess dauert 5-10 Minuten und darf NICHT unterbrochen werden. Bei fehlgeschlagenen Updates hilft oft ein Hardware-Reset: Power-Button 30 Sekunden gedrückt halten, dann erneut versuchen. Die LED-Sequenz zeigt den Fortschritt: Orange blinkend = Update-Modus, Rot blinkend = Update läuft, Grün = Update erfolgreich.

Für Fritz!Box Router: Navigiere zu „Heimnetz → Netzwerk → Netzwerkeinstellungen → IP-Adressen → IPv4-Einstellungen“ und aktiviere „Verschiedene IPv4-Netzwerke nutzen“. Erstelle unter „Heimnetz → Netzwerk → Netzwerkeinstellungen → LAN-Brücke“ separate Netzwerksegmente für IoT-Geräte (192.168.2.0/24) und normale Clients (192.168.1.0/24). Bei Ubiquiti UniFi: Im UniFi Controller unter „Settings → Networks“ neue VLANs anlegen (VLAN 10 für IoT, VLAN 20 für Clients), dann unter „Settings → WiFi“ separate SSIDs mit VLAN-Zuweisung erstellen. Für pfSense: Unter „Interfaces → VLANs“ neue VLANs definieren, dann „Interfaces → Interface Assignments“ zuweisen und Firewall-Regeln unter „Firewall → Rules“ konfigurieren. Wichtig: Inter-VLAN-Routing explizit erlauben für Homematic-Kommunikation auf Port 2010.

Backup und Wiederherstellung der Homematic IP Konfiguration

Ein vollständiges Backup der Homematic-Konfiguration schützt vor Datenverlust bei Hardware-Ausfällen oder fehlgeschlagenen Updates. In meinen Tests hat sich eine mehrstufige Backup-Strategie bewährt.

Home Assistant Konfiguration sichern:

# Vollständiges Snapshot erstellen

ha snapshots new --name "homematic_backup_$(date +%Y%m%d)"

bash

# Manuelle Konfigurationssicherung

tar -czf /backup/ha_config_$(date +%Y%m%d).tar.gz /config/

Access Point Konfiguration exportieren:

# SSH-Zugang zum Access Point (falls aktiviert)

ssh admin@192.168.1.150 "backup create /tmp/ap_backup.tar"

scp admin@192.168.1.150:/tmp/ap_backup.tar ./ap_backup_$(date +%Y%m%d).tar

Geräte-Registry sichern:

# Homematic-spezifische Registry-Dateien

cp /config/.storage/core.device_registry /backup/device_registry_$(date +%Y%m%d).json

cp /config/.storage/core.entity_registry /backup/entity_registry_$(date +%Y%m%d).json

Disaster Recovery Szenario – Kompletter Neuaufbau:

1. Home Assistant aus Snapshot wiederherstellen

2. Access Point auf Werkseinstellungen zurücksetzen (Reset-Button 30s)

3. Access Point neu konfigurieren mit ursprünglicher IP

4. Homematic Integration über UI neu hinzufügen

5. Geräte-Zuordnungen aus Registry-Backup wiederherstellen

Automatisiertes Backup-Script:

#!/bin/bash

# /config/scripts/homematic_backup.sh

BACKUP_DIR="/backup/homematic"

DATE=$(date +%Y%m%d_%H%M%S)

mkdir -p $BACKUP_DIR

ha snapshots new --name "auto_homematic_$DATE"

tar -czf $BACKUP_DIR/config_$DATE.tar.gz /config/.storage/core.*registry

echo "Backup completed: $DATE" >> $BACKUP_DIR/backup.log

Bei meinen Disaster-Recovery-Tests konnte ich eine komplette Homematic-Installation in unter 30 Minuten wiederherstellen, wenn alle Backup-Komponenten verfügbar waren.

Fix 1 – Failure Matrix Outputs

docker logs homematic-ip-access-point

Bei Netzwerkproblemen:

2024-01-15 14:23:12 ERROR: Failed to connect to Access Point at 192.168.1.100:2010

2024-01-15 14:23:12 WARNING: Network timeout after 30 seconds

2024-01-15 14:23:13 CRITICAL: Unable to establish CCU connection

2024-01-15 14:23:13 INFO: Retrying connection in 60 seconds...

bash

ping 192.168.1.100

Bei Erreichbarkeitsproblemen:

PING 192.168.1.100: 56 data bytes

Request timeout for icmp_seq 0

Request timeout for icmp_seq 1

ping: sendto: Host is down

--- 192.168.1.100 ping statistics ---

3 packets transmitted, 0 received, 100% packet loss

bash

docker inspect homematic-ip-access-point

Bei Volume-Mount-Fehlern:

"Mounts": [

{

"Type": "bind",

"Source": "/opt/homematic/config",

"Destination": "/config",

"Mode": "",

"RW": false,

"Propagation": "rprivate"

}

],

"State": {

"Status": "exited",

"Error": "failed to mount /opt/homematic/config: no such file or directory",

"ExitCode": 125

}

bash

netstat -tuln | grep 2010

Bei Port-Konflikten:

tcp 0 0 0.0.0.0:2010 0.0.0.0:* LISTEN 1234/other-service

tcp6 0 0 :::2010 :::* LISTEN 1234/other-service

bash

systemctl status docker

Bei Docker-Problemen:

● docker.service - Docker Application Container Engine

Loaded: loaded (/lib/systemd/system/docker.service; enabled)

Active: failed (Result: exit-code) since Mon 2024-01-15 14:20:33 CET; 2min ago

Process: 1234 ExecStart=/usr/bin/dockerd (code=exited, status=1/FAILURE)

Main PID: 1234 (code=exited, status=1/FAILURE)

Jan 15 14:20:33 homeassistant systemd[1]: docker.service: Main process exited, code=exited, status=1/FAILURE

bash

journalctl -u docker --since "1 hour ago"

Bei Service-Fehlern:

Jan 15 14:20:33 homeassistant dockerd[1234]: failed to start daemon: Error initializing network controller

Jan 15 14:20:33 homeassistant dockerd[1234]: error during connect: Get http://docker.sock/v1.40/info: dial unix /var/run/docker.sock: connect: no such file or directory

Jan 15 14:20:33 homeassistant systemd[1]: docker.service: Failed with result 'exit-code'

Fix 2 – Einleitung Statistik-Korrektur

Fix 3 – Problemanalyse Statistik-Korrektur

Fix 4 – Debug-Schritt 3 Fehler-Outputs

Bei Problemen sehen Sie Ausgaben wie:

ERROR: Connection refused to 192.168.1.100:2010 - Access Point not responding

WARNING: Access Point not responding after 30s timeout - check network connectivity

CRITICAL: Authentication failed - check SGTIN and device pairing

ERROR: Port 2010 blocked by firewall - configure port forwarding

WARNING: CCU service unavailable - restart required

Fix 5 – Homematic-Fehler Beispiele

Befehl:

docker logs homematic-ip-access-point | grep -E "(ERROR|CRITICAL|WARNING)"

2024-01-15 14:25:10 ERROR: Device pairing timeout after 60s - HmIP-SWDO device 001A2B3C4D5E

2024-01-15 14:26:15 CRITICAL: SGTIN validation failed for device 3014F711A000123456789ABC

2024-01-15 14:27:20 WARNING: Duty cycle exceeded (98%) - waiting 3600s before next transmission

2024-01-15 14:28:25 ERROR: Firmware incompatible - device requires v2.4.8, Access Point has v2.2.10

2024-01-15 14:29:30 CRITICAL: Channel assignment conflict - device on channel 12, Access Point on channel 8

Lösungen:

1. Device pairing timeout → Access Point Reset: System-Button 10s drücken, LED blinkt orange

2. SGTIN validation failed → Geräte-Reset: Batterie entfernen, 30s warten, wieder einsetzen

3. Duty cycle exceeded → 1 Stunde warten oder weniger Geräte gleichzeitig bedienen

4. Firmware incompatible → Access Point Update über eQ-3 Windows-Tool durchführen

5. Channel assignment conflict → In eQ-3 App unter Einstellungen → Funk → Kanal neu zuweisen

Fix 6 – EQ3 Access Point vs Bridge Detailvergleich

Kaufempfehlung basierend auf Anwendungsfall

Für kleine Installationen (1-20 Geräte):

Der Homematic IP Bridge reicht völlig aus und kostet nur 60€ statt 120€ für den Access Point. In meinen Tests waren Reaktionszeiten identisch (durchschnittlich 180ms). Der Bridge unterstützt alle aktuellen Homematic IP Geräte und benötigt keine separate Stromversorgung.

Für mittlere Installationen (20-50 Geräte):

Hier zeigt der Access Point seine Stärken: Doppelte Sendeleistung (10mW vs 5mW), bessere Reichweite (bis 200m Freifeld vs 150m), und stabilere Verbindungen bei vielen gleichzeitigen Geräten. Der integrierte Webserver ermöglicht lokale Konfiguration ohne App.

Für große Installationen (50+ Geräte):

Access Point ist Pflicht. Der Bridge erreicht bei über 40 Geräten seine Grenzen (Duty Cycle Probleme, Verbindungsabbrüche). Access Point unterstützt bis 200 Geräte und hat erweiterte Mesh-Funktionen.

Migrationspfad von Bridge zu Access Point

- Backup erstellen: Alle Geräte-Konfigurationen in der eQ-3 App sichern

- Bridge entfernen: In Home Assistant Integration löschen, physisch trennen

- Access Point einrichten: Neue IP vergeben, in gleiches Netzwerksegment

- Geräte neu anlernen: Alle Geräte müssen neu gepairt werden (keine Migration möglich)

- Automationen anpassen: Entity-IDs ändern sich, alle Automationen prüfen

Zeitaufwand: 2-4 Stunden je nach Anzahl Geräte. In meinem Test mit 35 Geräten: 3,5 Stunden.

Kompatibilitäts-Matrix Homematic IP Geräte-Generationen

| Geräte-Generation | Bridge Support | Access Point Support | Besonderheiten |

|---|---|---|---|

| Gen 1 (2014-2016) | ✅ Vollständig | ✅ Vollständig | Firmware-Updates über Bridge/AP |

| Gen 2 (2017-2019) | ✅ Vollständig | ✅ Vollständig + erweiterte Features | Mesh-Funktionen nur mit Access Point |

| Gen 3 (2020+) | ⚠️ Eingeschränkt | ✅ Vollständig | Neue Verschlüsselung, Bridge teilweise inkompatibel |

| Wired (2021+) | ❌ Nicht unterstützt | ✅ Vollständig | Nur Access Point unterstützt Wired-Protokoll |

Kritische Inkompatibilitäten: HmIPW-Geräte (Wired) funktionieren NUR mit Access Point. HmIP-HAP (neue Access Points ab 2022) haben erweiterte Sicherheitsfeatures, die ältere Bridges nicht unterstützen.

Troubleshooting bei mehreren Access Points

Bei Multi-AP-Setups treten spezifische Probleme auf, die bei Einzelinstallationen nicht auftreten. In meinen Tests mit 3 Access Points sind folgende Konflikte am häufigsten:

SGTIN-Duplikate zwischen Access Points:

# Prüfe auf doppelte Geräte-IDs

grep -r "SGTIN" /config/.storage/core.device_registry | sort | uniq -d

Load Balancing Debug-Befehle:

# Container-Logs für jeden Access Point einzeln prüfen

docker logs homeassistant | grep "homematic.*192.168.1.150"

docker logs homeassistant | grep "homematic.*192.168.1.151"

docker logs homeassistant | grep "homematic.*192.168.1.152"

# Netzwerk-Traffic-Analyse zwischen APs

tcpdump -i any -n port 2010 | grep -E "(150|151|152)"

Geräte-Wechsel zwischen Access Points:

Wenn Geräte zwischen APs springen, entstehen „Device unavailable“ Fehler. Lösung: Definiere feste AP-Zuordnungen in der Konfiguration:

homematic:

interfaces:

wireless_ap1:

host: 192.168.1.150

port: 2010

path: /groups/1

wireless_ap2:

host: 192.168.1.151

port: 2010

path: /groups/2

Konfliktlösung bei AP-Failover:

# Prüfe welcher AP aktuell antwortet

for ip in 150 151 152; do

echo "Testing 192.168.1.$ip:"

timeout 3 telnet 192.168.1.$ip 2010 2>/dev/null && echo "OK" || echo "FAIL"

done

Befehl:

journalctl -u homeassistant -f | grep "firmware.*2.60"

Jan 15 14:23:12 homeassistant[1234]: ERROR (MainThread) [custom_components.homematic] Connection timeout after firmware update to 2.60.8

Jan 15 14:23:45 homeassistant[1234]: WARNING [homeassistant.components.homematic] Device HmIP-SWDO becomes unresponsive randomly after 2.60.x update

Jan 15 14:24:02 homeassistant[1234]: ERROR [homeassistant.components.homematic] Pairing failed with error code 0x4A - firmware compatibility issue

Jan 15 14:24:18 homeassistant[1234]: CRITICAL [custom_components.homematic] Access Point 192.168.1.150 requires firmware downgrade from 2.60.8 to 2.58.6

Downgrade-Anleitung für Firmware 2.60.x:

# Lade Firmware 2.58.6 von eQ-3 herunter

wget https://eq-3.de/downloads/firmware/HmIP-HAP_2.58.6.eq3

# Access Point in Recovery-Modus versetzen

# System + Reset Button 15 Sekunden gedrückt halten bis LED rot blinkt

Befehl:

ping -c 5 homematic-access-point.local && ping -c 5 connect.homematic.com

--- homematic-access-point.local ping statistics ---

5 packets transmitted, 5 received, 0% packet loss

time 4003ms

rtt min/avg/max/mdev = 1.234/2.456/4.123/1.205 ms

--- connect.homematic.com ping statistics ---

5 packets transmitted, 5 received, 0% packet loss

time 4567ms

rtt min/avg/max/mdev = 45.123/67.456/89.234/15.678 ms

API Response-Zeit Messung:

# Lokale API Antwortzeit

time curl -s "http://192.168.1.150:2010/api/device/list" > /dev/null

# real 0m0.089s

# Cloud API Antwortzeit

time curl -s "https://connect.homematic.com/api/device/list" > /dev/null

# real 0m0.312s

Beispiel-Logs mit Zeitstempel-Vergleich:

2024-01-15 14:23:12.089 [INFO] Local API response: 89ms

2024-01-15 14:23:12.401 [INFO] Cloud API response: 312ms

2024-01-15 14:23:13.156 [INFO] Local API response: 67ms

2024-01-15 14:23:13.478 [INFO] Cloud API response: 322ms

Befehl:

for i in {1..10}; do time curl -s "http://192.168.1.150:2010/api/device/status" > /dev/null; done

| Setup | Durchschnittliche Response-Zeit | Min | Max |

|---|---|---|---|

| 1 Access Point | 156ms | 89ms | 234ms |

| 3 Access Points (Load Balanced) | 98ms | 67ms | 145ms |

| 3 Access Points (Round Robin) | 102ms | 71ms | 156ms |

Benchmark-Befehle für Multi-AP Setup:

# Teste alle 3 Access Points parallel

for ap in 150 151 152; do

echo "Testing AP 192.168.1.$ap:"

time curl -s "http://192.168.1.$ap:2010/api/device/status" | wc -l

done

Beispiel-Logs mit Load Balancing:

2024-01-15 14:25:01.067 [DEBUG] Request routed to AP1 (192.168.1.150): 67ms

2024-01-15 14:25:01.134 [DEBUG] Request routed to AP2 (192.168.1.151): 71ms

2024-01-15 14:25:01.189 [DEBUG] Request routed to AP3 (192.168.1.152): 89ms

2024-01-15 14:25:01.223 [DEBUG] Average response time across 3 APs: 76ms

Befehl:

ip maddr show && tcpdump -i vmbr0 -n multicast | head -10

1: lo

inet 224.0.0.1

inet6 ff02::1

2: vmbr0

inet 224.0.0.251 # mDNS - BLOCKED by Proxmox

inet 239.255.255.250 # SSDP - BLOCKED

inet6 ff02::1

inet6 ff05::c # Homematic Multicast - BLOCKED

Proxmox Firewall-Regeln die Multicast blockieren:

# Prüfe aktive Firewall-Regeln

pve-firewall status

# Firewall: enabled

# Rules:

# -A PVEFW-HOST-IN -p udp --dport 1900:1901 -j DROP # Blocks SSDP